Déverrouillage d'un appareil iOS par force brute

Sommaire

Les appareils iOS peuvent être saisis dans de nombreuses circonstances, et il n’est pas rare que les enquêteurs numériques n’aient pas le code d’accès pour y pénétrer. Ainsi, des appareils contenant des preuves importantes peuvent rester des années dans des laboratoires DFIR. Mais il ne faut pas baisser les bras : les techniques de force brute pour retrouver les codes d’accès évoluent sans cesse.

Qu’est-ce que la force brute ?

La force brute est une technique qui consiste à essayer toutes les combinaisons possibles pour retrouver une information inconnue, comme un mot de passe ou un code d’accès. Plus le code est long et complexe, plus le processus est long, mais l’utilisation de dictionnaires de combinaisons populaires peut considérablement accélérer la recherche.

Pour les codes les plus complexes, cela pourrait prendre des années, mais en partant des combinaisons usuelles, il est souvent possible de trouver le bon code rapidement.

Comment fonctionnent les codes d’accès iOS ?

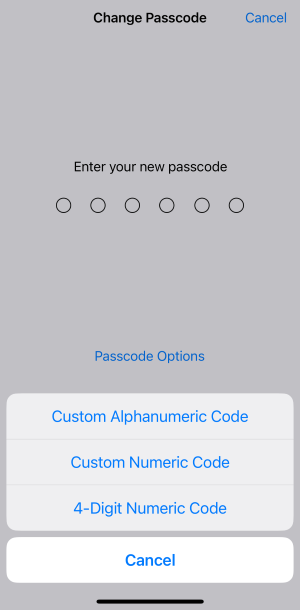

Les appareils iOS modernes utilisent par défaut un code d'accès à 6 chiffres, mais il est aussi possible de définir un code à 4 chiffres ou un code personnalisé (alphanumérique).

Le système limite le nombre de tentatives : après 6 échecs, l’appareil se bloque une minute ; à la 7e tentative, c’est 5 minutes ; puis 15 minutes à la 8e, 1 heure à la 10e. À la 11e tentative ratée, la seule solution est de restaurer via iTunes. C’est pourquoi la force brute manuelle n’est presque jamais envisageable durant une enquête.

Comment Belkasoft X peut vous aider

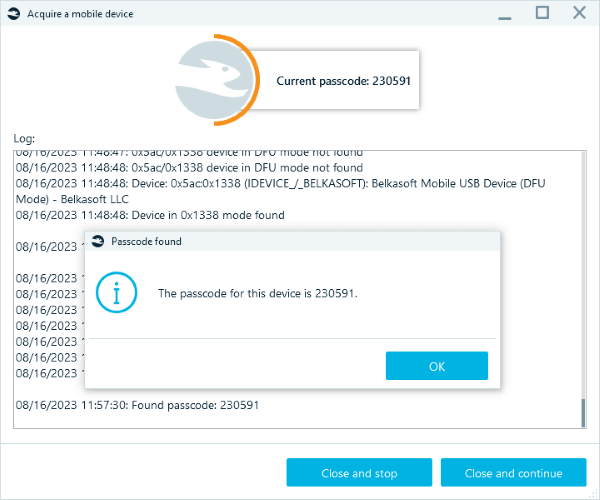

Belkasoft X propose un module facultatif de force brute doté d’algorithmes intelligents qui contournent ces restrictions et testent automatiquement les codes. Consultez la page du module pour la liste des appareils et versions pris en charge.

À retenir :

- Prise en charge des codes numériques standard à 4 ou 6 chiffres (les codes personnalisés/alphanumériques ne sont pas encore gérés, vous pouvez identifier le type de code à l’écran de verrouillage).

- La vitesse dépend du modèle d’appareil et de la version iOS (mode rapide : 3 codes/seconde ; mode lent : 1 code toutes les 8–9 minutes).

- Il est possible d’utiliser des dictionnaires de codes intégrés ou personnalisés pour optimiser la recherche.

- Basé sur la faille checkm8 ; en cas de problème, consultez la page d’assistance dédiée.

- Patience recommandée ! Découvrir un code de 6 chiffres peut prendre de quelques minutes à plusieurs dizaines d’années. N’hésitez pas à intégrer dans votre dictionnaire les chiffres significatifs pour le propriétaire (date de naissance, code postal, etc.).

Comment obtenir le module de force brute ?

Les clients institutionnels peuvent demander un devis à l’adresse : sales@belkasoft.com

Pour les entreprises privées, ce module est inclus à partir de l’édition X Scale.

Conclusion

L’algorithme de force brute de Belkasoft X ouvre de nouvelles possibilités pour déverrouiller iPhone et iPad et accéder à des preuves essentielles. Cela exige du temps et de la persévérance, mais peut s’avérer décisif dans une enquête.

Foire aux questions

Qu’est-ce que la force brute sur les appareils iOS ?

Il s’agit d’essayer des combinaisons possibles jusqu’à trouver le bon code (passcode), en testant une à une. Plus l’espace de combinaisons est grand/complexe, plus c’est long.

Pourquoi la force brute manuelle est-elle impraticable sur iOS ?

iOS impose des délais croissants après des échecs répétés (1 min après 6 échecs, 5 min après 7, 15 min après 8, 1 h après 10). Ensuite, une restauration peut être requise, rendant la méthode manuelle non viable en enquête.

Comment Belkasoft X aide-t-il à déverrouiller des appareils iOS ?

Le module optionnel de force brute lève les restrictions d’essais et tente automatiquement des codes à 4 et 6 chiffres, avec des algorithmes optimisés.

Quels types de codes sont pris en charge ?

Les codes standards à 4 et 6 chiffres. Les codes personnalisés alphanumériques ne sont pas encore gérés.

Quelle est la vitesse de test des codes ?

Elle dépend du modèle et d’iOS : mode rapide ~3 codes/seconde, mode lent ~1 code toutes les 8–9 minutes. Le temps réel peut fortement varier pour un code à 6 chiffres.

Peut-on accélérer avec des dictionnaires ?

Oui, en utilisant des listes intégrées ou personnalisées (dates de naissance, codes postaux, numéros significatifs) pour prioriser les codes probables.

Que faire si la procédure basée sur checkm8 échoue ?

Se référer au guide de dépannage dédié à checkm8, puis réessayer après correction des points bloquants.

La procédure est-elle sûre pour l’intégrité des preuves ?

Conçue pour les workflows forensiques, mais requiert du temps et des manipulations précautionneuses. Suivre les bonnes pratiques DFIR pour préserver l’intégrité des preuves.

Comment obtenir le module iOS de force brute ?

Clients institutionnels : sales@belkasoft.com. Entreprises privées : disponible à partir de l’édition Belkasoft X Scale.

Où vérifier les appareils et versions iOS pris en charge ?

Consultez la page de description du module de force brute de codes et la documentation Belkasoft X pour valider la compatibilité.

Quels délais réalistes prévoir pour une réussite ?

Selon l’appareil, la version d’iOS et la complexité du code, de quelques minutes à des durées bien plus longues. Les dictionnaires ciblés aident à réduire le temps.