Belkasoft X review by Takaya Kawasaki

川崎隆哉はデジタルフォレンジックアナリストです。 彼はベンダーの調査チームや企業のCSIRTメンバーとして、 8年以上のデジタルフォレンジックの経験があります。 東京の高等専門学校でデジタルフォレンジックを教えたり、 デジタルフォレンジックに関する研究やいくつかの簡単なツール作成などもしています。

"設定項目が少なく、エラーの確認も非常にしやすいため、ツール自身に対する学習コストが少なく、高性能な総合フォレンジックツールに初めて触れる初学者にも優しいツールと言える。"

総評

Belkasoft Evidence Center Xは、調査可能なOSも多く様々な調査に使用できるが、不正調査よりサイバーセキュリティのフォレンジック調査においてより長所を感じられるツールだと感じた。

詳細

総合フォレンジックツールの中での位置づけ

総合フォレンジックツールには、大きく3つのカテゴリ(ディレクトリツリーのビュー中心のツール、アーティファクトのビュー中心のツール、 ドキュメントの検索/レビュー中心のツール)があると筆者は考えているが、このツールはアーティファクトのビュー中心のツールだと感じた。また、このジャンルのツールとしては動作が軽快な印象を受けるのでそこは良い点である。 ただし、実務上はこれらのツールを複数用いて調査を行うことも多いと思うが、後述の様に、ドキュメントレビューツールとの連携時の柔軟性に欠けるので、1つのツールで調査を完結することを意図しているのではないかと考えられる。

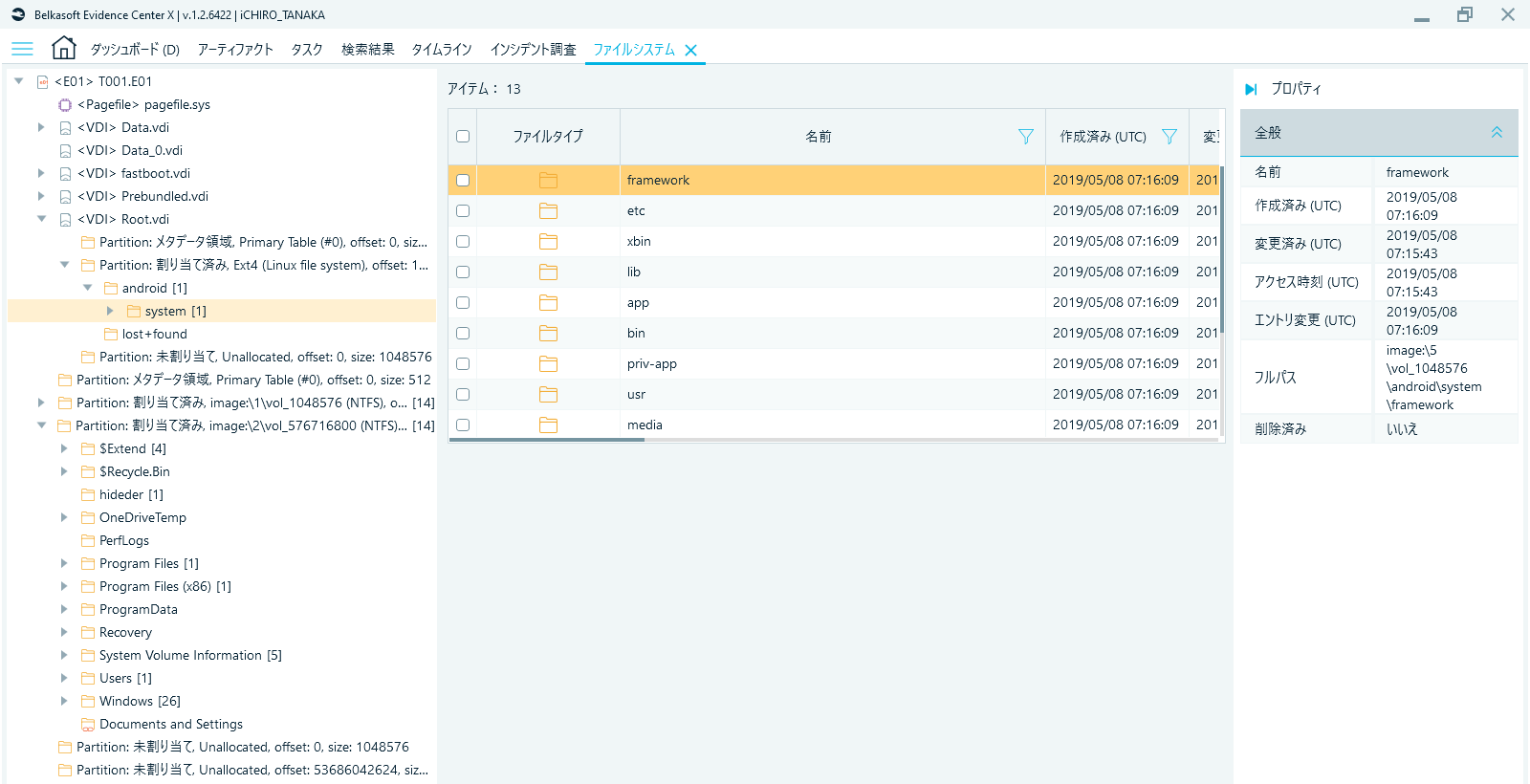

解析対象OSは、WindowsはもちろんmacOS/iOS/Android/Linux(ext*)もカバーされており、解析対象ディスク内にあるアンドロイドのエミュレータやVMの仮想ディスクファイルも1つのディスクとして検出し処理することができるので、1台で多くの調査に使用可能である。 また、日本語表示も可能で、比較的違和感の少ないものが多い。 ただし、現在のところmacOSの対応アーティファクトはあまり多くない為、そこに過度な期待をすることはできない。

※対応イメージやファイルシステム等の情報はこちら:https://belkasoft.com/x

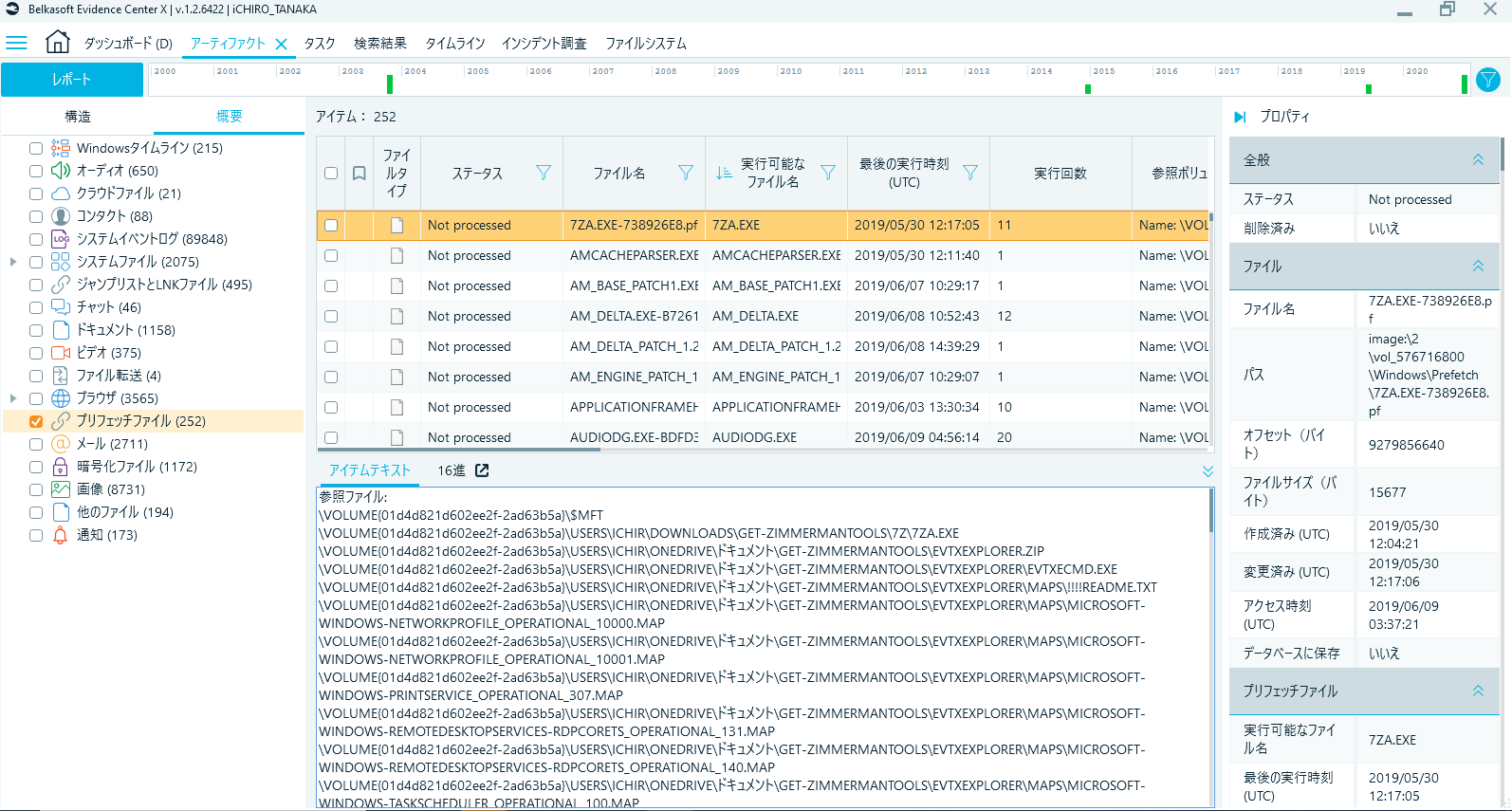

不正調査用途での使用感>

アーティファクトビュー(このツールではアーティファクトタブ)を用いて多くのアーティファクトを簡単に調査できるのはよい点だが、ディレクトリツリービュー(このツールではファイルシステムタブ)のフ ァイルを絞り込むフィルタやエクスポート周りの自由度(L01などによる出力や、拡張子、Live/delete毎に出力フォルダを分けるなど)が低い分、他のドキュメントレビューツール等と連携して使う には少し不向きに感じられる。また、ファイルシステムタブやアーティファクトタブでリカーシブにファイルや情報を表示できない事が調査効率を下げていると感じるのでその部分は改善を期待したい。

典型的な情報持ち出しの不正調査などのドキュメントレビューが必要な案件においては、レビュー対象ファイルの絞り込みやエクスポート時の柔軟さが調査を効率的に完了する鍵となることが多くある為、いつもの調査フローに沿った使用ができるか確認が必要である。

加えて、ファイルシステムではなくMS Officeドキュメント等が持つ独自メタ(「作成者」など)へのアプローチが弱くこの観点での詳細調査に難がある点も不正調査では気にすべき点であろう。また、多く の場面で時間情報がUTC表示しかできない点も、仕様を理解していれば間違いを起こしにくい利点もあるが、いちいち変換が必要で面倒ではある。

図 1アーティファクトタブ

図 2 ファイルシステムタブ(Windowsの中のアンドロイドエミュレータの仮想ディスクも1つのディスクとして解析対象になっている)

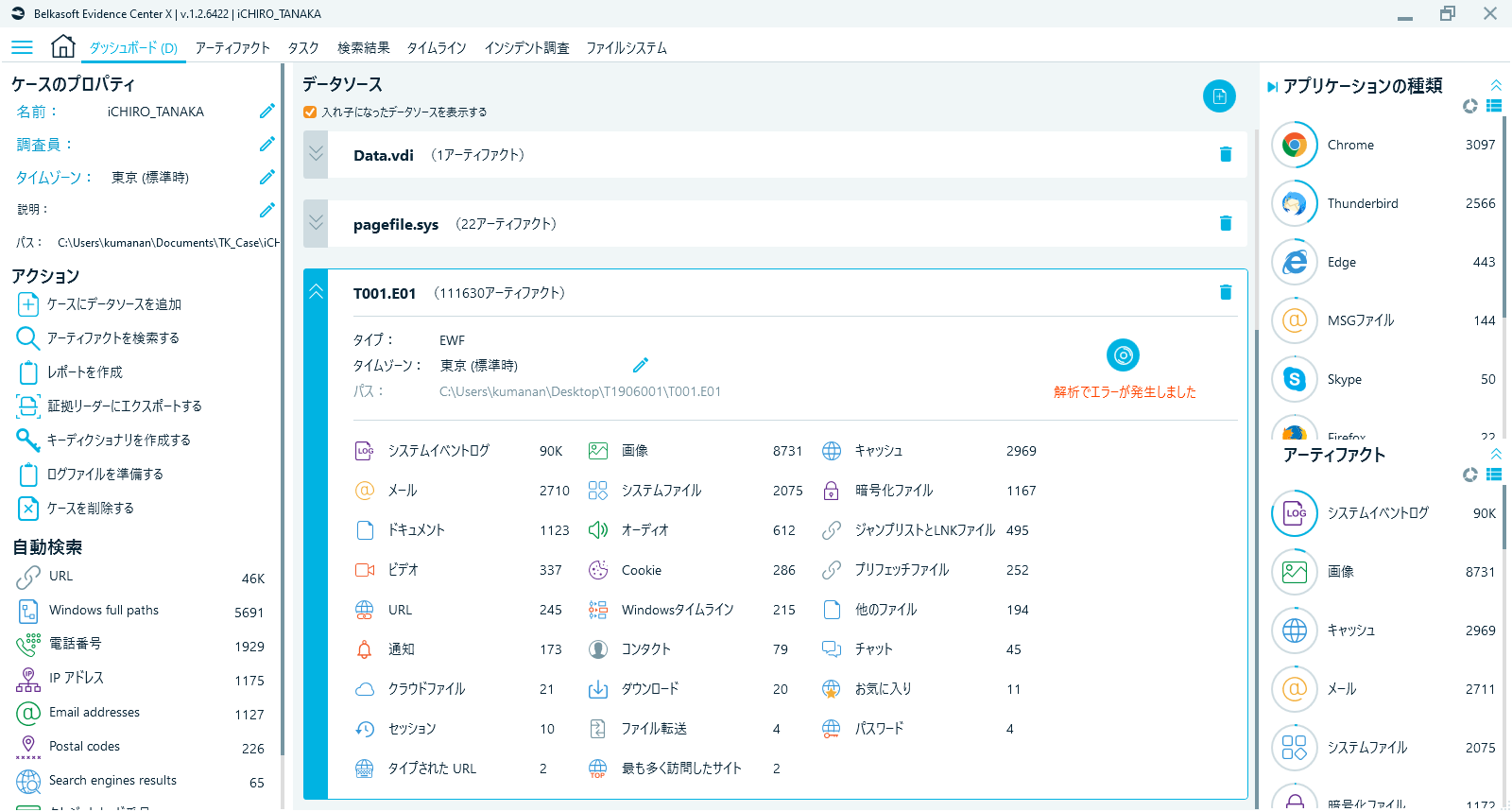

一方で、どんなフォレンジックツールにつきものであるエラーの確認が非常にしやすく、調査や報告において、何ができて何ができていないのか把握しやすいというところが、一見地味だが実務上大変有用な特徴となっている。 これは初学者から実務者まで、あらゆる調査においてその恩恵を受けることができるであろう。

図 3 ダッシュボートタブ (エラーの有無が一目瞭然)

図 4 タスクタブ (図3の赤枠内をクリックすると飛べる)

図 5 ログファイル(図4の赤枠内をクリックするとログが開き、エラー箇所や更なる 詳細ログのパスが記載されている)

サイバーセキュリティ用途での使用感

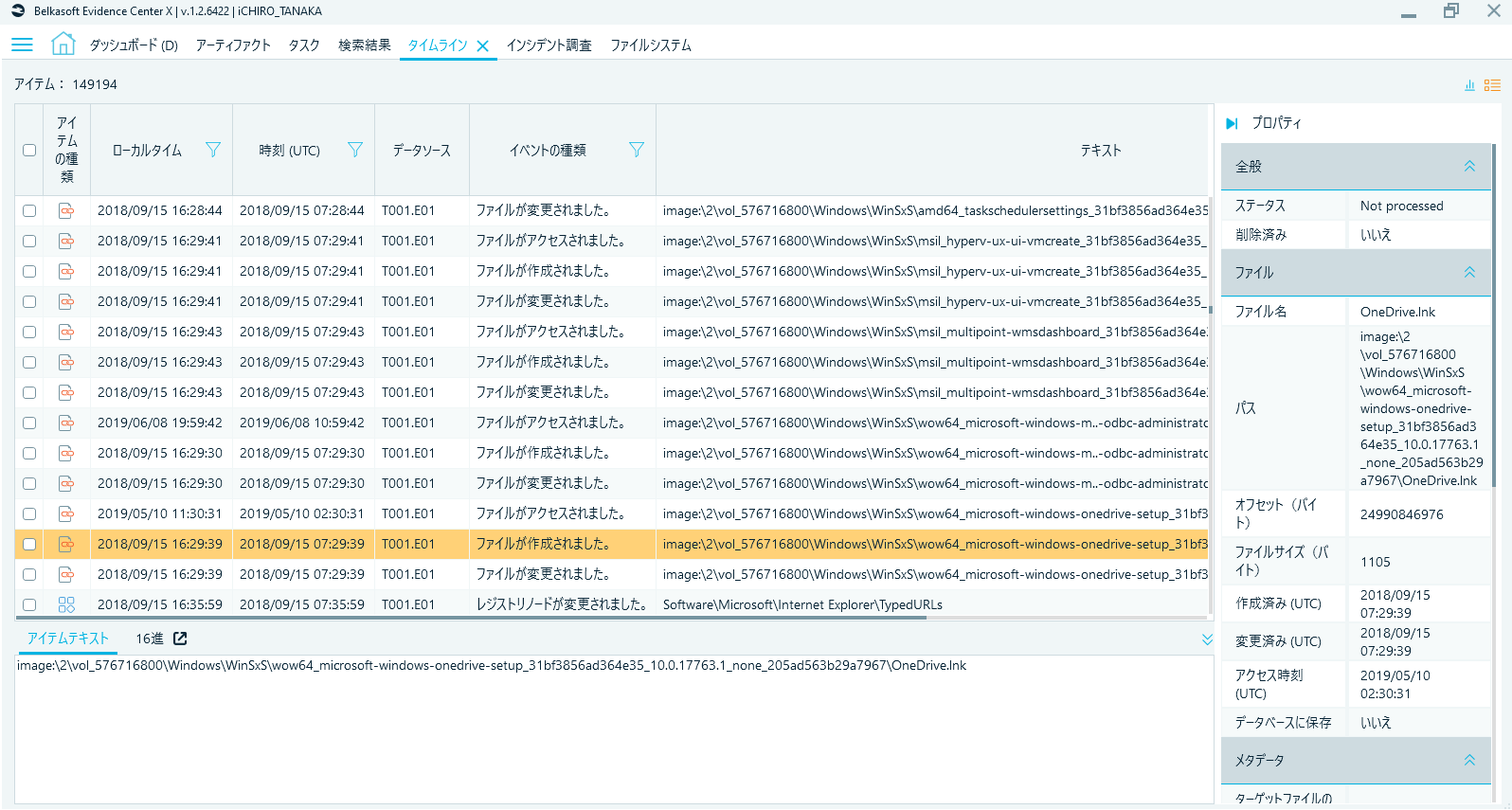

タイムライン機能(タイムラインタブ)はイベントの分類やフィルタが詳細でわかりやすく、有用な機能だと感じた。

図 6 タイムラインタブ

図 7 タイムラインのフィルタ画面に表示されたイベントの一部(ファイルのタイムスタンプだけではなく、 プログラム実行/イベントログ/レジストリの変更/メール・メッセージの受信/web閲覧など、様々なアーティファクトのパース結果もタイムラインに盛り込まれる)

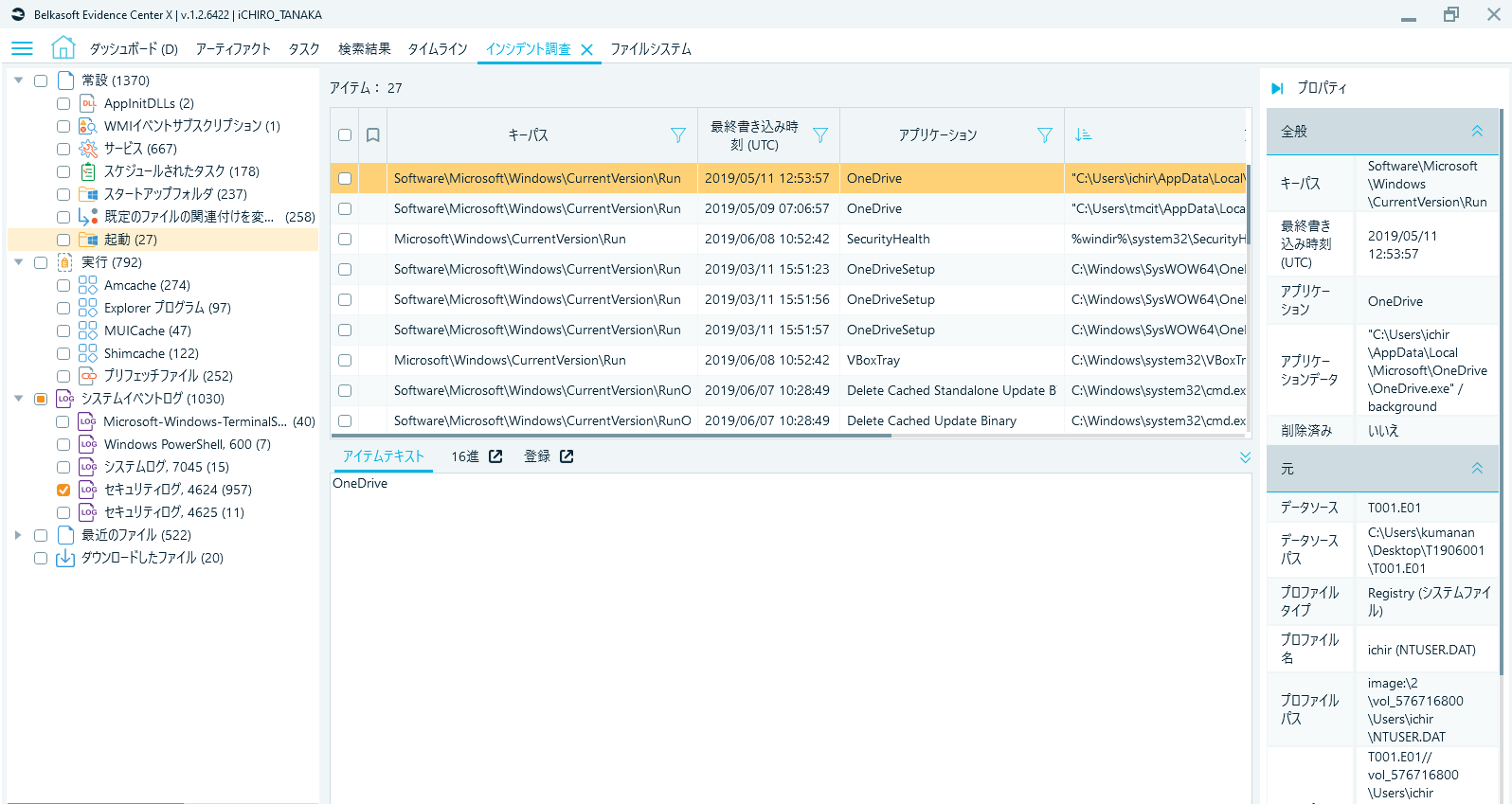

また、特筆すべき点として、サイバーセキュリティのフォレンジック調査用ビュー(インシデント調査タブ)が用意されており、 これを用いると、Persistence(日本語だと常設となっていてここは少し違和感がある)/Execution(実行)/System event logs(システムイベントログ)といった具合にサイバーセキュリ ティ用途のフォレンジックでよくみるアーティファクトを観点毎にまとめて表示してくれる。個人的には、この調査観点毎にアーティファクトをまとめた表示というものはわかりやすくて好きである。

システムイベントログはよく使う一部イベントログをIDレベルで切り出して解析対象としてくれるので、横移動やpowershellコマンドの調査などをスムーズに行えるという点も魅力であろう。

イベントログ4624の情報を表示するビューにおいて、Logon typeがフィールドとして切り出されていてソートなどが可能な状態になっているということも嬉しい点であり、Logon typeのフィルタリングができれば更に良かったと思うので今後に期待したい。

更に別観点で、ファストフォレンジック的にトリアージしてきたアーティファクトのファイルなども比較的パース対象として解析してくれるので、この点も現代のニーズに合っていると言える。

図 8 インシデント調査タブ(Persistenceの表示)

図 9 インシデント調査タブ(セキュリティログ)

検証環境

レビュー対象ツール

Belkasoft Evidence Center X Ver.1.2.6422

解析対象OS(データは自分で作成したTest用の物を使用)

Windows 10 Pro Ver.1809(及び1511)

mac0S Ver.10.15.3

その他

本レビューは、筆者の個人的な意見であり、筆者の所属する組織団体を代表するものではない。

See also