برنامج الطب الشرعي للأجهزة المحمولة: لماذا تُعد أداة Belkasoft X الأداة المفضلة

فهرس المحتويات

مقدمة

أسست شركة Belkasoft منذ أكثر من 10 سنوات، واشتهرت في البداية بأدواتها في مجال الطب الشرعي للحواسيب. ومع ذلك، وخلال السنوات القليلة الماضية، بدأ العديد من محترفي DFIR في اختيار منتجات Belkasoft تحديدًا لوظائفها المتقدمة في تحليل واستخراج الأدلة من الأجهزة المحمولة. كانت Belkasoft، جنبًا إلى جنب مع Cellebrite، من أوائل شركتين في العالم دعمتا استخراج نظام الملفات الكامل لأجهزة iOS المستند إلى Checkm8 على نظام التشغيل Windows، في حين أن معظم المنافسين تأخروا بهذه الميزة لمدة تتراوح بين 6 إلى 12 شهرًا. وكان هذا مجرد أحد الأسباب التي أدت إلى تزايد شعبية Belkasoft كأداة للطب الشرعي للهواتف المحمولة. لقد عززت سمعتها القوية في هذا المجال من مكانتها كخيار رئيسي للعديد من المحققين حول العالم. في هذه المقالة، سنتحدث عن قدرات برنامج Belkasoft X في مجال الطب الشرعي للهواتف المحمولة، وسنستكشف الأسباب التي تجعل منتجات Belkasoft أدواتك الأساسية في تحقيقات الطب الشرعي الرقمي والاستجابة للحوادث، سواء لأجهزة الهواتف المحمولة أو الأجهزة اللوحية.

Belkasoft X

Belkasoft X (Belkasoft Evidence Center X) هو الأداة الرائدة من Belkasoft في مجالات الطب الشرعي للحواسيب والهواتف المحمولة والطائرات المسيرة والمركبات والحوسبة السحابية. يساعدك هذا البرنامج في استخراج وتحليل مجموعة واسعة من الأجهزة المحمولة، وتنفيذ مهام تحليلية متنوعة، وإجراء عمليات بحث شاملة على مستوى القضية، ووضع إشارات مرجعية على الأدلة، وإنشاء التقارير. تجعل الوظائف المتعددة لبرنامج Belkasoft X منه أداة مثالية في مجال الطب الشرعي للأجهزة المحمولة، مما يمكّن المختصين من جمع البيانات الأساسية بكفاءة. يمكنك تجربة الأداة مجانًا عبر الرابط: https://belkasoft.com/trial.

Belkasoft R

Belkasoft R (Belkasoft Remote Acquisition) هو جزء من Belkasoft X Corporate. وهو أداة متخصصة في استخراج البيانات عن بُعد بطريقة قانونية من أنواع مختلفة من الأجهزة، بالإضافة إلى استخراج صور جزئية تشمل أدلة محددة فقط (مثلًا، لتلبية متطلبات الامتثال أو احتياجات eDiscovery). يتميز هذا المنتج بقدرة فريدة تتيح استخراج البيانات من الأجهزة المحمولة عن بُعد، مما يعزز من سير عمل التحقيقات الجنائية الرقمية للأجهزة المحمولة. يمكنك تجربة Belkasoft X Corporate مجانًا عبر الرابط: https://belkasoft.com/x-corporate-editions.

نظرة عامة على دعم Belkasoft للطب الشرعي للهواتف المحمولة

إحدى الخطوات الأولى—والأهم—عند التعامل مع الأجهزة المحمولة هي استخراج البيانات. فإذا لم يتم استخراج البيانات، فلن يكون هناك شيء لتحليله. يتمتع Belkasoft X بدعم قوي لاستخراج البيانات من الأجهزة المحمولة الحديثة، بما في ذلك الهواتف الذكية والأجهزة اللوحية، مما يجعله أداة لا غنى عنها في مجال الطب الشرعي للأجهزة المحمولة.

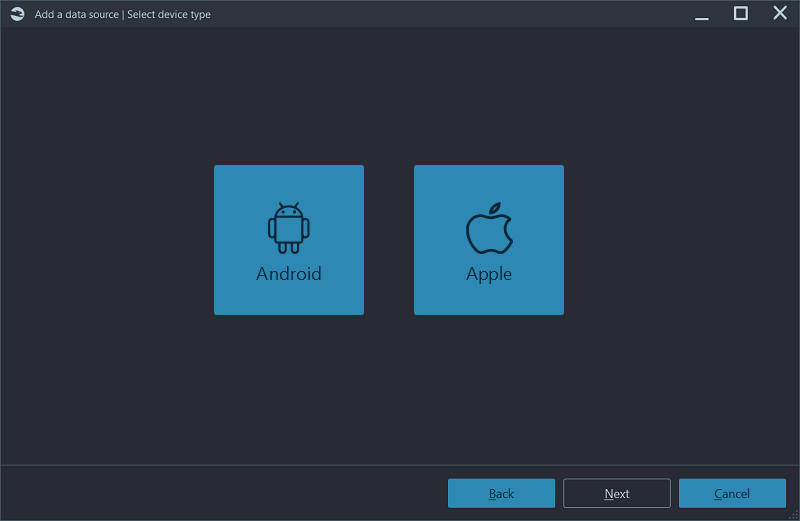

يدعم Belkasoft X عدة أنواع من عمليات استخراج البيانات لكل من أكثر منصات الأجهزة المحمولة انتشارًا: أجهزة iOS وأجهزة Android. كما يدعم هواتف Microsoft (Windows)، ولكن نظرًا لتوقف إنتاجها، لن نقوم بمراجعة هذه الميزة.

تتمتع كل من أجهزة iOS و Android بخصائص فريدة عند استخراج البيانات. هناك آلية نسخ احتياطي قياسية لكليهما: iTunes لأجهزة iOS و ADB لأجهزة Android. كما أن بروتوكولات AFC و MTP/PTP تتيح استخراج ملفات الوسائط. ومع ذلك، فإن كلًا من iTunes و ADB محدودان للغاية من حيث حجم المعلومات التي يتم توفيرها. عندما تحتاج إلى الحصول على صورة أكثر شمولاً، مثل نظام ملفات الجهاز، فإن الطرق المتاحة عادةً ما تكون غير معتمدة من قبل شركات تصنيع الأجهزة، لأنها تتضمن الرووت، وجيلبريك، والثغرات، وحيل أخرى. العديد من هذه الطرق تكون خاصة بالجهاز أو الشريحة.

لهذا السبب، من المهم في مجال الطب الشرعي للهواتف المحمولة أن يكون لديك أنواع متعددة من طرق الاستخراج متاحة في أداة العمل الخاصة بك. بهذه الطريقة، يمكنك البدء بالطرق الأبسط لتكون في الجانب الآمن.

إحدى الميزات الرائعة في Belkasoft X هي أنه يتيح لك البدء بالطرق الأقل تدخلاً والأكثر أمانًا، ثم الانتقال إلى الطرق الأكثر شمولاً (ولكنها أكثر خطورة)، مما يجعله أداة لا تقدر بثمن في مجال الطب الشرعي للأجهزة المحمولة.

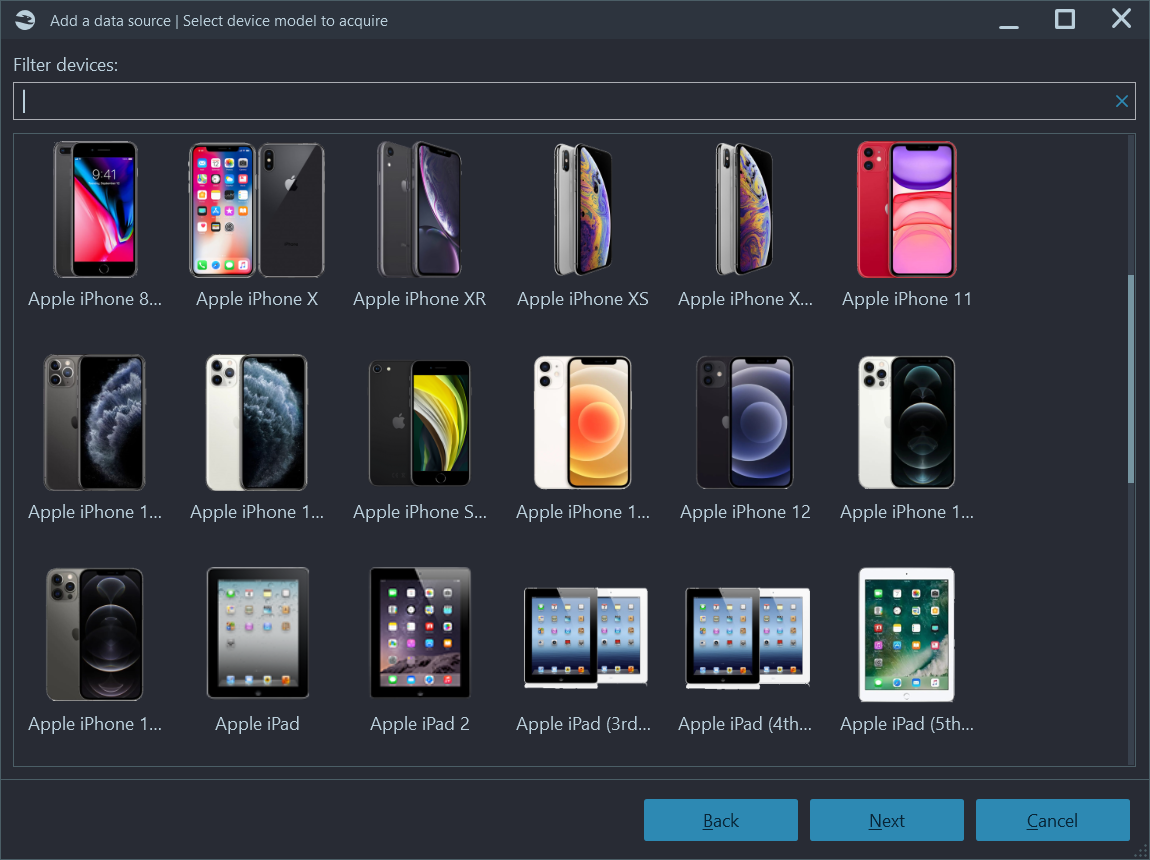

دعم استخراج بيانات iOS

بالنسبة لـ iOS، يدعم Belkasoft X استخراج النسخ الاحتياطي عبر iTunes، بما في ذلك ميزة مثيرة للاهتمام تتمثل في استخدام ملفات الإغلاق لتجنب فتح الجهاز في حال كان رمز المرور غير معروف. كما يمكنك أيضًا استخراج ملفات الوسائط باستخدام بروتوكول Apple File Conduit (AFC). إحدى الميزات المهمة الأخرى لـ Belkasoft X هي قدرته على استخدام القوة العمياء لاختراق رموز المرور المجهولة لمجموعة من أجهزة iOS، وهي وظيفة حاسمة في الطب الشرعي للهواتف.

ومن المثير للاهتمام، أنه يمكن استخراج نظام الملفات الكامل وحتى سلسلة المفاتيح (التخزين المدمج لكلمات المرور) بمساعدة طرق أكثر تطورًا مثل استخراج البيانات من أجهزة iPhone/iPad الجيلبريك، واستخراج البيانات المعتمد على Checkm8، وحتى استخراج البيانات باستخدام الوكلاء. لتوضيح الأمر، لا يعد أي من استخراج البيانات باستخدام Checkm8 أو الوكيل عملية جيلبريك، لذلك فإنها طرق أكثر أمانًا من الناحية القانونية لاستخراج البيانات، حيث أنه في العديد من البلدان، من المستحيل قانونيًا إجراء جيلبريك على مصادر الأدلة. هذه الطرق أساسية في الطب الشرعي للأجهزة المحمولة، حيث أن استخراج البيانات بشكل آمن يعد أمرًا بالغ الأهمية.

استخراج البيانات باستخدام الوكيل هو ميزة أخرى من مزايا Belkasoft X التي يعترف بها العديد من العملاء. لا توجد العديد من الأدوات في السوق التي تقدم نفس هذه الميزة. إنها ميزة مكملة رائعة لـ Checkm8، حيث أن Checkm8 محدود في نماذج أجهزة iOS (أجهزة iOS التي تحتوي على شرائح A5-A11)، بينما يعمل استخراج البيانات باستخدام الوكيل حتى على أحدث أجهزة iPhone، ويتسع نطاق دعم iOS ليشمل إصدار iOS قديم يصل إلى النسخة 10.

بالحديث عن Checkm8، يضيف Belkasoft X شيئًا إضافيًا فوق المنافسة. على سبيل المثال، يمكنه تجاوز ما يُسمى بوضع USB المقيد—وهي ميزة أمان في iOS تقوم بتعطيل نقل البيانات عبر كابل Lightning بعد ساعة من آخر عملية فتح قفل للجهاز.

هناك أنواع أخرى من استخراج البيانات لأجهزة iOS، مثل التقاط الشاشة التلقائي أو استخراج سجلات الأعطال، التي، رغم كونها محدودة، قد توفر لك بعض المعلومات المفيدة، مثل أحدث عناوين IP المرتبطة بالتحقيق الخاص بك.

لتعلم المزيد عن استخراج البيانات من أجهزة iOS باستخدام Belkasoft X، يرجى مشاهدة ندواتنا عبر الإنترنت المتوفرة على الرابط https://belkasoft.com/webinar. يمكنك العثور على الندوات المسجلة في تبويب "الندوات السابقة"، بما في ذلك تحقيقات الهواتف المغلقة، تجاوز وضع USB المقيد في iPhone، وغيرها.

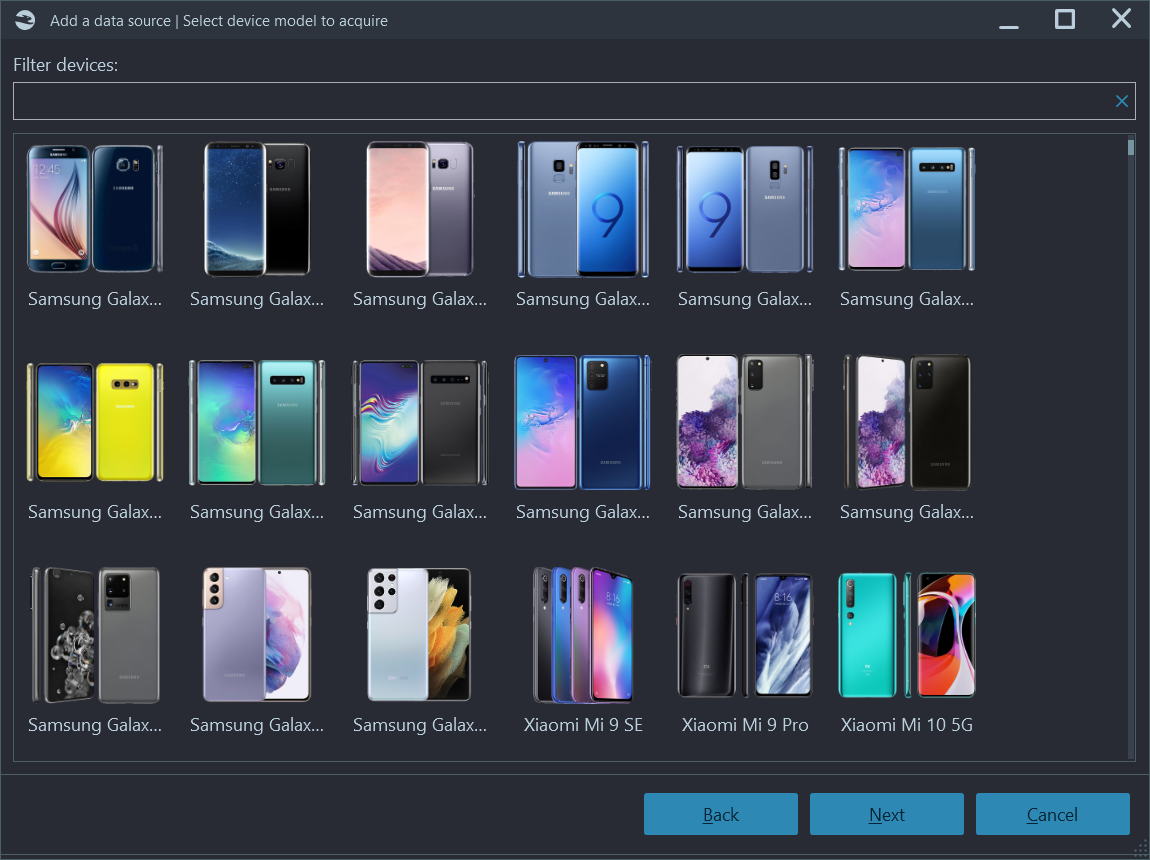

دعم استخراج بيانات Android

بالنسبة لأجهزة Android، يدعم Belkasoft إنشاء النسخ الاحتياطية القياسية عبر ADB وطرق استخراج متعددة تعتمد على ADB. إحدى الطرق المثيرة للاهتمام هي استخراج البيانات من خلال التراجع في إصدار APK، والتي تستبدل ملف التطبيق الأصلي (مثل WhatsApp) بإصدار أقدم. يمكن بعد ذلك استخدام هذا الإصدار الأقدم مع إنشاء النسخ الاحتياطي عبر ADB ويتضمن الكثير من البيانات في النسخة الاحتياطية. هذه الطريقة تعتبر طفرة في مجال الطب الشرعي للهواتف المحمولة، حيث تسمح بالوصول إلى البيانات التي كانت غير متاحة سابقًا. وبالطبع، في النهاية، يتم استعادة إصدار التطبيق الأصلي.

طريقة أخرى لاستخراج بيانات Android بواسطة Belkasoft X تعتمد على ADB وهي التقاط الشاشة التلقائي. قد تكون هذه الطريقة هي الأكثر أمانًا لاستخراج البيانات من جهاز، لذا يمكنك أن تبدأ كل قضية أو عملية استخراج باستخدام هذه الطريقة—قبل تجربة الطرق الأكثر خطورة. إنها عملية أساسية في مجال الطب الشرعي للأجهزة المحمولة حيث، كما تم ذكره سابقًا، غالبًا ما يتم تفضيل الطرق غير المتدخلة.

تتوفر طريقة جديدة لاستخراج البيانات لأجهزة Android 12 و 13 التي لم يتم تحديثها بتحديث الأمان الخاص بـ Android من 1 مارس 2024. توفر هذه الطريقة وصولًا كاملاً إلى مجلدات التطبيقات الموجودة تحت ..data\\data في النظام الداخلي للملفات في الجهاز. تساعد هذه الطريقة في تجاوز القيود الأمنية دون الحاجة إلى عمل روت للجهاز، مما يجعلها مشابهة لطريقة التراجع في إصدار APK ولكن بشكل أكثر تطورًا.

بشكل عام، فإن استخدام هذه الطريقة المحسنة لاستخراج التطبيقات جنبًا إلى جنب مع الخيارات المنطقية يوفر للمحققين إمكانية التقاط بيانات أكثر شمولاً من أجهزة Android 12 و 13، مما يسهل تجميع بيانات التطبيقات ذات الصلة لأغراض الطب الشرعي.

يدعم Belkasoft X أيضًا طرق استخراج بيانات متعددة لأجهزة Android، مخصصة لبائعين أو شرائح معينة. من بين هذه الطرق، ستجد أجهزة تعتمد على Spreadtrum و MTK (MediaTek) و Kirin و Qualcomm. بالنسبة لأجهزة MTK، يوفر المنتج ثلاث طرق مختلفة للاستخراج، بما في ذلك نوعين من استخراج البيانات باستخدام الوكيل، بينما يتم دعم أجهزة Qualcomm عبر وضع EDL (وضع التنزيل الطارئ).

يمكن للمنتج أيضًا استخراج بيانات الأجهزة التي تم عمل روت لها وتحليل الاستخراجات من TWRP. يدعم تحليل صور JTAG وعمليات تفريغ الشريحة، ويمكنه استيعاب صور الطرف الثالث، بما في ذلك صور المنتجات الجنائية وملفات صور الموردين الخاصة. على سبيل المثال، يمكنك تحليل النسخ الاحتياطية من HiSuite—بالإضافة إلى صور Xiaomi—بمساعدة Belkasoft X. يجعل هذا النطاق الواسع من طرق استخراج بيانات Android المدعومة الأداة فعالة للغاية في تحقيقات الطب الشرعي للهواتف المحمولة.

لتعلم المزيد عن استخراج بيانات Android ضمن Belkasoft X، يرجى مشاهدة ندواتنا عبر الإنترنت المتوفرة على الرابط https://belkasoft.com/webinar. يمكن العثور على الندوات المسجلة في تبويب "الندوات السابقة"، بما في ذلك تحقيقات الهواتف الذكية بنظام Android: استخراج البيانات وتحليلها باستخدام Belkasoft X وغيرها.

استنساخ بطاقة SIM

يتيح لك Belkasoft X أيضًا نسخ محتويات بطاقة SIM بالكامل باستخدام جهاز قارئ بطاقة SIM مادي أو، بالنسبة لأجهزة Android، من خلال استخدام الميزة المقابلة للجهاز. غالبًا ما تحتوي بطاقات SIM على معلومات جنائية هامة تتجاوز مجرد رقم الهاتف. وتشمل هذه التفاصيل مثل تعريف المشترك (IMSI)، بيانات الشبكة الخاصة، وأحيانًا جهات الاتصال ورسائل SMS. تعتبر هذه الطريقة جزءًا أساسيًا في قضايا الطب الشرعي للأجهزة المحمولة حيث يكون تتبع رقم الهاتف، استرجاع الرسائل، أو التحقق من الهوية أمرًا حاسمًا.

الطب الشرعي السحابي

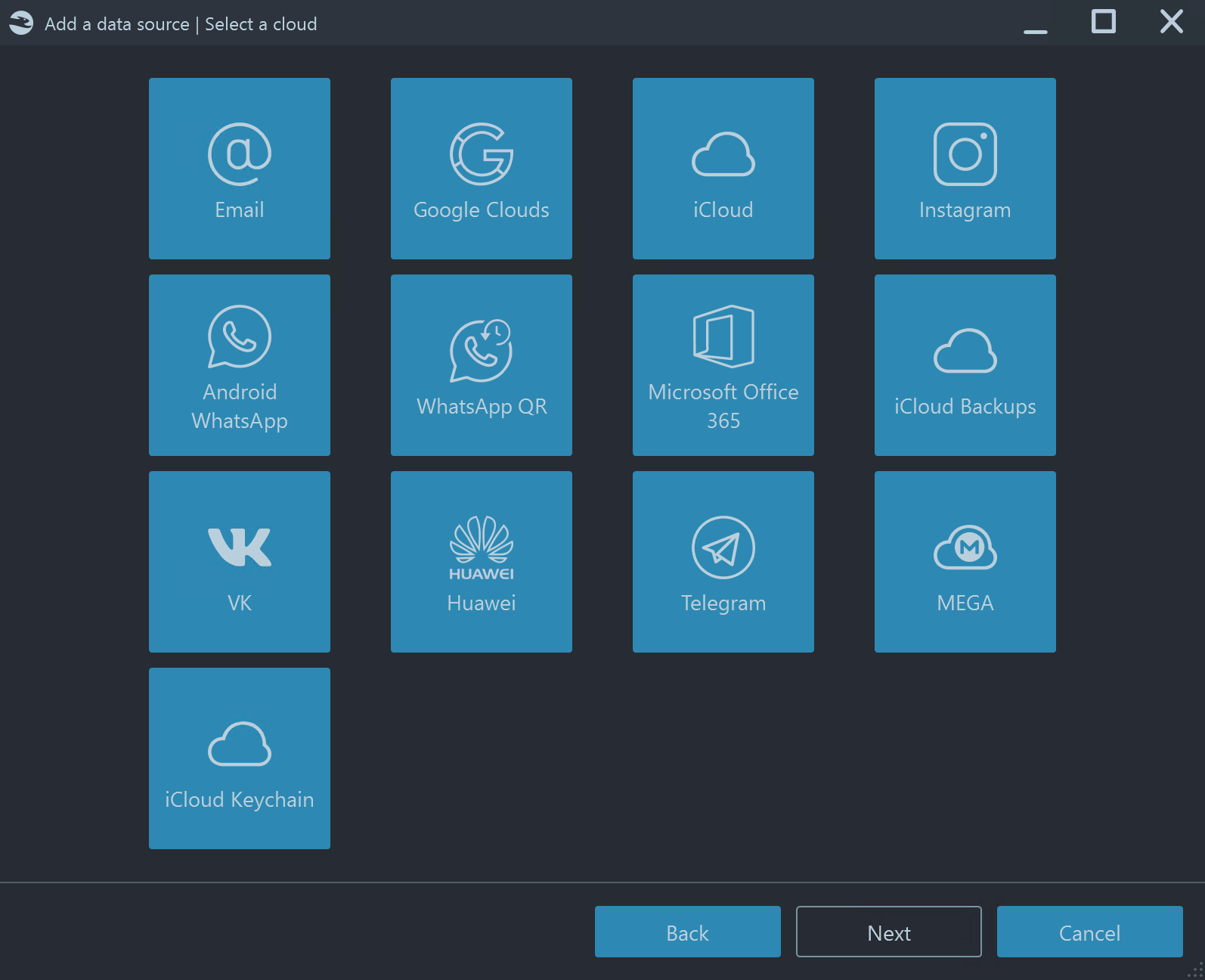

على الرغم من أن الطب الشرعي السحابي يختلف كثيرًا عن الطب الشرعي للأجهزة المحمولة، فإن إجراء هذه الاستخراجات يمكن أن يكمل أو يؤكد البيانات التي تم الحصول عليها من جهاز محمول. نظرًا لأن هذا ليس موضوع هذه المقالة بالذات، سنقدم مثالين على وظائف مفيدة في Belkasoft X، والتي يمكن أن تلعب دورًا في تحقيقاتك المتعلقة بالأجهزة المحمولة:

- تحميل WhatsApp (مع أو بدون رمز QR). يعد استخراج بيانات WhatsApp مهمة صعبة، لذا فإن كل طريقة إضافية متاحة لك لا تقدر بثمن.

- تحميل iCloud. إذا لم تتمكن من الحصول على استخراج بيانات iPhone، يمكن أن يكون iCloud مصدر بياناتك، حيث يتم نسخ البيانات احتياطيًا من الجهاز إلى التخزين المستضاف من قبل Apple.

كلا الخيارين (بالإضافة إلى العديد من الخيارات الأخرى) متاحان ضمن Belkasoft X عندما تضيف مصدر بيانات سحابي إلى قضيتك. يمكن أن تكمل البيانات السحابية غالبًا جهود الطب الشرعي للهواتف المحمولة من خلال سد الفجوات التي تتركها طرق استخراج البيانات من الأجهزة.

تحليل تطبيقات الهواتف المحمولة

لقد قمت الآن بإنشاء صورة للجهاز بنجاح. تهانينا! الآن عليك تحليل محتويات الصورة.

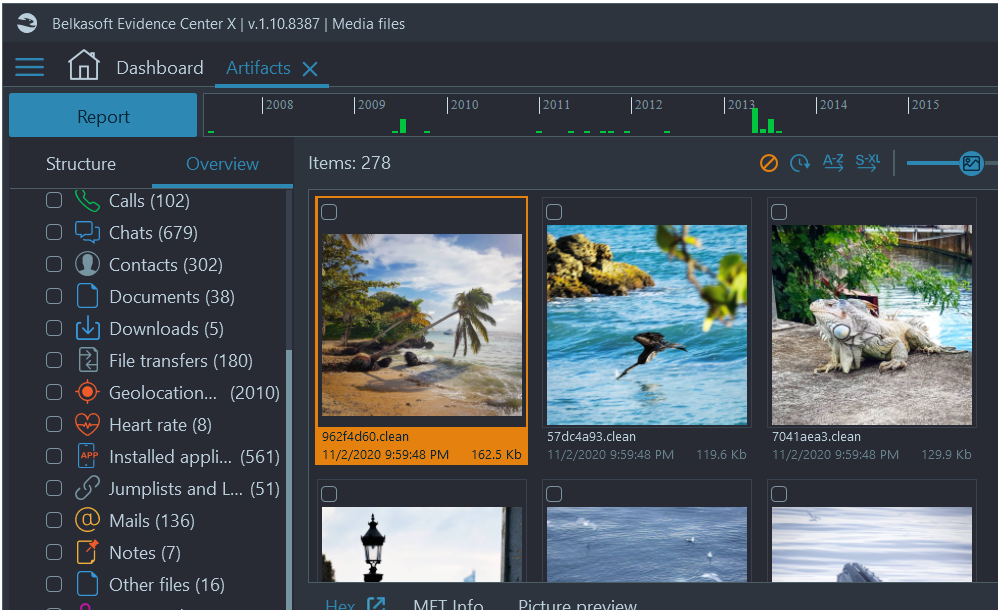

هناك ملايين من التطبيقات المتاحة لمستخدمي الهواتف الذكية الحديثة، وأي أتمتة لتحليلها أمر لا غنى عنه لتجنب زيادة سجلات القضايا. يدعم Belkasoft X أكثر من 1,500 نوعًا وإصدارًا من أشهر التطبيقات، بما في ذلك WhatsApp و Signal و Telegram و Instagram و TikTok و Viber و Tinder و Pinterest والعديد غيرها. إن دعمه لاستخراج الأدلة تلقائيًا يجعله حليفًا قويًا في الطب الشرعي للأجهزة المحمولة.

بينما تخزن معظم هذه التطبيقات البيانات في قواعد بيانات SQLite (تحليل SQLite هو موضوع آخر)، فإن الأمر ليس سهلًا مثل فتح متصفح قواعد البيانات المفضل لديك لاستخراج جميع البيانات. أولاً، لن يقوم أداة مجانية قياسية مثل DB Browser for SQLite (ولا حتى معظم الأدوات الجنائية!) باستعادة البيانات المحذوفة الموجودة في freelists، أو البيانات من ملفات WAL (سجلات الكتابة المسبقة) وملفات السجل، بالإضافة إلى البيانات غير المخصصة في SQLite. ثانيًا، يستخدم العديد من التطبيقات التشفير القوي لمنع الفاحص من فتح قواعد بياناتهم بدون مفتاح فك التشفير.

يمكن لـ Belkasoft X فك تشفير وفك ترميز العديد من إصدارات WhatsApp—وليس من الضروري أن يكون الهاتف قد تم عمل روت له! يمكنك استخدام طريقتنا لأجهزة Android 12-13 لاستخراج مفتاح فك التشفير. أما تطبيق المراسلة Signal على iOS فهو تحدٍ آخر يمكن لـ Belkasoft X تجاوزه بمجرد أن تقوم بإجراء استخراج كامل لنظام الملفات واحتجاز مفتاح السلسلة (أو إذا كان لديك من استخراج من طرف ثالث).

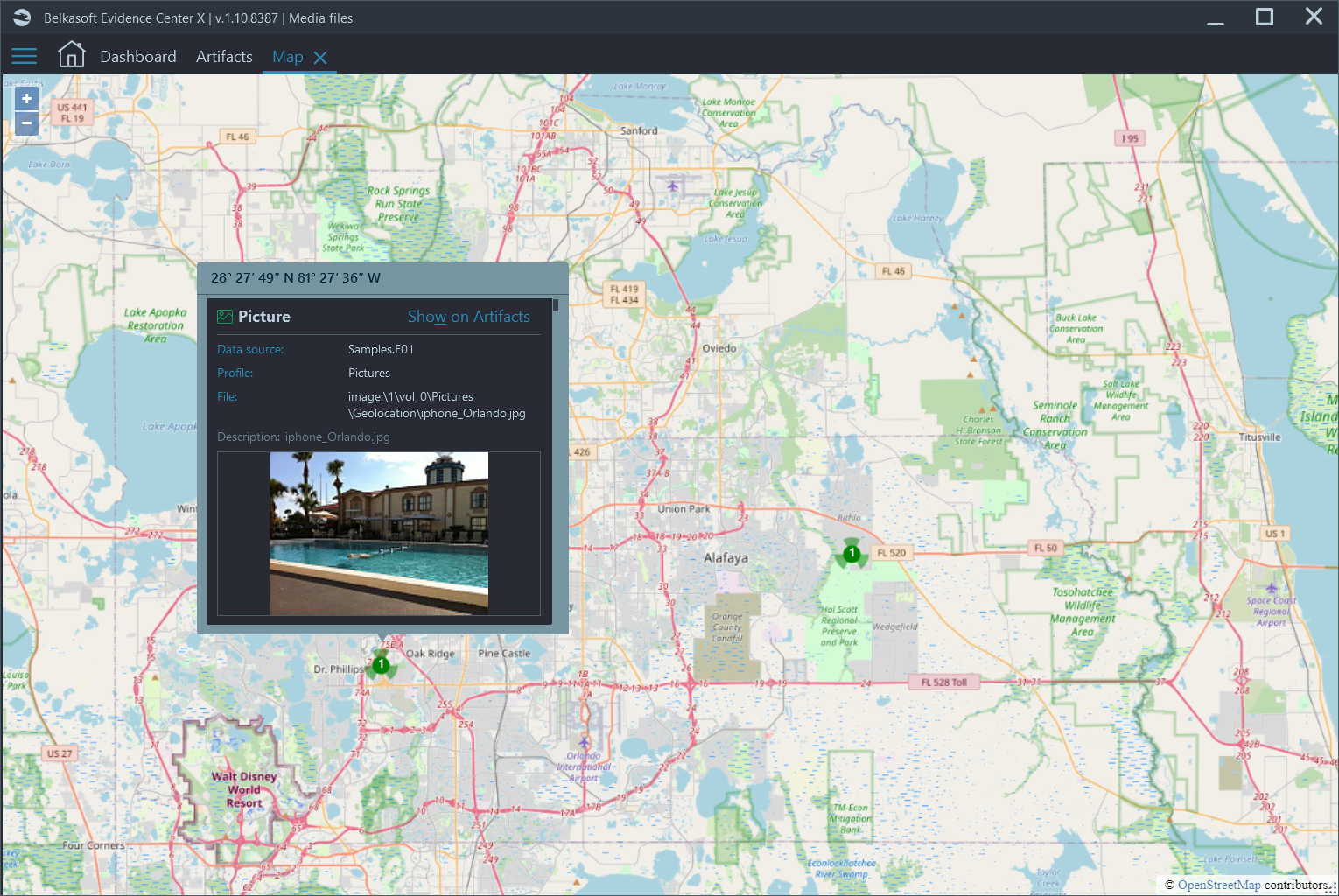

في واجهة المستخدم، يعرض Belkasoft X بشكل مريح العديد من الأدلة المتعلقة بالهاتف المحمول (وأخرى)، بما في ذلك الصوتيات، والدردشات، والوثائق، والصور والفيديوهات، وبيانات الموقع الجغرافي، ومحافظ العملات الرقمية والمعاملات، وبيانات من أجهزة تتبع اللياقة البدنية، وبيانات النوم، ومعدل ضربات القلب، وغيرها.

على عكس الأدوات الأخرى التي تسمح لك غالبًا بوجود جهاز واحد لكل قضية، يتيح لك Belkasoft إضافة العديد من الأجهزة التي تحتاجها. يساعدك ذلك في الحصول على "عرض شامل" عبر رسم الاتصال لدينا—الذي سيعرض كيف كان الأشخاص المختلفون من قضيتك أو من أجهزة مختلفة يتواصلون. سواء كان ذلك عبر الدردشات، أو الرسائل النصية القصيرة، أو البريد الصوتي، أو المكالمات الهاتفية والبريد الإلكتروني، فإن هذه الميزات لا تقدر بثمن في تحقيقات الطب الشرعي للهواتف المحمولة. أخيرًا، يمكنك إنشاء روابط بين مجموعات البيانات التي أضفتها، بغض النظر عن نوع الجهاز، وهي ميزة لا تدعمها المنافسة. يمكن أن يكون هذا عملًا يدويًا صعبًا ويستغرق وقتًا طويلاً، حيث يتعين عليك ربط البيانات من جهاز محمول لمستخدم واحد مع جهاز كمبيوتر محمول لمستخدم آخر، بما أنك ستحتاج للعمل في منتجين برمجيين مختلفين، قد لا يتواصلان مع بعضهما البعض أو يدعمان تنسيقات كل منهما.

مراجعة بيانات الموقع الجغرافي، مثل الصور الملتقطة على جهاز محمول، باستخدام خرائط Belkasoft X المدمجة.

فوائد حلول Belkasoft للطب الشرعي للأجهزة المحمولة

هناك العديد من الأسباب التي تجعل Belkasoft يعتبر أداة مفضلة للطب الشرعي للأجهزة المحمولة من قبل عدد متزايد من خبراء الطب الشرعي الرقمي والمتخصصين في الاستجابة للحوادث البارزين. من بين هذه الأسباب:

- دعم قوي لاستخراج بيانات الأجهزة، بما في ذلك الطرق المتقدمة مثل Checkm8 والاستخراج المعتمد على الوكيل

- مجموعة واسعة من نماذج الأجهزة المدعومة للطب الشرعي الشامل للهواتف المحمولة

- استخراج بيانات الأجهزة المحمولة عن بُعد بشكل موثوق من الناحية الجنائية

- عدد كبير من التطبيقات المحمولة والأدلة المدعومة بشكل افتراضي من قبل Belkasoft X

- سعر معقول جدًا: أقل بكثير من أي برنامج للطب الشرعي للأجهزة المحمولة من المنافسين

- ترخيص دائم، وليس ترخيصًا مؤقتًا

هل أنت مستعد لاختبار Belkasoft؟

إذا كانت هذه المقالة قد أقنعتك بتجربة أدوات Belkasoft، يمكنك تنزيلها من https://belkasoft.com/trial. تحتوي عملية تثبيت Belkasoft X على صور نموذجية تضم بيانات من أجهزة الكمبيوتر والهواتف المحمولة.

هل تحتاج إلى صورة أكثر تقدمًا لتجربتها؟ حل تحدي BelkaCTF رقم 2 («قضية تاجر المخدرات»)، المخصص لتحقيقات الطب الشرعي للأندرويد. ستكتشف قوة Belkasoft X بنفسك: حتى أصعب المهام يمكن حلها باستخدام هذه الأداة في دقائق معدودة. هذه القضية هي عرض مثالي للطب الشرعي للهواتف المحمولة قيد التنفيذ، باستخدام قدرات Belkasoft الشاملة.

إذا لم يكن لديك الوقت المخصص للانغماس في CTF كامل، جرب مشاهدة بعض من مقاطع الفيديو القصيرة BelkaTalk حيث نجيب على الأسئلة الصعبة من مختلف أنحاء المجتمع، وبعضها يركز بشكل أساسي على الطب الشرعي للأجهزة المحمولة.