Software forense per dispositivi mobili: perché Belkasoft X è lo strumento da scegliere

Indice dei contenuti

- Introduzione

- Belkasoft X

- Belkasoft R

- Panoramica del supporto di Belkasoft per l'analisi forense mobile

- Supporto per l'acquisizione di iOS

- Supporto per l'acquisizione di Android

- Clonazione della scheda SIM

- Analisi forense nel cloud

- Analisi delle applicazioni mobili

- Vantaggi delle soluzioni Belkasoft per l'analisi forense mobile

- Pronto a testare Belkasoft?

Introduzione

Fondata oltre 10 anni fa, Belkasoft era inizialmente famosa soprattutto per i suoi strumenti di computer forensics. Tuttavia, negli ultimi anni, molti professionisti del DFIR hanno iniziato a scegliere i prodotti Belkasoft specificamente per le nostre funzionalità di acquisizione e analisi forense dei dispositivi mobili.

Belkasoft, insieme a Cellebrite, è stata una delle prime due aziende al mondo a supportare l'acquisizione completa del file system iOS basata su Checkm8 su piattaforma Windows, mentre la maggior parte dei concorrenti era indietro di 6-12 mesi con questa funzionalità. Questo è stato solo uno dei motivi della crescente popolarità di Belkasoft come strumento di mobile forensics. La sua solida reputazione nella phone forensics l'ha resa una soluzione di riferimento per molti investigatori in tutto il mondo.

In questo articolo, parleremo delle capacità del software Belkasoft X per la mobile forensics ed esploreremo perché i prodotti Belkasoft dovrebbero essere i vostri strumenti principali per la forensics di telefoni cellulari e tablet, sia nelle indagini di digital forensics che in quelle di incident response.

Belkasoft X

Belkasoft X (Belkasoft Evidence Center X) è lo strumento di punta di Belkasoft per l'informatica forense di computer, dispositivi mobili, droni, automobili e cloud. Può aiutarti ad acquisire e analizzare un'ampia gamma di dispositivi mobili, eseguire varie attività analitiche, eseguire ricerche in tutto il caso, contrassegnare artefatti e creare report. La versatile funzionalità di Belkasoft X lo rende ideale per l'analisi forense di dispositivi mobili, aiutando gli specialisti a raccogliere dati essenziali. Una versione di prova gratuita di questo strumento è disponibile su https://belkasoft.com/trial.

Belkasoft R

Belkasoft R (Belkasoft Remote Acquisition) fa parte di Belkasoft X Corporate. È uno strumento per acquisizioni forensi remote solide di vari tipi di dispositivi, nonché immagini parziali, inclusi solo artefatti selezionati (ad esempio, per esigenze di conformità o eDiscovery). Questo prodotto ha una capacità unica che consente di eseguire l'acquisizione di dispositivi mobili da remoto, il che aggiunge valore ai flussi di lavoro di analisi forense di dispositivi mobili. Una versione di prova gratuita di Belkasoft X Corporate è disponibile su https://belkasoft.com/x-corporate-editions.

Panoramica del supporto di Belkasoft per l'analisi forense mobile

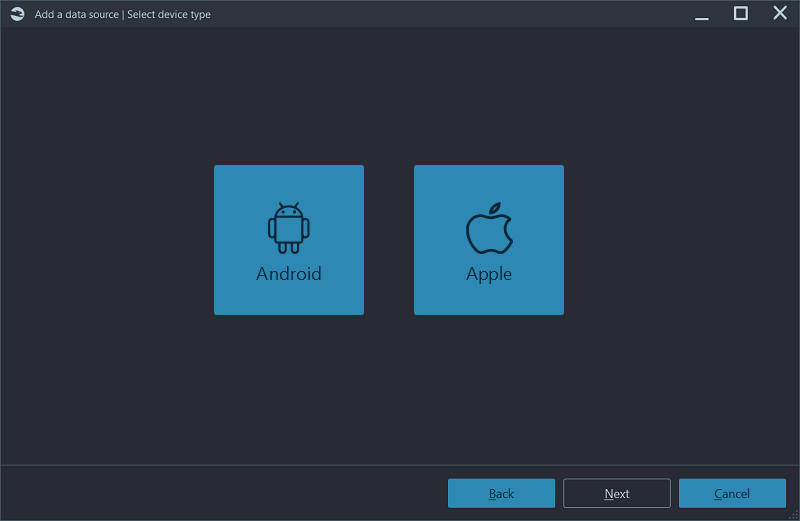

Uno dei primi passaggi, e il più importante, quando si lavora con un dispositivo mobile è l'acquisizione dei dati. Se i dati non vengono acquisiti, non c'è nulla da analizzare. Belkasoft X ha un solido supporto per l'acquisizione di dispositivi portatili moderni, inclusi smartphone e tablet, il che lo rende uno strumento indispensabile per l'analisi forense di dispositivi mobili.

Belkasoft X supporta più tipi di acquisizioni per le due piattaforme più diffuse: dispositivi basati su iOS e basati su Android. Supporta anche i telefoni Microsoft (Windows), ma poiché non sono più in produzione, non esamineremo questa funzione.

Sia i dispositivi iOS che Android hanno le loro peculiarità per quanto riguarda l'acquisizione dei dati. Esiste un meccanismo di backup standard per entrambi: iTunes per iOS e ADB per Android. Inoltre, i protocolli AFC e MTP/PTP consentono l'estrazione di file multimediali. Tuttavia, sia iTunes che ADB sono molto limitati nel volume di informazioni fornite. Quando è necessario ottenere un'immagine più completa, come il file system del dispositivo, i metodi disponibili generalmente non sono approvati dai produttori di dispositivi, poiché implicano rooting, jailbreak, exploit e altri trucchi. Molti di questi metodi sono specifici del dispositivo o del chipset.

Per questo motivo, per l'analisi forense del telefono cellulare, è importante avere più tipi di acquisizione disponibili nello strumento. In questo modo, puoi iniziare con metodi più semplici per essere sicuro.

Una delle grandi caratteristiche di Belkasoft X è che ti consente di iniziare con i metodi meno intrusivi e più sicuri e continuare con quelli più completi (ma più rischiosi), il che lo rende uno strumento prezioso nell'analisi forense di dispositivi mobili.

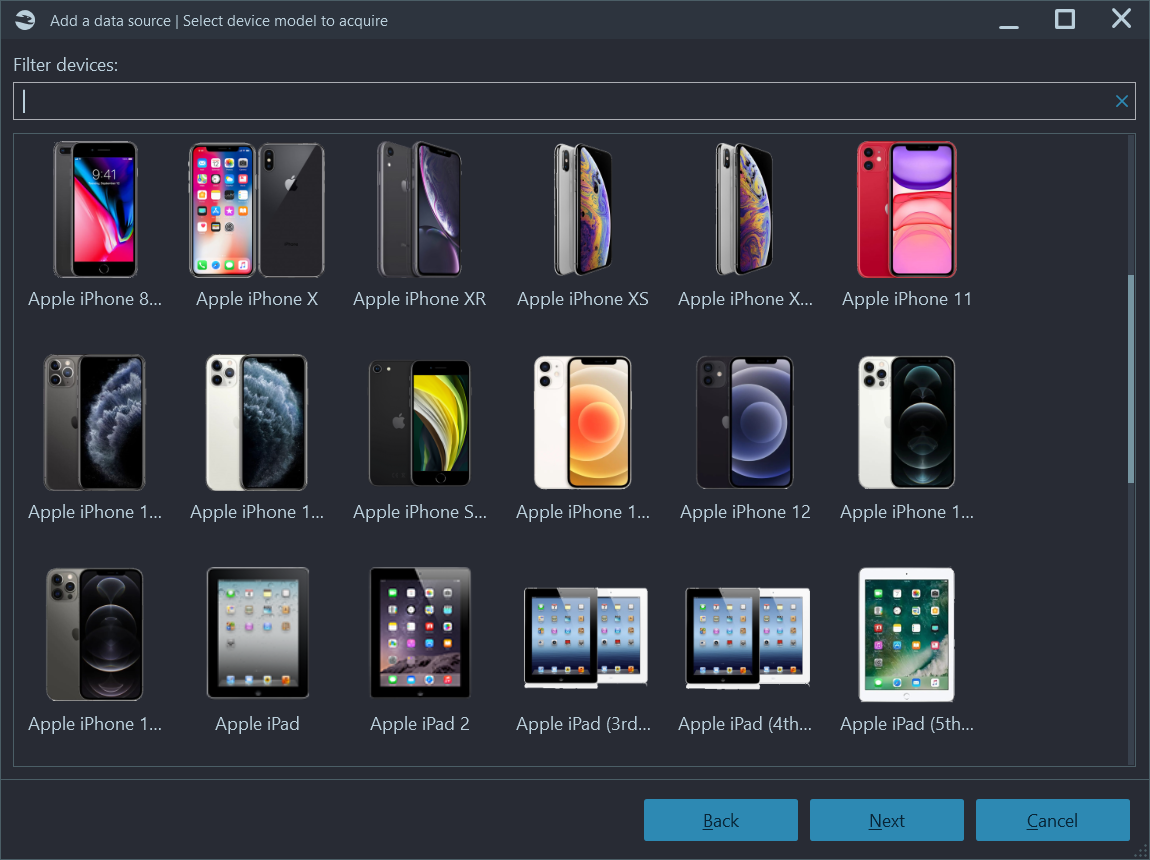

Supporto per l'acquisizione di iOS

Per iOS, Belkasoft X supporta l'acquisizione di backup di iTunes, inclusa un'interessante funzione di utilizzo dei file di blocco per evitare di sbloccare il dispositivo nel caso in cui il codice di accesso sia sconosciuto. Puoi anche acquisire file multimediali utilizzando il protocollo Apple File Conduit (AFC). Un'altra caratteristica importante di Belkasoft X è la sua capacità di forzare codici di accesso sconosciuti (brute-force) per una varietà di dispositivi iOS, una funzione fondamentale nell'analisi forense del telefono.

Ancora più interessante, è possibile acquisire un sistema di file completo e persino il portachiavi (archiviazione password integrata) con l'aiuto di metodi più sofisticati, come l'acquisizione di iPhone/iPad con jailbreak, l'acquisizione basata su Checkm8 e persino la nostra acquisizione basata su agente. Per chiarire, né la nostra acquisizione basata su Checkm8 né quella basata su agente sono un jailbreak, quindi sono modi molto più validi per l'acquisizione di dati, poiché, in molti paesi, è legalmente impossibile eseguire il jailbreak su fonti di prova. Questi metodi sono fondamentali per l'analisi forense di dispositivi mobili, dove l'acquisizione sicura dei dati è fondamentale.

La nostra acquisizione basata su agente è solo un altro dei vantaggi di Belkasoft X, riconosciuto da molti clienti. Non ci sono molti strumenti sul mercato che offrono la stessa funzione. È un'ottima funzionalità complementare a Checkm8, poiché Checkm8 è limitato nei modelli di dispositivi iOS (dispositivi iOS con chipset A5-A11), mentre l'acquisizione basata su agente funziona anche sugli iPhone più recenti e la gamma di iOS supportati è ampia, a partire da una versione iOS vecchia come la 10.

Parlando di Checkm8, Belkasoft X sta aggiungendo qualcosa in più rispetto alla concorrenza. Ad esempio, può disattivare la cosiddetta Modalità Limitata USB, una funzione di sicurezza iOS che disattiva il trasferimento di dati tramite un cavo Lightning un'ora dopo l'ultimo sblocca.

Ci sono più tipi di acquisizione iOS, come l'acquisizione automatizzata di screenshot o l'estrazione dei registri degli arresti anomali, che, sebbene limitati, possono fornirti informazioni utili, come gli ultimi indirizzi IP coinvolti nella tua indagine.

Per ulteriori informazioni sull'acquisizione di iOS con Belkasoft X, consulta i nostri webinar, disponibili su https://belkasoft.com/webinar. Puoi trovare i webinar registrati nella scheda "Webinar precedenti", tra cui "Indagini su iPhone bloccati", "Disattivazione della Modalità Limitata USB di iPhone" e altri.

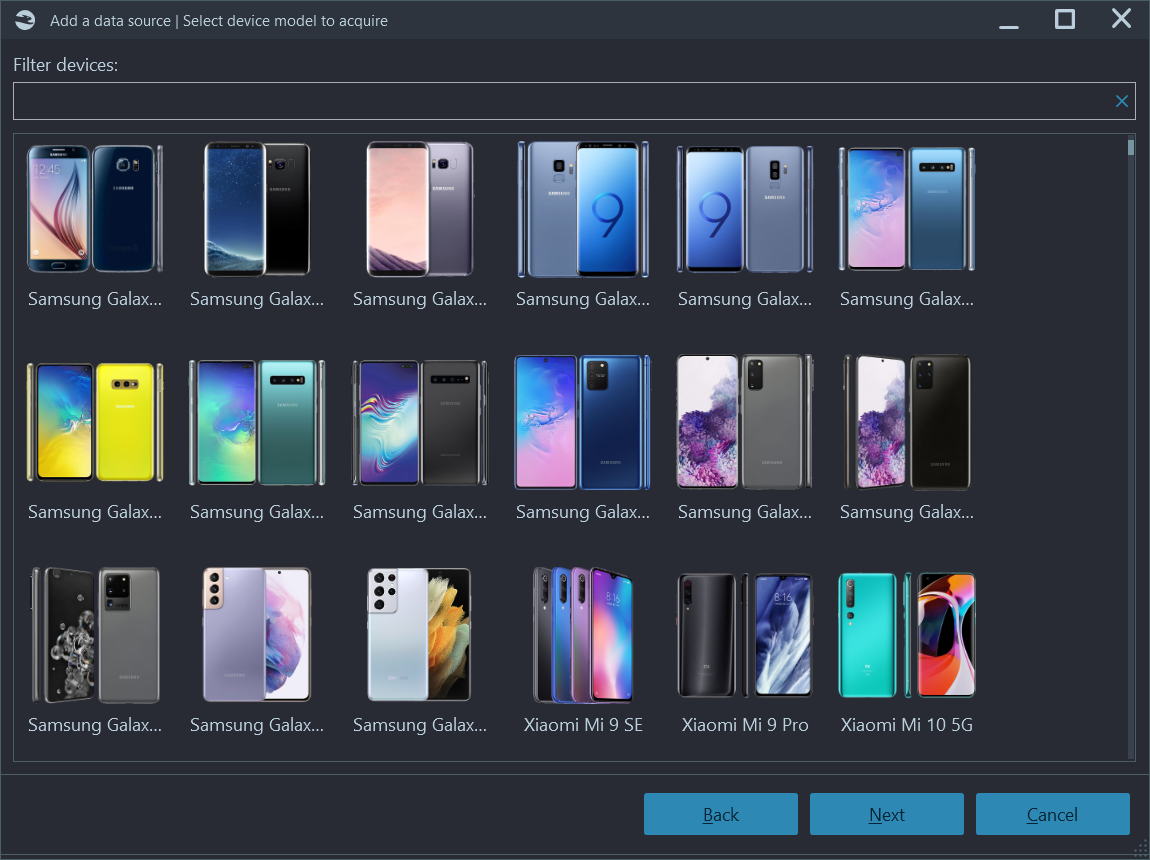

Supporto per l'acquisizione di Android

Per Android, Belkasoft supporta la creazione di backup ADB standard e più metodi di acquisizione basati su ADB. Un metodo interessante è la nostra acquisizione di downgrade APK, che sostituisce un file di applicazione originale (ad esempio, WhatsApp) con una versione precedente. Tale versione precedente può essere utilizzata con la creazione di backup ADB e includere molti più dati nel nostro backup. Questo metodo è un progresso per l'analisi forense del telefono cellulare, poiché consente l'accesso a dati che prima non erano disponibili. Naturalmente, alla fine, viene ripristinata la versione originale dell'applicazione.

Un altro metodo di acquisizione Android basato su ADB di Belkasoft X è l'acquisizione automatizzata di screenshot. Questo è probabilmente il modo più sicuro per estrarre dati da un dispositivo, quindi puoi considerare di iniziare ogni caso o acquisizione con questo metodo, prima di provare un metodo più rischioso. È un processo chiave nell'analisi forense di dispositivi mobili in cui, come menzionato in precedenza, vengono spesso privilegiati i metodi non intrusivi.

Un nuovo metodo di acquisizione è disponibile per i dispositivi Android 12 e 13 che non sono stati aggiornati con la patch di sicurezza Android del 1° marzo 2024. Questo fornisce l'accesso completo alle cartelle delle applicazioni situate in ..data\\data nel file system interno del dispositivo. Questo approccio aiuta ad aggirare le limitazioni di sicurezza senza la necessità che il dispositivo sia rooted, il che lo rende simile al downgrade APK ma potenziato. In generale, l'uso di questo metodo di acquisizione delle applicazioni migliorato insieme alle opzioni logiche fornisce ai ricercatori un'acquisizione di dati più completa dei dispositivi Android 12 e 13, facilitando la raccolta di dati delle applicazioni rilevanti per scopi forensi.

Belkasoft X supporta anche vari metodi di acquisizione Android, specifici per fornitori o chipset particolari. Tra questi, troverai dispositivi basati su Spreadtrum, MTK (MediaTek), Kirin e Qualcomm. Per MTK, il prodotto ti offre fino a tre diversi metodi di acquisizione, inclusi due tipi di estrazione basata su agente, e i dispositivi Qualcomm sono supportati tramite la modalità EDL (Download di emergenza).

Il prodotto può anche acquisire dispositivi rooted e analizzare estrazioni TWRP. Supporta l'analisi di immagini JTAG e dump di chip-off e può importare immagini di terze parti, incluse immagini di prodotti forensi e file immagine di fornitori proprietari. Ad esempio, puoi analizzare i backup di HiSuite, così come le immagini di Xiaomi, con l'aiuto di Belkasoft X. Questa ampia gamma di metodi di acquisizione Android supportati lo rende altamente efficace nelle indagini di analisi forense del telefono cellulare.

Per ulteriori informazioni sulle acquisizioni Android all'interno di Belkasoft X, consulta i nostri webinar disponibili su https://belkasoft.com/webinar. I webinar registrati sono disponibili nella scheda "Webinar precedenti", tra cui "Indagine su telefoni Android: estrazione e analisi dei dati con Belkasoft X" e altri.

Clonazione della scheda SIM

Belkasoft X ti consente anche di copiare l'intero contenuto di una scheda SIM utilizzando un lettore di schede SIM hardware o, per i dispositivi Android, utilizzando la funzione corrispondente del dispositivo. Le schede SIM spesso contengono informazioni forensi cruciali oltre al semplice numero di telefono. Includono dettagli come l'identificazione dell'abbonato (IMSI), dati specifici della rete e, a volte, contatti e messaggi SMS. Questo metodo è fondamentale nei casi di analisi forense di dispositivi mobili in cui il tracciamento dei numeri di telefono, il recupero dei messaggi o la verifica dell'identità sono fondamentali.

Analisi forense nel cloud

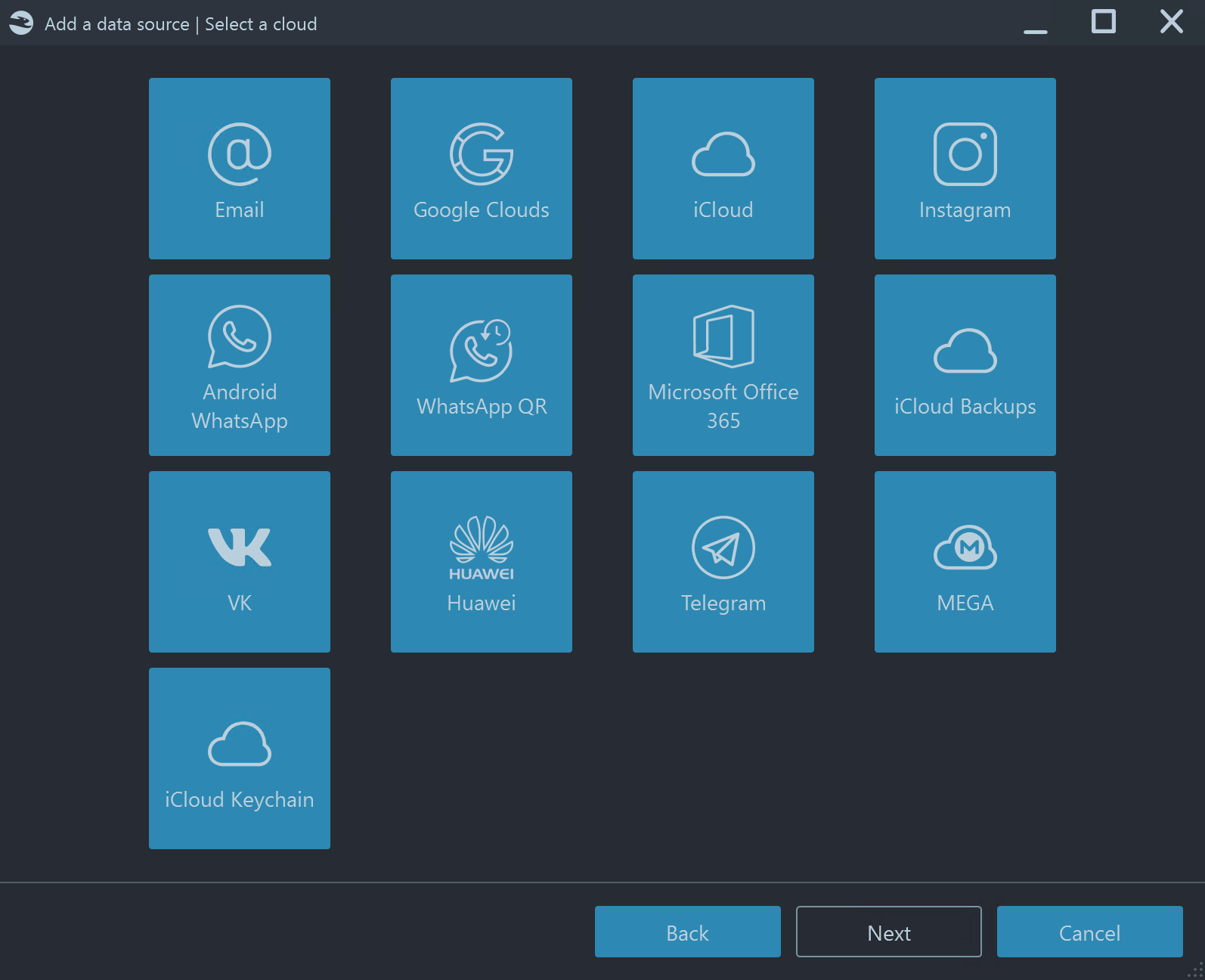

Sebbene l'analisi forense nel cloud sia molto diversa dall'analisi forense mobile, l'esecuzione di queste acquisizioni può integrare o corroborare i dati ottenuti da un dispositivo mobile. Poiché questo non è l'argomento di questo particolare articolo, forniremo due esempi di funzioni utili in Belkasoft X, che possono svolgere un ruolo nelle tue indagini mobili:

- Download di WhatsApp (con o senza codice QR). L'estrazione di WhatsApp è un'attività impegnativa, quindi ogni metodo aggiuntivo che hai a disposizione non ha prezzo.

- Download di iCloud. Se non riesci a ottenere un'acquisizione di iPhone, iCloud può essere la tua fonte di dati, di cui è stato eseguito il backup da quel dispositivo allo spazio di archiviazione ospitato da Apple.

Entrambe le opzioni (così come molte altre) sono disponibili all'interno di Belkasoft X quando aggiungi una fonte di dati basata su cloud al tuo caso. I dati del cloud possono spesso integrare gli sforzi di analisi forense del telefono riempiendo i vuoti lasciati dai metodi di acquisizione del dispositivo.

Analisi delle applicazioni mobili

Ora hai creato con successo un'immagine di un dispositivo. Congratulazioni! Ora devi analizzare il contenuto dell'immagine.

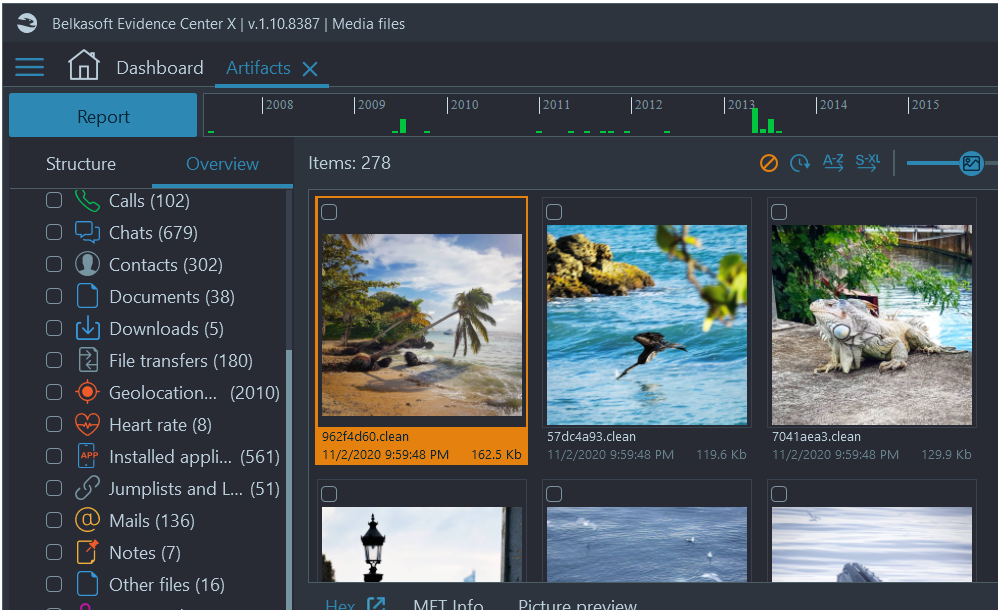

Ci sono milioni di applicazioni disponibili per gli utenti di smartphone moderni e qualsiasi automazione della loro analisi è indispensabile per evitare registri di casi crescenti. Belkasoft X supporta più di 1.500 tipi e versioni delle applicazioni più popolari, tra cui WhatsApp, Signal, Telegram, Instagram, TikTok, Viber, Tinder, Pinterest e molte altre. Il suo supporto per l'estrazione automatica di artefatti lo rende un potente alleato nell'analisi forense di dispositivi mobili.

Sebbene la maggior parte di queste applicazioni archivi i dati in database SQLite (l'analisi di SQLite è un'altra storia), non è facile come aprire il tuo browser di database preferito per estrarre tutti i dati. In primo luogo, uno strumento gratuito standard come DB Browser for SQLite (e persino la maggior parte degli strumenti forensi!) non recupererà i dati eliminati situati nelle freelists, né i dati dai file WAL (Write Ahead Logs) e dai file di journal, così come i dati SQLite non allocati. In secondo luogo, molte applicazioni utilizzano una crittografia robusta per impedire a un esaminatore di aprire i propri database senza una chiave di decrittazione.

Belkasoft X può decrittare e decodificare diverse versioni di WhatsApp—e non è necessario che il telefono sia rootato! Puoi utilizzare il nostro metodo per Android 12-13 per estrarre la chiave di decrittazione. Signal su iOS è un'altra sfida che Belkasoft X può risolvere una volta che hai eseguito un'estrazione completa del file system e acquisito il portachiavi (o se lo hai ottenuto da un'estrazione di terze parti).

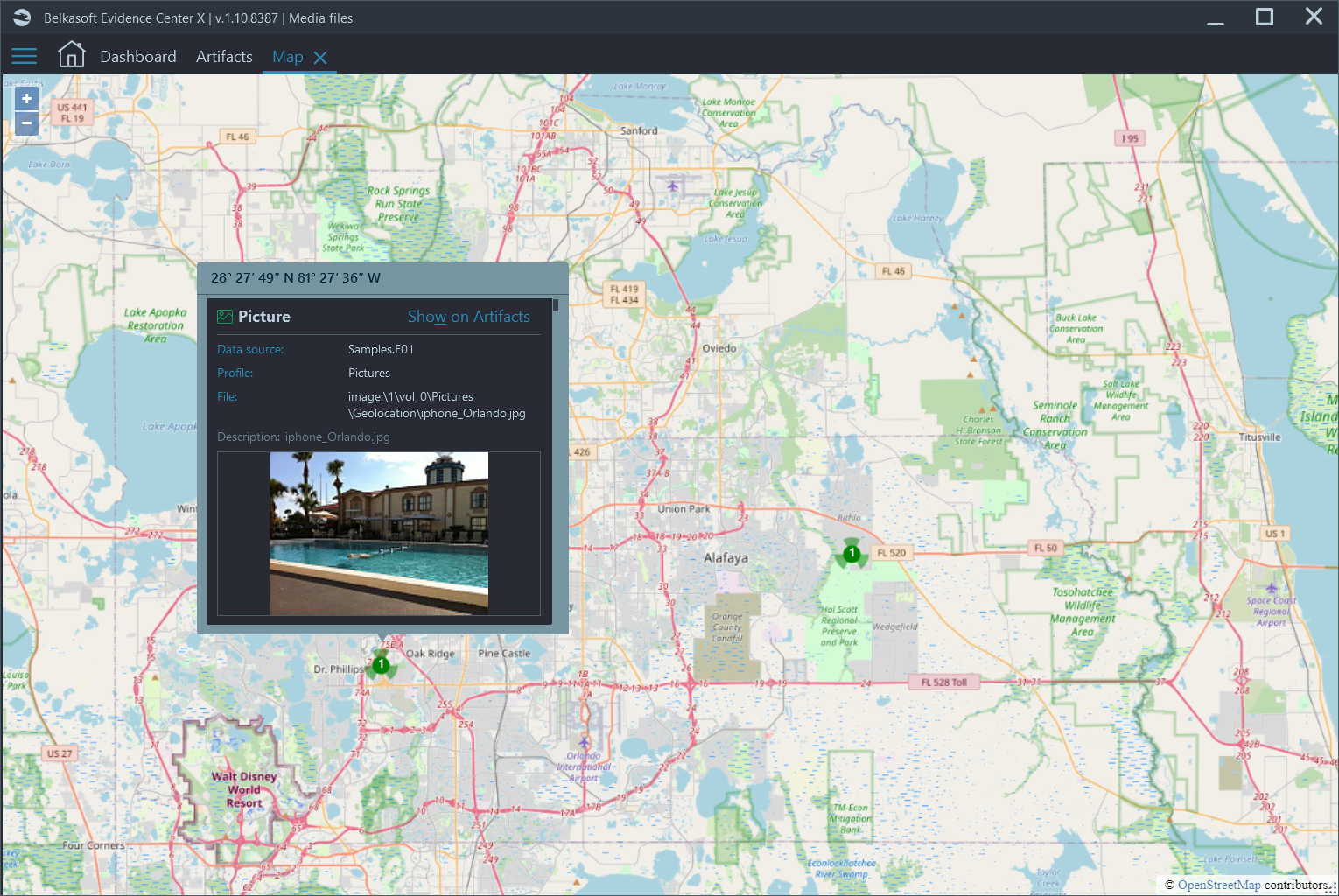

Nella sua interfaccia utente, Belkasoft X presenta in modo pratico vari artefatti mobili (e altri), inclusi audio, chat, documenti, immagini e video, dati di geolocalizzazione, portafogli e transazioni di criptovalute, dati dei fitness tracker, dati sul sonno, frequenza cardiaca, ecc.

A differenza di altri strumenti che spesso ti permettono di avere un solo dispositivo per caso, Belkasoft consente di aggiungere tutti i dispositivi necessari. Questo aiuta a ottenere una «vista d'insieme» attraverso il nostro Connection Graph, che mostrerà come le diverse persone del tuo caso o provenienti da dispositivi diversi comunicavano. Che si tratti di chat, SMS, messaggi vocali, chiamate o e-mail, queste funzionalità sono fondamentali nelle indagini forensi sui telefoni. Infine, puoi stabilire connessioni tra i set di dati aggiunti, indipendentemente dal tipo di dispositivo, una funzionalità non supportata dalla concorrenza. Correlare i dati tra il dispositivo mobile di un utente e il laptop di un altro utente può essere un lavoro manuale complesso e lungo, poiché dovresti lavorare in due software diversi, non necessariamente compatibili tra loro o con i rispettivi formati.

Esame dei dati di geolocalizzazione, ad esempio foto scattate su un dispositivo mobile, con le mappe integrate di Belkasoft X.

Vantaggi delle soluzioni Belkasoft per l'analisi forense mobile

Ci sono molteplici ragioni per cui Belkasoft è considerato uno strumento di riferimento per l'analisi forense dei dispositivi mobili da un numero crescente di esperti di analisi forense digitale e di responsabili degli incidenti. Eccone alcune:

- Solido supporto per l'acquisizione dei dispositivi, inclusi metodi sofisticati come Checkm8 e acquisizione basata su agente

- Ampia gamma di modelli di dispositivi supportati per un'analisi forense completa dei telefoni cellulari

- Acquisizione remota dei dispositivi mobili forensemente affidabile

- Un gran numero di applicazioni e artefatti mobili supportati nativamente da Belkasoft X

- Prezzo molto conveniente: molto inferiore rispetto a qualsiasi software concorrente di mobile forensics

- Licenza perpetua, non a termine

Pronto a testare Belkasoft?

Se questo articolo ti ha convinto a provare gli strumenti Belkasoft, puoi scaricarli su https://belkasoft.com/trial. L'installazione di Belkasoft X contiene immagini di esempio con dati di computer e telefoni cellulari.

Hai bisogno di un'immagine più sofisticata da provare? Risolvi il nostro BelkaCTF numero 2 («Drugdealer case»), dedicato a un'indagine forense su Android. Vedrai con i tuoi occhi la potenza di Belkasoft X: anche i compiti più difficili possono essere risolti con questo strumento in pochi minuti. Questo caso è una dimostrazione perfetta dell'analisi forense del telefono in azione, utilizzando le ampie capacità di Belkasoft.

Se non hai il tempo per dedicarti a un CTF completo, prova a guardare alcuni dei nostri brevi video BelkaTalk, dove rispondiamo a domande difficili da tutta la community, alcuni dei quali focalizzati principalmente sulla mobile forensics.