Software de Forense Móvil: Por qué Belkasoft X Debería Ser Su Herramienta Preferida

Tabla de contenidos

- Introducción

- Belkasoft X

- Belkasoft R

- Descripción general del soporte de Belkasoft para la forense móvil

- Soporte para la adquisición de iOS

- Soporte para la adquisición de Android

- Clonación de tarjetas SIM

- Forense en la nube

- Análisis de aplicaciones móviles

- Beneficios de las soluciones de Belkasoft para la forense móvil

- ¿Listo para probar Belkasoft?

Introducción

Establecida hace más de 10 años, Belkasoft fue famosa principalmente por sus herramientas de informática forense. Sin embargo, en los últimos años, muchos profesionales de DFIR (Respuesta a Incidentes y Forense Digital) comenzaron a elegir los productos de Belkasoft específicamente por nuestra funcionalidad de análisis y forense de dispositivos móviles. Belkasoft, junto con Cellebrite, fue una de las dos primeras empresas en el mundo en admitir la adquisición completa del sistema de archivos iOS basada en Checkm8 en una plataforma Windows, mientras que la mayoría de los competidores estaban de 6 a 12 meses retrasados con esta función. Esta fue solo una de las razones de la creciente popularidad de Belkasoft como herramienta de forense móvil. Su sólida reputación en la forense de teléfonos la ha convertido en una solución de referencia para muchos investigadores en todo el mundo.

En este artículo, hablaremos sobre las capacidades del software de forense móvil Belkasoft X y exploraremos por qué los productos de Belkasoft deberían ser sus herramientas principales para la forense de teléfonos móviles y tabletas, tanto en investigaciones de respuesta a incidentes como de forense digital.

Belkasoft X

Belkasoft X (Belkasoft Evidence Center X) es la herramienta insignia de Belkasoft para informática forense de computadoras, móviles, drones, automóviles y nubes. Puede ayudarle a adquirir y analizar una amplia gama de dispositivos móviles, ejecutar diversas tareas analíticas, realizar búsquedas en todo el caso, marcar artefactos y crear informes. La funcionalidad versátil de Belkasoft X lo hace ideal para la forense de dispositivos móviles, ayudando a los especialistas a recopilar datos esenciales. Una prueba gratuita de esta herramienta está disponible en https://belkasoft.com/trial.

Belkasoft R

Belkasoft R (Belkasoft Remote Acquisition) es parte de Belkasoft X Corporate. Es una herramienta para adquisiciones remotas forenses sólidas de varios tipos de dispositivos, así como imágenes parciales, incluyendo solo artefactos seleccionados (por ejemplo, para necesidades de cumplimiento o eDiscovery). Este producto tiene una capacidad única que permite realizar la adquisición de dispositivos móviles de forma remota, lo que agrega valor a los flujos de trabajo de forense de dispositivos móviles. Una prueba gratuita de Belkasoft X Corporate está disponible en https://belkasoft.com/x-corporate-editions.

Descripción general del soporte de Belkasoft para la forense móvil

Uno de los primeros pasos, y el más importante, al trabajar con un dispositivo móvil es la adquisición de datos. Si no se adquieren datos, no hay nada que analizar. Belkasoft X tiene un sólido soporte para la adquisición de dispositivos portátiles modernos, incluidos teléfonos inteligentes y tabletas, lo que lo convierte en una herramienta indispensable para la forense de dispositivos móviles.

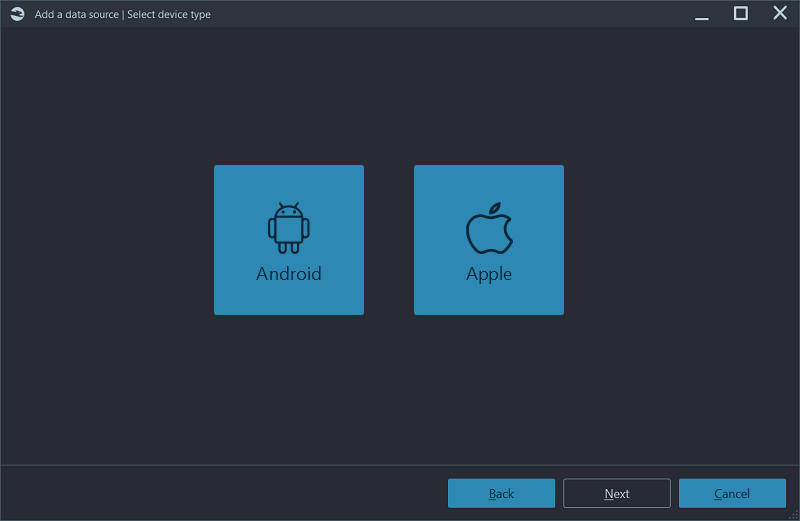

Belkasoft X admite múltiples tipos de adquisiciones para las dos plataformas más extendidas: dispositivos basados en iOS y basados en Android. También admite teléfonos Microsoft (Windows), pero como ya no se producen, no revisaremos esta función.

Tanto los dispositivos iOS como Android tienen sus peculiaridades en lo que respecta a la adquisición de datos. Existe un mecanismo de copia de seguridad estándar para ambos: iTunes para iOS y ADB para Android. Además, los protocolos AFC y MTP/PTP permiten la extracción de archivos multimedia. Sin embargo, tanto iTunes como ADB son muy limitados en el volumen de información proporcionada. Cuando se necesita obtener una imagen más completa, como el sistema de archivos del dispositivo, los métodos disponibles generalmente no son aprobados por los fabricantes de dispositivos, ya que implican rooting, jailbreaks, exploits y otros trucos. Muchos de estos métodos son específicos del dispositivo o del conjunto de chips. Por esta razón, para la forense de teléfonos móviles, es importante tener múltiples tipos de adquisición disponibles en su herramienta. De esta manera, puede comenzar con métodos más sencillos para estar seguro.

Una de las grandes características de Belkasoft X es que le permite comenzar con los métodos menos intrusivos y más seguros y continuar con los más completos (pero más riesgosos), lo que la convierte en una herramienta invaluable en la forense de dispositivos móviles.

Soporte para la adquisición de iOS

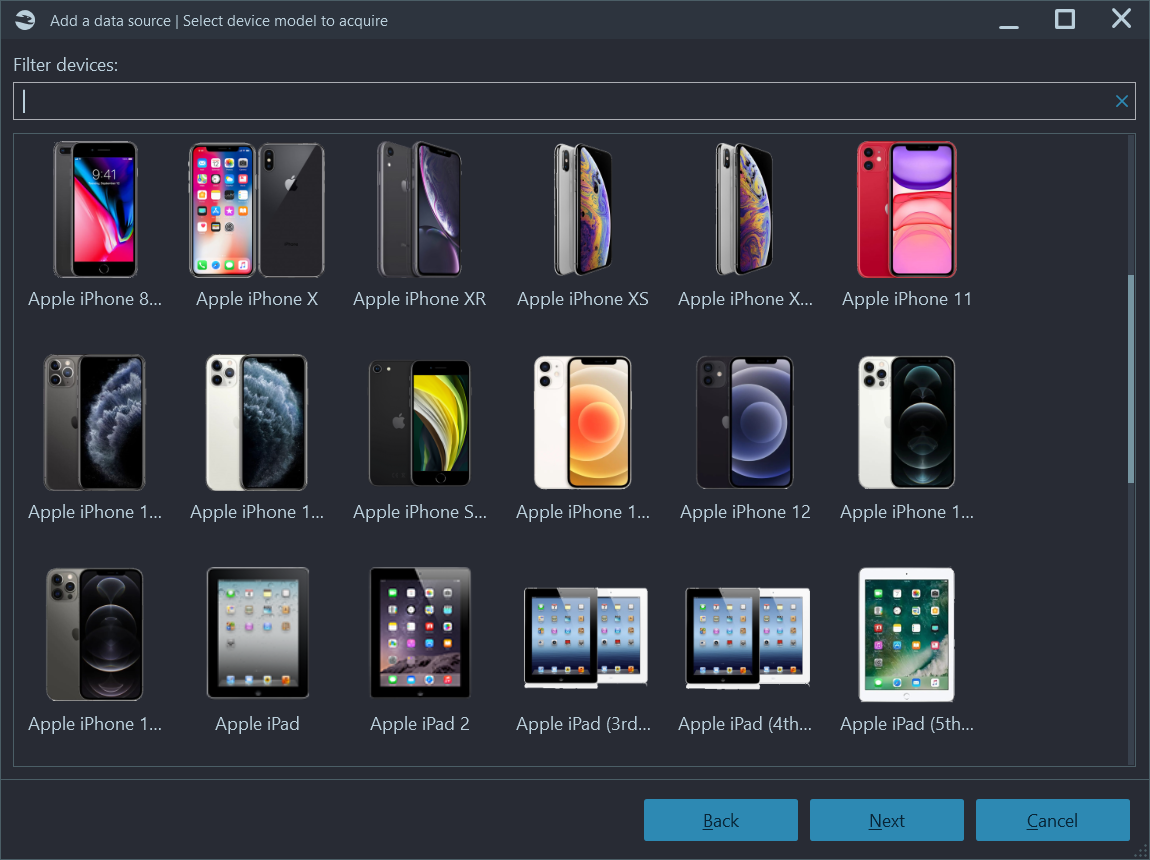

Para iOS, Belkasoft X admite la adquisición de copias de seguridad de iTunes, incluyendo una función interesante de usar archivos de bloqueo (lockdown files) para evitar desbloquear el dispositivo en caso de que se desconozca el código de acceso. También puede adquirir archivos multimedia utilizando el protocolo Apple File Conduit (AFC). Otra característica importante de Belkasoft X es su capacidad para forzar códigos de acceso desconocidos (brute-force) para una variedad de dispositivos iOS, una función crítica en la forense de teléfonos.

Más interesante aún, se puede adquirir un sistema de archivos completo e incluso el llavero (almacenamiento de contraseñas integrado) con la ayuda de métodos más sofisticados, como la adquisición de iPhone/iPad con jailbreak, la adquisición basada en Checkm8 e incluso nuestra adquisición basada en agente. Para aclarar, ni nuestra adquisición basada en Checkm8 ni la basada en agente son un jailbreak, por lo que son formas mucho más forenses sólidas de adquirir datos, ya que, en muchos países, es legalmente imposible realizar un jailbreak en fuentes de evidencia. Estos métodos son fundamentales para la forense de dispositivos móviles, donde la adquisición segura de datos es primordial.

Nuestra adquisición basada en agente es solo otro de los beneficios de Belkasoft X, reconocido por muchos clientes. No hay muchas herramientas en el mercado que ofrezcan la misma función. Es una gran característica complementaria a Checkm8, ya que Checkm8 está limitado en modelos de dispositivos iOS (dispositivos iOS con conjuntos de chips A5-A11), mientras que la adquisición basada en agente funciona incluso en los iPhones más recientes, y el rango de iOS admitido es amplio, comenzando con un iOS tan antiguo como la versión 10.

Hablando de Checkm8, Belkasoft X está agregando algo extra por encima de la competencia. Por ejemplo, puede levantar el llamado Modo Restringido USB, una función de seguridad de iOS que desactiva la transferencia de datos a través de un cable Lightning una hora después del último desbloqueo.

Hay más tipos de adquisición de iOS, como la captura de pantalla automatizada o la extracción de registros de fallos, que, aunque limitadas, pueden proporcionarle información útil, como las últimas direcciones IP involucradas en su investigación.

Para obtener más información sobre la adquisición de iOS con Belkasoft X, por favor vea nuestros seminarios web, que están disponibles en [https://belkasoft.com/webinar](https://belkasoft.com/webinar). Puede encontrar seminarios web grabados en la pestaña "Seminarios web anteriores", incluyendo "Investigaciones de iPhone bloqueado", "Saltando el Modo Restringido USB del iPhone" y otros.

Soporte para la adquisición de Android

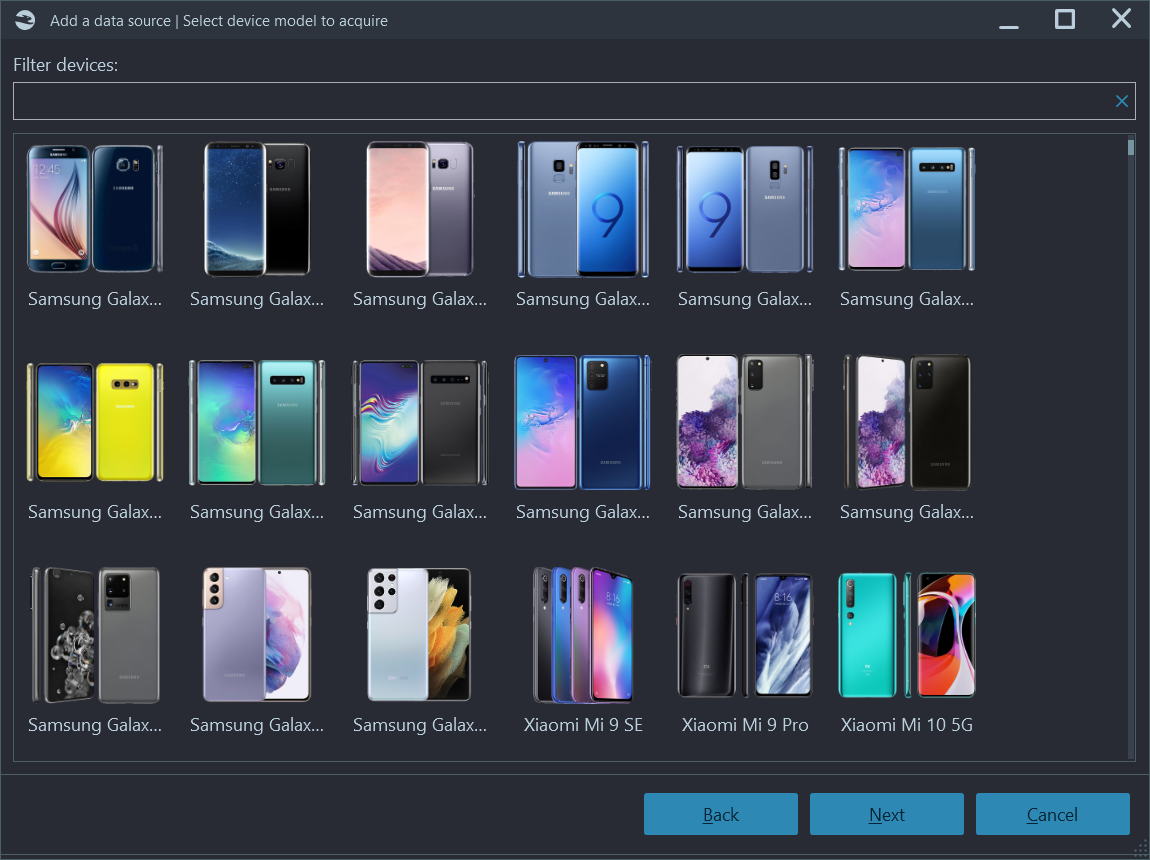

Para Android, Belkasoft admite la creación de copias de seguridad estándar de ADB y múltiples métodos de adquisición basados en ADB. Un método interesante es nuestra adquisición de degradación de APK, que reemplaza un archivo de aplicación original (por ejemplo, WhatsApp) con una versión anterior. Dicha versión anterior se puede utilizar con la creación de copias de seguridad de ADB e incluir muchos más datos en nuestra copia de seguridad. Este método es un avance para la forense de teléfonos móviles, ya que permite el acceso a datos que antes no estaban disponibles. Por supuesto, al final, se restaura la versión original de la aplicación.

Otro método de adquisición de Android basado en ADB por Belkasoft X es la captura de pantalla automatizada. Esta es posiblemente la forma más segura de extraer datos de un dispositivo, por lo que puede considerar comenzar cada caso o adquisición con este método, antes de probar un método más arriesgado. Es un proceso clave en la forense de dispositivos móviles donde, como se mencionó anteriormente, a menudo se priorizan los métodos no intrusivos.

Un nuevo método de adquisición está disponible para dispositivos Android 12 y 13 que no han sido actualizados con el parche de seguridad de Android del 1 de marzo de 2024. Este proporciona acceso completo a las carpetas de aplicaciones ubicadas en ..data\\data en el sistema de archivos interno del dispositivo. Este enfoque ayuda a eludir las limitaciones de seguridad sin necesidad de que el dispositivo esté rooteado, lo que lo hace similar a la degradación de APK pero potenciado.

En general, el uso de este método de adquisición de aplicaciones mejorado junto con las opciones lógicas proporciona a los investigadores una captura de datos más completa de los dispositivos Android 12 y 13, lo que facilita la recopilación de datos de aplicaciones relevantes para fines forenses.

Belkasoft X también admite varios métodos de adquisición de Android, específicos para proveedores o conjuntos de chips particulares. Entre ellos, encontrará dispositivos basados en Spreadtrum, MTK (MediaTek), Kirin y Qualcomm. Para MTK, el producto le ofrece hasta tres métodos de adquisición diferentes, incluidos dos tipos de extracción basada en agente, y los dispositivos Qualcomm son compatibles a través del modo EDL (Descarga de emergencia).

El producto también puede adquirir dispositivos rooteados y analizar extracciones TWRP. Admite el análisis de imágenes JTAG y volcados de chip-off, y puede importar imágenes de terceros, incluidas imágenes de productos forenses y archivos de imagen de proveedores propietarios. Por ejemplo, puede analizar copias de seguridad de HiSuite, así como imágenes de Xiaomi, con la ayuda de Belkasoft X. Esta amplia gama de métodos de adquisición de Android compatibles lo hace altamente efectivo en investigaciones de forense de teléfonos móviles.

Para obtener más información sobre las adquisiciones de Android dentro de Belkasoft X, por favor vea nuestros seminarios web disponibles en [https://belkasoft.com/webinar](https://belkasoft.com/webinar). Los seminarios web grabados se pueden encontrar en la pestaña "Seminarios web anteriores", incluyendo "Investigación de teléfonos Android: extracción y análisis de datos con Belkasoft X" y otros.

Clonación de tarjetas SIM

Belkasoft X también le permite copiar todo el contenido de una tarjeta SIM utilizando un lector de tarjetas SIM de hardware o, para dispositivos Android, utilizando la función correspondiente del dispositivo. Las tarjetas SIM a menudo contienen información forense crucial más allá del simple número de teléfono. Incluyen detalles como la identificación del suscriptor (IMSI), datos específicos de la red y, a veces, contactos y mensajes SMS. Este método es fundamental en casos de forense de dispositivos móviles donde el rastreo de números de teléfono, la recuperación de mensajes o la verificación de identidad son clave.

Forense en la nube

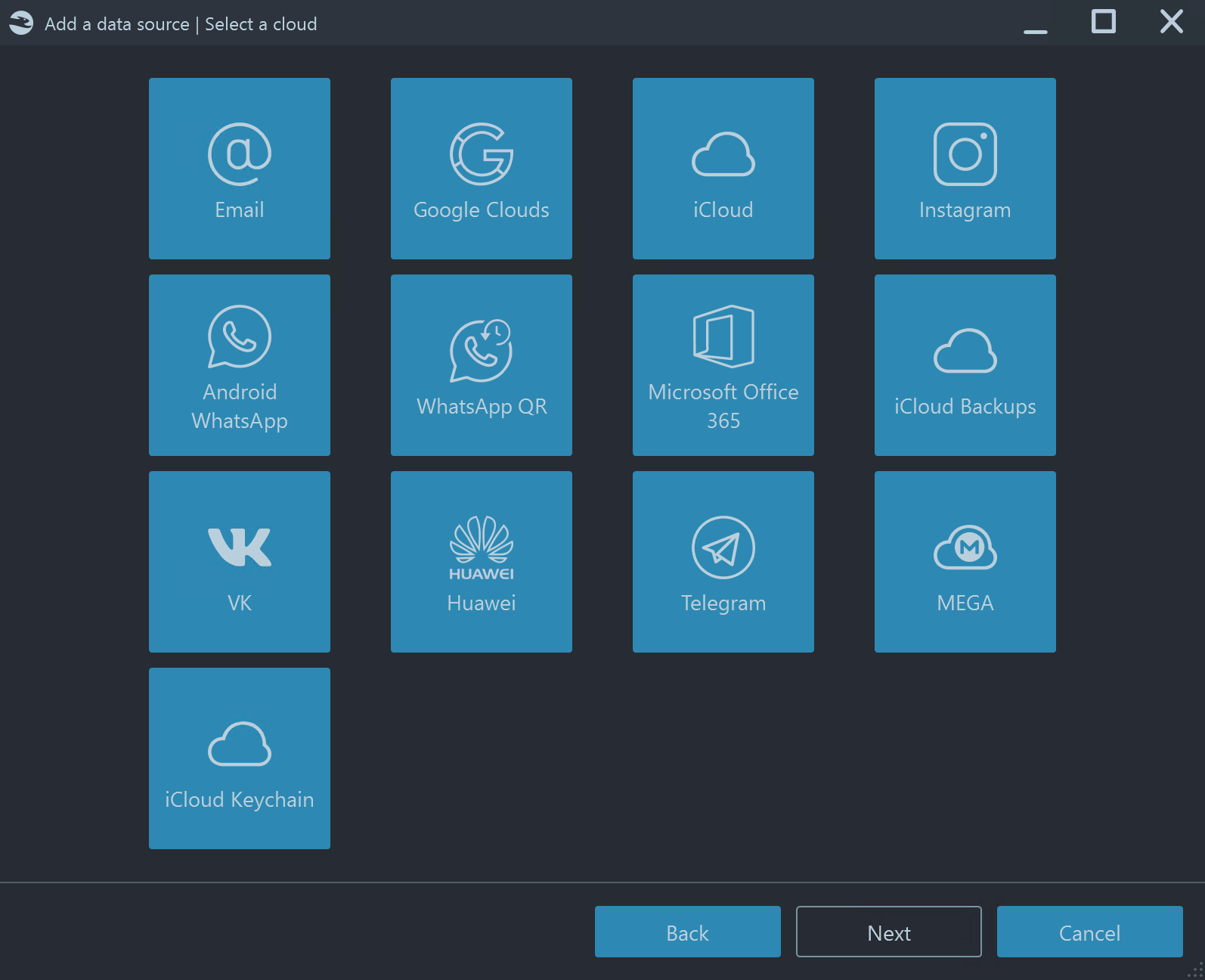

Aunque la forense en la nube es muy diferente de la forense móvil, realizar estas adquisiciones puede complementar o corroborar los datos obtenidos de un dispositivo móvil. Dado que este no es el tema de este artículo en particular, daremos dos ejemplos de funciones útiles en Belkasoft X, que pueden desempeñar un papel en sus investigaciones móviles:

- Descarga de WhatsApp (con o sin código QR). La extracción de WhatsApp es una tarea desafiante, por lo que cada método adicional que tenga disponible no tiene precio.

- Descarga de iCloud. Si no puede obtener una adquisición de iPhone, iCloud puede ser su fuente de datos, respaldados desde ese dispositivo al almacenamiento alojado por Apple.

Ambas opciones (así como muchas otras) están disponibles dentro de Belkasoft X cuando agrega una fuente de datos basada en la nube a su caso. Los datos de la nube a menudo pueden complementar los esfuerzos de forense de teléfonos móviles al llenar los vacíos dejados por los métodos de adquisición de dispositivos.

Análisis de aplicaciones móviles

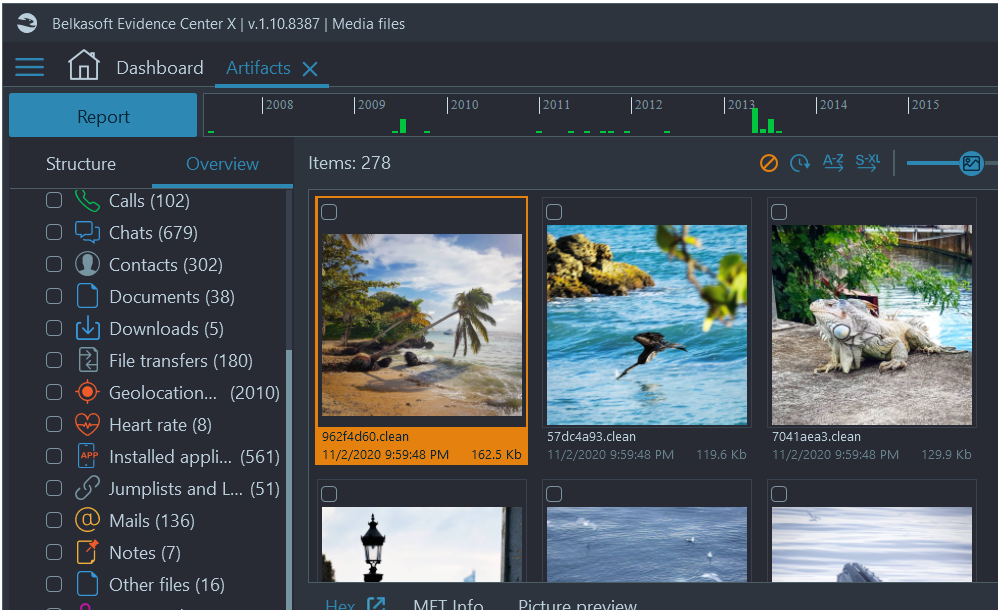

Ahora ha creado con éxito una imagen de un dispositivo. ¡Felicitaciones! Ahora tiene que analizar el contenido de la imagen.

Hay millones de aplicaciones disponibles para los usuarios de teléfonos inteligentes modernos, y cualquier automatización de su análisis es indispensable para evitar registros de casos crecientes. Belkasoft X admite más de 1,500 tipos y versiones de las aplicaciones más populares, incluyendo WhatsApp, Signal, Telegram, Instagram, TikTok, Viber, Tinder, Pinterest y muchas otras. Su soporte para la extracción automática de artefactos lo convierte en un poderoso aliado en la forense de dispositivos móviles.

Si bien la mayoría de estas aplicaciones almacenan datos en bases de datos SQLite (el análisis de SQLite es otra historia), no es tan fácil como abrir su navegador de bases de datos favorito para extraer todos los datos. Primero, una herramienta estándar de software gratuito como DB Browser for SQLite (¡e incluso la mayoría de las herramientas forenses!) no recuperará los datos eliminados ubicados en listas libres (freelists), o los datos de los registros WAL (Write Ahead Logs) y los archivos de diario, así como los datos no asignados de SQLite. Segundo, muchas aplicaciones utilizan un cifrado robusto para evitar que un examinador abra sus bases de datos sin una clave de descifrado.

Belkasoft X puede descifrar y decodificar múltiples versiones de WhatsApp, ¡y no es necesario que el teléfono esté rooteado! Puede utilizar nuestro método de Android 12-13 para extraer la clave de descifrado. iOS Signal messenger es otra tarea difícil que Belkasoft X puede resolver una vez que haya realizado una extracción completa del sistema de archivos y capturado el llavero (o si lo tiene de una extracción de terceros).

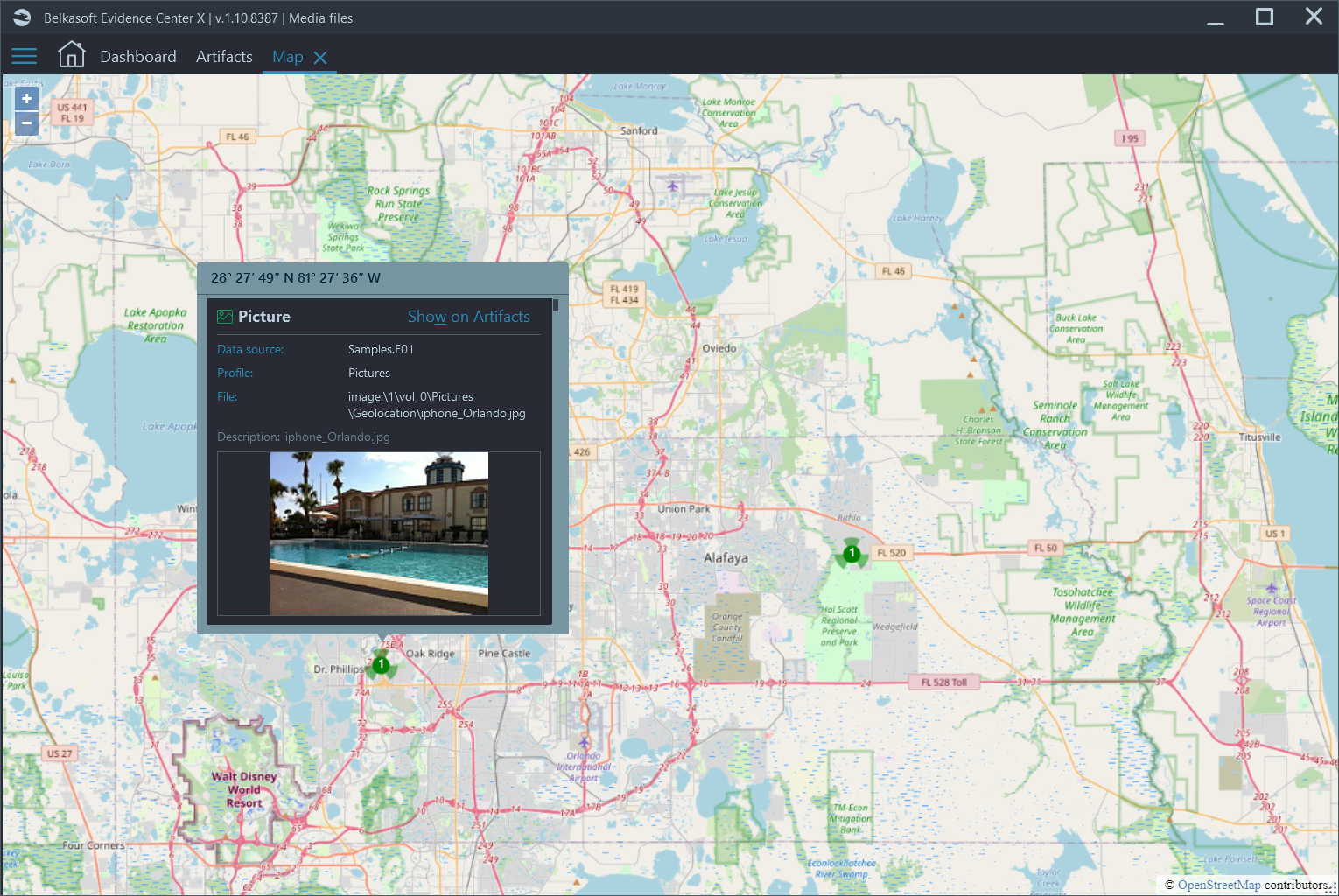

En la interfaz de usuario, Belkasoft X presenta convenientemente varios artefactos móviles (y otros), incluyendo audios, chats, documentos, imágenes y videos, datos de geolocalización, billeteras y transacciones de criptomonedas, datos de rastreadores de actividad física, datos de sueño, frecuencia cardíaca, etc.

A diferencia de otras herramientas que a menudo le permiten tener un dispositivo por caso, Belkasoft le permite agregar tantos dispositivos como necesite. Esto le ayuda a obtener una "vista panorámica" a través de nuestro Gráfico de Conexiones, que mostrará cómo se comunicaban diferentes personas de su caso o de diferentes dispositivos. Ya sea a través de chats, SMS, correo de voz, llamadas o correo electrónico, estas funciones son invaluables en investigaciones de forense de teléfonos. Finalmente, puede establecer conexiones entre sus conjuntos de datos agregados, sin importar el tipo de dispositivo, que es una función no compatible con la competencia. De lo contrario, este puede ser un trabajo manual difícil y que consume mucho tiempo, correlacionar datos de un dispositivo móvil de un usuario con una computadora portátil de otro usuario, ya que tendrá que trabajar en dos productos de software diferentes, que no necesariamente se comunican entre sí o admiten los formatos de los demás.

Revisión de datos de geolocalización, como fotos tomadas en un dispositivo móvil, con los mapas integrados de Belkasoft X

Beneficios de las soluciones de Belkasoft para la forense móvil

Existen múltiples razones por las cuales Belkasoft es considerada una herramienta de elección para la forense de dispositivos móviles por un número creciente de expertos destacados en forense digital y respuesta a incidentes. Entre ellas se encuentran:

- Sólido soporte de adquisición de dispositivos, incluyendo métodos sofisticados como Checkm8 y adquisición basada en agente.

- Una amplia gama de modelos de dispositivos compatibles para una forense de teléfonos móviles integral.

- Adquisición remota forensemente sólida de dispositivos móviles.

- Un gran número de aplicaciones y artefactos móviles compatibles de forma predeterminada por Belkasoft X.

- Precio muy asequible: mucho menos que cualquier software de forense móvil de la competencia.

- Licencia perpetua, no basada en términos.

¿Listo para probar Belkasoft?

Si este artículo le convenció de probar las herramientas de Belkasoft, puede descargarlas desde [https://belkasoft.com/trial](https://belkasoft.com/trial). La instalación de Belkasoft X contiene imágenes de muestra con datos tanto de computadora como móviles.

¿Necesita una imagen más sofisticada para probar? Resuelva nuestro BelkaCTF número 2 ("Caso del narcotraficante"), dedicado a una investigación forense de Android. Verá el poder de Belkasoft X por sí mismo: incluso las tareas más difíciles se pueden resolver con esta herramienta en cuestión de minutos. Este caso es una demostración perfecta de la forense de teléfonos móviles en acción, utilizando las amplias capacidades de Belkasoft.

Si no tiene tiempo para dedicarle a un CTF completo, intente ver algunos de nuestros videos cortos de BelkaTalk, donde respondemos a preguntas difíciles de toda la comunidad, algunas centradas principalmente en la forense de dispositivos móviles.