Software de análise forense móvel: porque é que o Belkasoft X deve ser a sua ferramenta preferida

Tabela de conteúdos

Introdução

Fundada há mais de 10 anos, a Belkasoft ficou conhecida principalmente por suas ferramentas de computação forense. No entanto, nos últimos anos, muitos profissionais de DFIR passaram a escolher os produtos Belkasoft especificamente pelos recursos de forense e análise de dispositivos móveis. Junto com a Cellebrite, a Belkasoft foi uma das duas primeiras empresas no mundo a oferecer aquisição do sistema de arquivos completo do iOS baseada no Checkm8 em Windows, enquanto a maioria dos concorrentes levou de 6 a 12 meses para alcançar esse recurso. Esse foi apenas um dos motivos para o crescimento da popularidade da Belkasoft como ferramenta de forense móvel. Sua sólida reputação em forense de telefones a tornou a solução preferida de muitos investigadores no mundo todo.

Neste artigo, falaremos sobre os recursos do software de forense móvel Belkasoft X e por que os produtos Belkasoft devem ser suas ferramentas principais para forense de telefones e tablets, tanto em forense digital quanto em investigações de resposta a incidentes.

Belkasoft X

Belkasoft X (Belkasoft Evidence Center X) é a ferramenta carro-chefe da Belkasoft para forense de computadores, dispositivos móveis, drones, veículos e nuvem. Ela ajuda a adquirir e analisar uma ampla variedade de dispositivos móveis, executar tarefas analíticas, realizar buscas em todo o caso, marcar artefatos e gerar relatórios. A versatilidade do Belkasoft X o torna ideal para forense de dispositivos móveis, ajudando especialistas a reunir dados essenciais. Um teste gratuito está disponível em https://belkasoft.com/trial.

Belkasoft R

Belkasoft R (Belkasoft Remote Acquisition) faz parte do Belkasoft X Corporate. É uma ferramenta para aquisições remotas forensemente íntegras de vários tipos de dispositivos, bem como imagens parciais contendo apenas artefatos selecionados (por exemplo, para necessidades de conformidade ou eDiscovery). Este produto tem um recurso único que permite a aquisição de dispositivos móveis de forma remota, agregando valor aos fluxos de trabalho de forense móvel. Um teste gratuito do Belkasoft X Corporate está disponível em https://belkasoft.com/x-corporate-editions.

Visão geral do suporte da Belkasoft à forense móvel

Um dos primeiros—e mais importantes—passos ao trabalhar com um dispositivo móvel é a aquisição de dados. Se nada é adquirido, nada pode ser analisado. O Belkasoft X oferece suporte robusto à aquisição de dispositivos portáteis modernos, incluindo smartphones e tablets, o que o torna uma ferramenta indispensável para forense de dispositivos móveis.

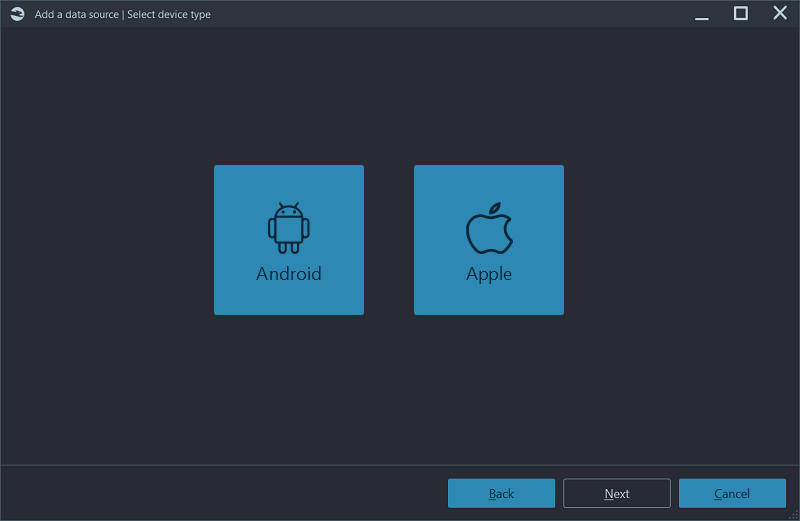

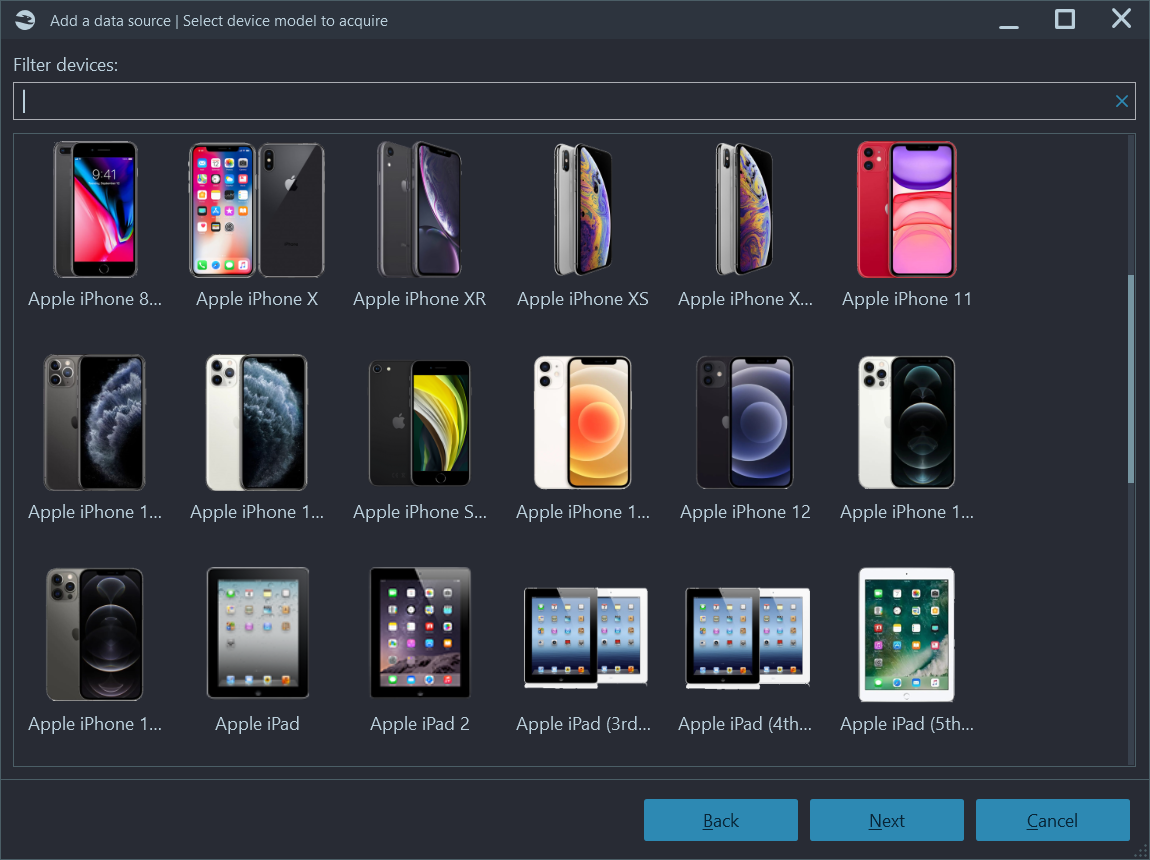

O Belkasoft X suporta múltiplos tipos de aquisições para as duas plataformas mais difundidas: dispositivos iOS e Android. Ele também suporta telefones Microsoft (Windows), mas como não são mais produzidos, não abordaremos esse recurso.

iOS e Android possuem particularidades na aquisição. Há um mecanismo de backup padrão para ambos: iTunes para iOS e ADB para Android. Além disso, os protocolos AFC e MTP/PTP permitem a extração de arquivos de mídia. Entretanto, tanto o iTunes quanto o ADB são muito limitados no volume de informações fornecidas. Quando é necessário obter uma imagem mais abrangente, como o sistema de arquivos do dispositivo, os métodos disponíveis geralmente não são aprovados pelos fabricantes, pois envolvem root, jailbreaks, exploits e outras técnicas. Muitos desses métodos são específicos do dispositivo ou do chipset.

Por isso, para forense de telefones, é importante ter vários tipos de aquisição disponíveis na sua ferramenta. Assim, é possível começar pelos métodos mais simples para estar do lado seguro.

Uma das grandes vantagens do Belkasoft X é permitir começar pelos métodos menos invasivos e mais seguros e, depois, avançar para métodos mais abrangentes (porém mais arriscados)—tornando-o inestimável na forense de dispositivos móveis.

Suporte à aquisição em iOS

Para iOS, o Belkasoft X suporta a aquisição via backup do iTunes, incluindo o uso de arquivos lockdown para evitar desbloquear o dispositivo quando o código é desconhecido. Também é possível adquirir arquivos de mídia usando o protocolo Apple File Conduit (AFC). Outro recurso importante do Belkasoft X é a capacidade de forçar códigos desconhecidos (brute force) em uma gama de dispositivos iOS, uma função crítica em forense de telefones.

Mais interessante ainda: é possível adquirir o sistema de arquivos completo e até o keychain (armazenamento interno de senhas) com métodos mais sofisticados, como aquisição de iPhone/iPad com jailbreak, aquisição baseada em Checkm8 e a nossa aquisição baseada em agente. Para esclarecer, nem a Checkm8 nem a aquisição baseada em agente é um jailbreak, o que as torna formas mais adequadas do ponto de vista forense—já que, em muitos países, é legalmente impossível fazer jailbreak em fontes de evidência. Esses métodos são essenciais na forense de dispositivos móveis, onde a aquisição segura de dados é primordial.

Nossa aquisição baseada em agente é um dos benefícios do Belkasoft X reconhecidos por muitos clientes. Poucas ferramentas no mercado oferecem o mesmo recurso. É um excelente complemento ao Checkm8, uma vez que o Checkm8 é limitado em modelos de dispositivos iOS (dispositivos com chipsets A5–A11), enquanto a aquisição baseada em agente funciona até nos iPhones mais recentes, com amplo suporte de iOS, desde a versão 10.

Falando em Checkm8, o Belkasoft X traz algo extra em relação à concorrência. Por exemplo, ele pode remover o chamado Modo USB Restrito—um recurso de segurança do iOS que desativa a transferência de dados via cabo Lightning uma hora após o último desbloqueio.

Há ainda outras formas de aquisição em iOS, como captura de tela automatizada ou extração de logs de falha, que, embora limitadas, podem fornecer informações úteis, como os IPs mais recentes relevantes para sua investigação.

Para saber mais sobre aquisição em iOS com o Belkasoft X, assista a nossos webinars em https://belkasoft.com/webinar. Há gravações na aba Previous webinars, incluindo Investigações de iPhones bloqueados, Como contornar o USB Restricted Mode no iPhone e outros.

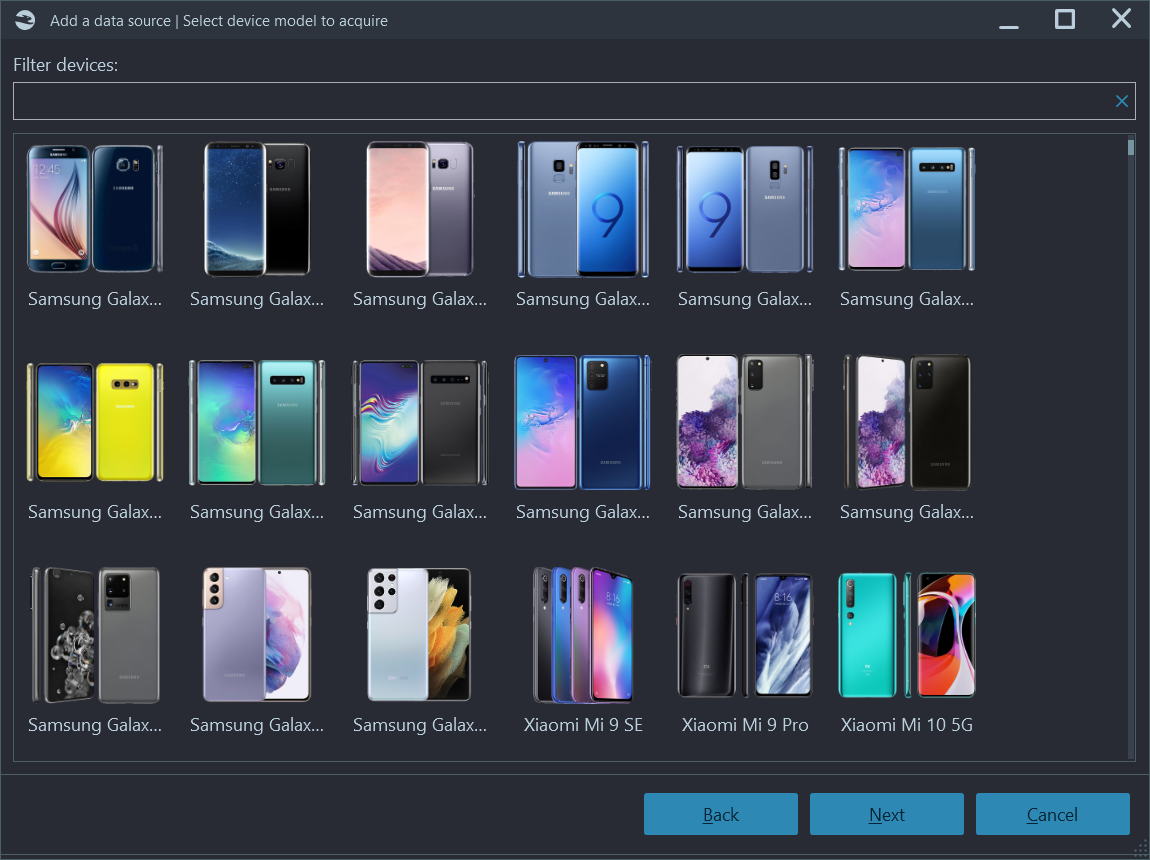

Suporte à aquisição em Android

Para Android, a Belkasoft suporta a criação de backup padrão via ADB e vários métodos de aquisição baseados em ADB. Um método interessante é o APK downgrade, que substitui o aplicativo original (por ex., WhatsApp) por uma versão mais antiga. Essa versão antiga pode então ser usada com o backup ADB e incluir muito mais dados no backup. Esse método é um avanço para a forense móvel, pois permite acesso a dados antes indisponíveis. Ao final, a versão original do app é restaurada.

Outro método baseado em ADB no Belkasoft X é a captura de tela automatizada. Possivelmente é a forma mais segura de extrair dados de um dispositivo, então vale a pena iniciar cada caso por esse método—antes de tentar opções mais arriscadas. É um processo-chave na forense de dispositivos móveis, onde, como já mencionado, métodos não intrusivos costumam ser priorizados.

Há um novo método disponível para dispositivos Android 12 e 13 que não receberam o patch de segurança de 1º de março de 2024. Ele concede acesso completo às pastas de aplicativos localizadas em ..data\\data no sistema de arquivos interno do dispositivo. Essa abordagem ajuda a contornar limitações de segurança sem necessidade de root, sendo semelhante ao APK downgrade, porém mais poderosa.

No geral, usar esse método de aquisição de apps expandido junto com opções lógicas fornece aos investigadores uma captura mais completa de dados em Android 12 e 13, facilitando conectar dados de aplicativos relevantes para fins forenses.

O Belkasoft X também suporta vários métodos de aquisição Android específicos de determinados fabricantes ou chipsets. Entre eles, há dispositivos baseados em Spreadtrum, MTK (MediaTek), Kirin e Qualcomm. Para MTK, o produto oferece até três métodos de aquisição, incluindo dois tipos de extração baseada em agente, e dispositivos Qualcomm são suportados via modo EDL (Emergency Download).

O produto também adquire dispositivos com root e analisa extrações TWRP. Suporta análise de imagens JTAG e dumps chip-off e pode ingerir imagens de terceiros, incluindo imagens de produtos forenses e formatos proprietários de fabricantes. Por exemplo, é possível analisar backups do HiSuite, bem como imagens da Xiaomi com o Belkasoft X. Essa ampla gama de métodos de aquisição em Android o torna altamente eficaz em investigações de forense móvel.

Para saber mais sobre aquisições Android com o Belkasoft X, assista aos nossos webinars disponíveis em https://belkasoft.com/webinar. Há gravações na aba Previous webinars, incluindo Investigação de telefones Android: extração e análise com Belkasoft X e outros.

Clonagem de SIM

O Belkasoft X também permite copiar todo o conteúdo de um cartão SIM usando um leitor de SIM por hardware ou, para dispositivos Android, usando o recurso correspondente do dispositivo. Os SIMs frequentemente contêm informações forenses cruciais além do número de telefone. Incluem detalhes como identificação do assinante (IMSI), dados específicos de rede, e às vezes contatos e mensagens SMS. Esse método é essencial em casos de forense móvel em que rastreamento de número, recuperação de mensagens ou verificação de identidade são fundamentais.

Forense em nuvem

Embora a forense em nuvem seja bem diferente da forense móvel, realizar essas aquisições pode complementar ou corroborar dados obtidos de um dispositivo móvel. Como este não é o tema principal deste artigo, daremos dois exemplos de funções úteis no Belkasoft X, que podem desempenhar um papel em suas investigações móveis:

- Download do WhatsApp (com ou sem QR). A extração do WhatsApp é desafiadora; cada método adicional disponível é valioso.

- Download do iCloud. Se não for possível obter uma aquisição de iPhone, o iCloud pode ser sua fonte de dados, com backup feito pelo dispositivo para o armazenamento da Apple.

Ambas as opções (assim como muitas outras) estão disponíveis dentro do Belkasoft X quando você adiciona uma fonte de dados baseada em nuvem ao seu caso. Dados em nuvem frequentemente complementam esforços de forense de telefones, preenchendo lacunas deixadas pelos métodos de aquisição do dispositivo.

Análise de aplicativos móveis

Agora você criou a imagem do dispositivo com sucesso. Parabéns! Agora é hora de analisar o conteúdo da imagem.

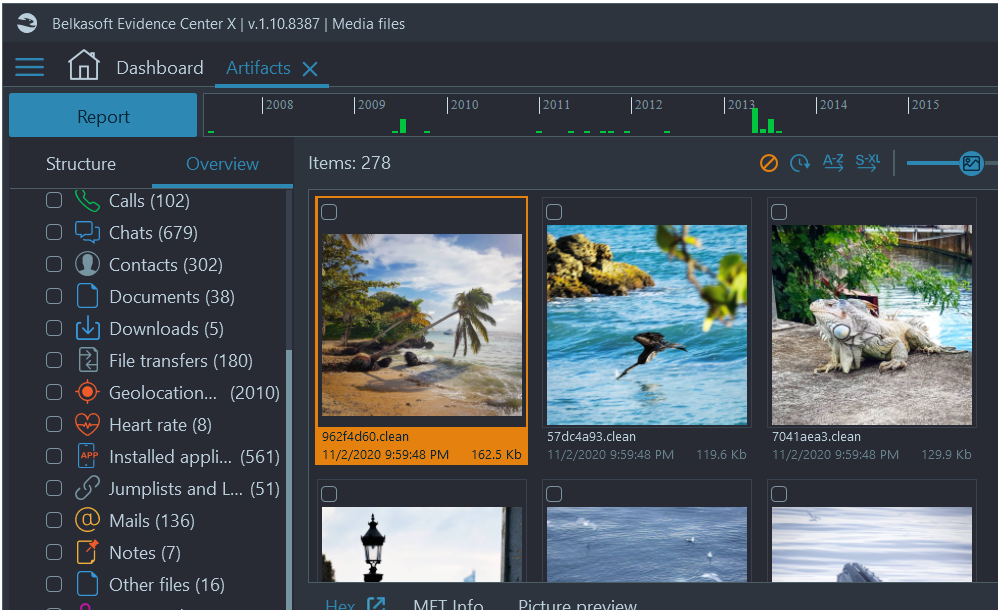

Há milhões de aplicativos disponíveis para usuários de smartphones modernos, e qualquer automação de sua análise é indispensável para evitar o inchaço de registros de casos. O Belkasoft X suporta mais de 1.500 tipos e versões dos aplicativos mais populares, incluindo WhatsApp, Signal, Telegram, Instagram, TikTok, Viber, Tinder, Pinterest e muitos outros. Seu suporte à extração automática de artefatos o torna um poderoso aliado em forense de dispositivos móveis.

Embora a maioria desses apps armazene dados em bancos SQLite (a análise de SQLite é outro tema), não é tão simples quanto abrir seu navegador de banco de dados favorito para extrair todos os dados. Primeiro, ferramentas freeware padrão como DB Browser for SQLite (e até muitas ferramentas forenses!) não recuperam dados excluídos localizados em freelists, nem dados de WAL (Write Ahead Logs), arquivos de journal e espaço não alocado do SQLite. Segundo, muitos apps usam criptografia robusta para impedir que o perito abra seus bancos sem uma chave de descriptografia.

O Belkasoft X pode descriptografar e decodificar várias versões do WhatsApp—e não é necessário ter o telefone rooteado! Você pode usar nosso método para Android 12–13 a fim de extrair a chave de descriptografia. O Signal no iOS é outro caso complicado que o Belkasoft X pode resolver depois que você fizer uma extração de sistema de arquivos completo e capturar o keychain (ou se tiver a chave a partir de uma extração de terceiros).

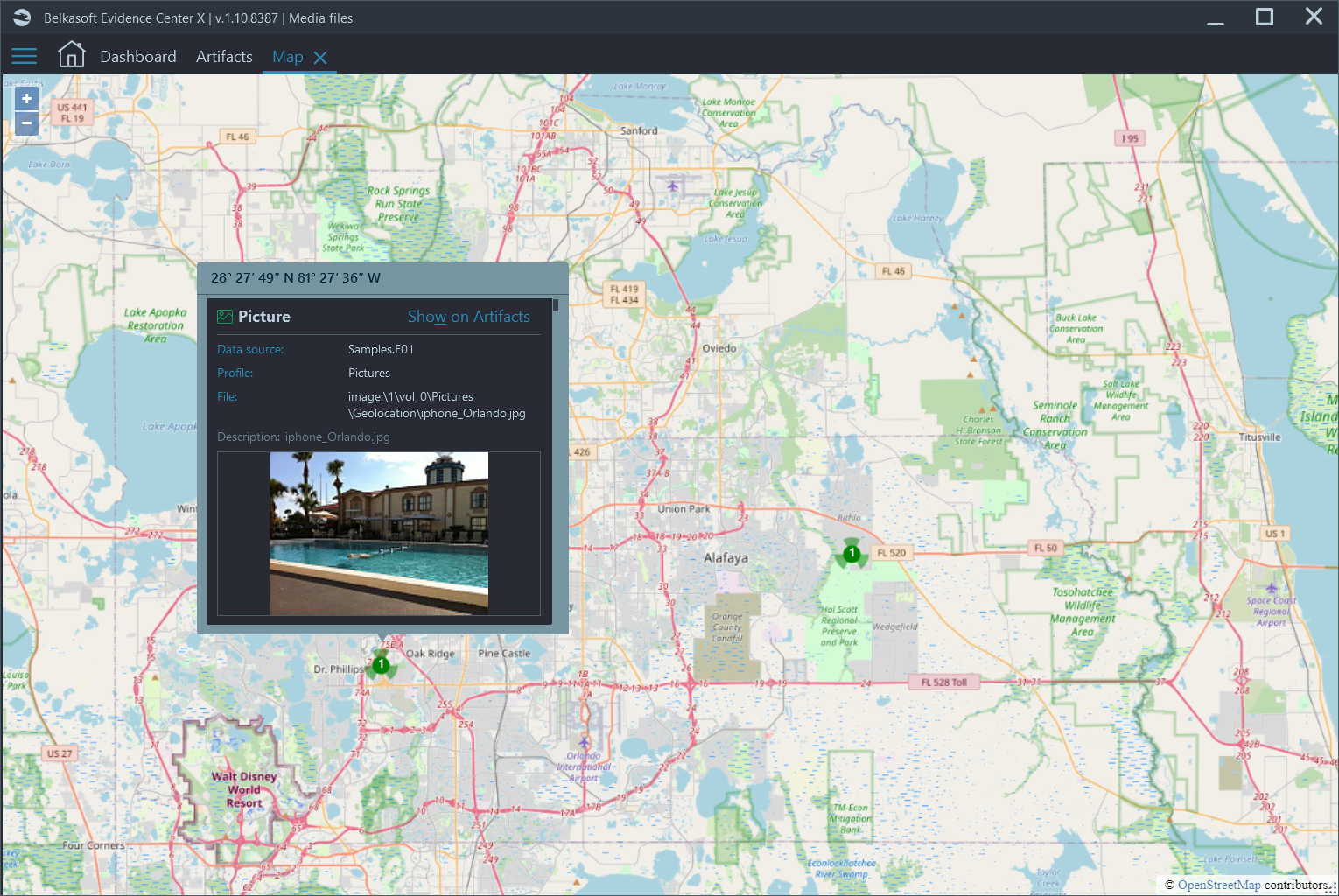

Na interface, o Belkasoft X apresenta convenientemente diversos artefatos móveis (e outros), incluindo áudios, chats, documentos, fotos e vídeos, dados de geolocalização, carteiras e transações de criptomoedas, dados de wearables, sono, frequência cardíaca etc.

Diferente de outras ferramentas que muitas vezes permitem apenas um dispositivo por caso, a Belkasoft permite adicionar quantos dispositivos forem necessários. Isso ajuda você a obter uma “visão panorâmica” via nosso Connection Graph—que mostrará como diferentes pessoas do seu caso, ou de diferentes dispositivos, se comunicavam. Seja via chats, SMS, correio de voz, chamadas ou email, esses recursos são inestimáveis em investigações de forense de telefones. Por fim, você pode relacionar seus conjuntos de dados adicionados, independentemente do tipo de dispositivo, o que é um recurso não suportado pela concorrência. Caso contrário, correlacionar dados do dispositivo móvel de um usuário com o laptop de outro, trabalhando em dois softwares diferentes e formatos distintos, seria um trabalho manual árduo e demorado.

Revisando dados de geolocalização, como fotos feitas em um dispositivo móvel, com o mapa integrado do Belkasoft X

Vantagens das soluções Belkasoft para forense móvel

Há vários motivos pelos quais a Belkasoft é considerada a ferramenta de escolha para forense de dispositivos móveis por um número crescente de especialistas proeminentes em forense digital e respondedores a incidentes. Entre eles:

- Suporte sólido à aquisição de dispositivos, incluindo métodos sofisticados como Checkm8 e aquisição baseada em agente

- Ampla gama de modelos de dispositivos suportados para forense móvel abrangente

- Aquisição remota forensemente íntegra de dispositivos móveis

- Grande número de aplicativos móveis e artefatos suportados nativamente pelo Belkasoft X

- Preço muito acessível: bem inferior ao de qualquer software de forense móvel dos concorrentes

- Licença perpétua, não baseada em prazo

Pronto para testar a Belkasoft?

Se este artigo convenceu você a experimentar as ferramentas Belkasoft, faça o download em https://belkasoft.com/trial. A instalação do Belkasoft X contém imagens de exemplo com dados de computador e de dispositivos móveis.

Precisa de uma imagem mais sofisticada para testar? Resolva o nosso BelkaCTF número 2 (“Drugdealer case”), voltado para uma investigação forense em Android. Você verá o poder do Belkasoft X por si mesmo: até as tarefas mais difíceis podem ser resolvidas com esta ferramenta em questão de minutos. Este caso é uma demonstração perfeita da forense móvel em ação, usando os extensos recursos da Belkasoft.

Se você não tem tempo para um CTF completo, assista a alguns de nossos vídeos curtos BelkaTalk, onde respondemos perguntas difíceis da comunidade, algumas focadas principalmente em forense de dispositivos móveis.