لماذا تختار Belkasoft X للطب الشرعي الرقمي والاستجابة لحوادث الكمبيوتر؟

جدول المحتويات

- واجهة سهلة

- أداة شاملة

- الطب الشرعي السهل والمباشر

- دعم شامل لمهام DFIR

- طرق الاستحواذ المتقدمة والقوة العمياء للأجهزة المحمولة

- خيارات البحث والتصفية الفعّالة

- تحليل متقدم لملفات الوسائط

- التحقيقات المدعومة بالذكاء الاصطناعي مع BelkaGPT

- استعادة البيانات الجنائية

- أدوات مدمجة للتحليل الجنائي على المستوى المنخفض

- ميزات الأتمتة

- الخاتمة

- الأسئلة الشائعة

- أنظر أيضا

Belkasoft X هو أداة برمجية متعددة الاستخدامات للطب الشرعي الرقمي والتحقيقات في حوادث الأمن السيبراني يستخدمها المتخصصون في تطبيق القانون والحكومة والأمن المؤسسي في جميع أنحاء العالم. ما الذي يجعلها خيارًا شاملاً وموثوقًا لمهام DFIR؟

في هذه المقالة، سنستعرض كل من هذه الميزات بالتفصيل، مع توضيح القدرات القوية المدمجة في المنتج.

واجهة سهلة

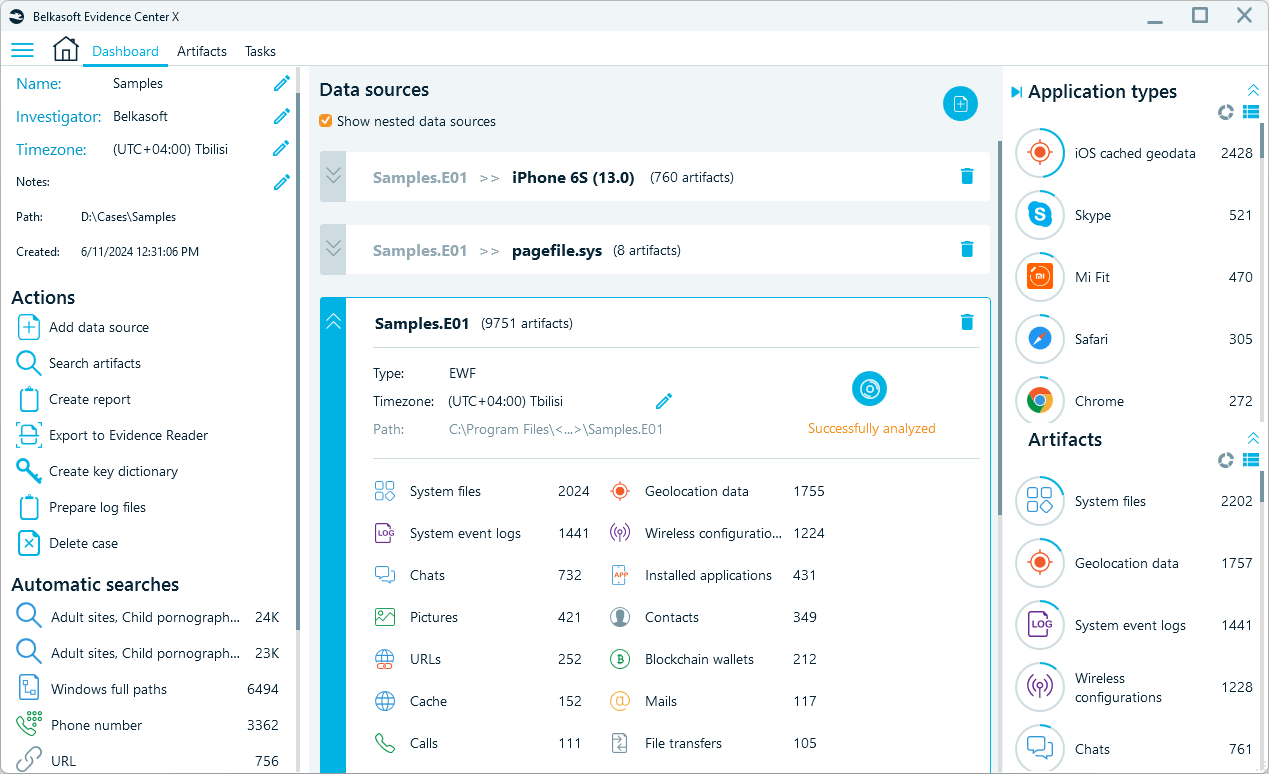

يتميز Belkasoft X بواجهة مستخدم بديهية. بفضل التصميم المدروس والمريح، يمكنك البدء في العمل عليه فورًا بعد التثبيت، متجنبًا الأسابيع من التدريب المدفوع الذي تتطلبه منتجات المنافسين للعمل بشكل فعال.

تتيح لك واجهة Belkasoft X الوصول بسهولة إلى الأدلة المستخرجة ومهام التحقيق بلمسة من أصابع يدك.

يتضمن المنتج أيضًا جولات تعريفية موجهة ودروس فيديو تساعدك على البدء باستخدام ميزات الأداة أو تسريع عملية تعلم أعضاء الفريق الجدد؛ ومع ذلك، من أجل فهم أعمق لوظائف المنتج، نوصي بتدريب Belkasoft.

اختر دورتك التدريبية في DFIR: غير متصل أو عند الطلب في Belkasoft

أداة شاملة

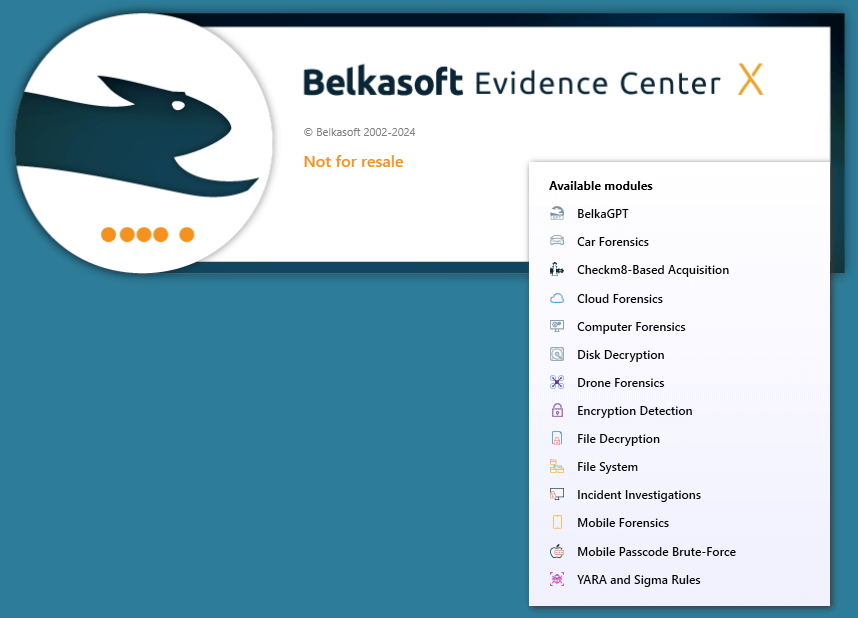

يدعم Belkasoft X الطب الشرعي للكمبيوتر، والهواتف المحمولة، والطائرات بدون طيار، والسيارات، والسحابة - كل ذلك في منتج واحد. تتيح هذه المقاربة لخبراء الطب الشرعي الرقمي جمع وتحليل جميع الأجهزة ومصادر البيانات المتعلقة بالتحقيق في قضية واحدة وفحصها بشكل شامل.

يجمع Belkasoft X بين العديد من الوحدات لإجراء تحقيقات DFIR شاملة.

يمكن لـ Belkasoft X تحليل مصادر بيانات متعددة:

- الأقراص الفيزيائية والمنطقية وصور الأقراص

- تفريغ الذاكرة

- تفريغات JTAG و chip-off

- نسخ احتياطية للأجهزة المحمولة (بما في ذلك iTunes و ADB، بالإضافة إلى النسخ الاحتياطية لـ Xiaomi MIUI و Huawei HiSuite)

- صور النظام الكامل للأجهزة المحمولة

- الأجهزة الافتراضية (مثل VMWare و VirtualBox و Microsoft VirtualPC)

- بيانات الطائرات بدون طيار (بما في ذلك DJI و Parrot و Skydio و Yuneec وغيرها)

بالإضافة إلى ذلك، يدعم صيغ الصور التي تم إنشاؤها باستخدام أدوات أخرى، مثل Cellebrite UFED و GrayKey و Magnet Forensics و Exterro FTK (Forensic Toolkit) و OpenText EnCase و X-Ways و Oxygen Forensics و Elcomsoft و Berla.

الطب الشرعي السهل والمباشر

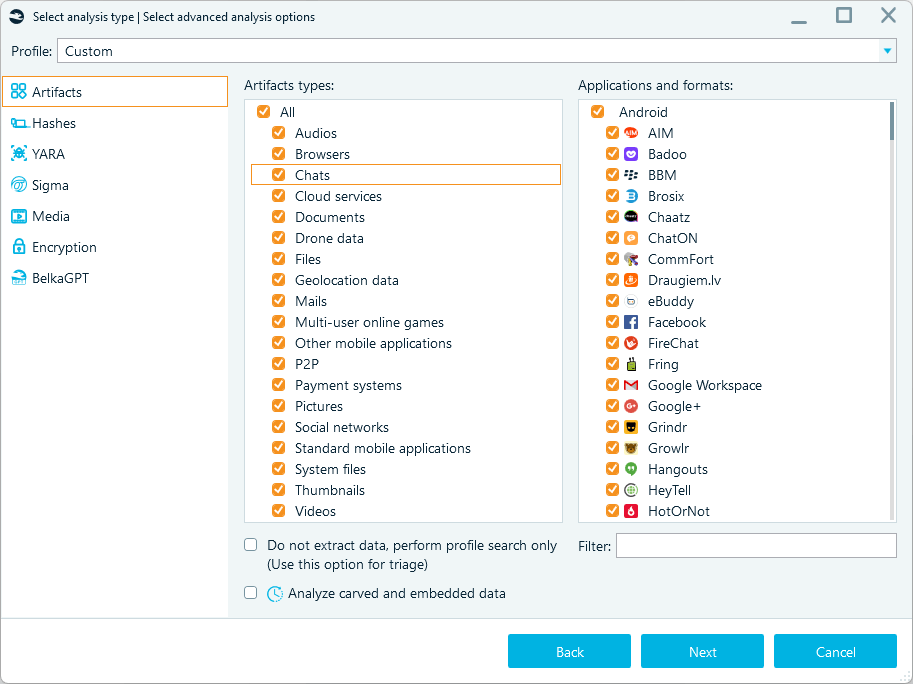

يكتشف Belkasoft X ويحلل أكثر من 1500 نوع من الأدلة بشكل مباشر. يعد الاستخراج التلقائي لبيانات التطبيقات، المعروف بـ "الطب الشرعي الرقمي السهل"، غالبًا كافيًا لاكتشاف الأدلة الرئيسية في معظم التحقيقات.

مع مخزون الأدلة الواسع في Belkasoft X، لا تحتاج إلى معرفة جميع تنسيقات البيانات أو مواقع الملفات أو مخططات التشفير أو التوقيعات لتحديد الملفات والسجلات الفردية. يدعم المنتج:

- تطبيقات المراسلة الشائعة (وأقل شهرة) المستخدمة عالميًا: WhatsApp و Telegram و WeChat و Signal و Kakao Talk و Kik و Line و Skype و Slack و Snapchat و Viber وغيرها

- شبكات التواصل الاجتماعي: Facebook و Instagram و LinkedIn و Twitter و TikTok و VK وغيرها

- تطبيقات المواعدة: Tinder و Badoo و Grindr وغيرها

- أهم المتصفحات: Chrome و Edge و Firefox و Opera و Onion و Safari و Tor وغيرها

- تطبيقات البريد: Outlook و Gmail و Yahoo وغيرها

- خدمات السحابة والنسخ الاحتياطي: Carbonite و DropBox و Google Drive وغيرها

- تطبيقات Android و iOS القياسية: جهات الاتصال والمكالمات والرسائل و التقويم والملاحظات وغيرها

- ملفات نظام Android وأدلة نظام iOS، بما في ذلك knowledgeC و Biome

- محافظ العملات الرقمية وغيرها

يتيح لك Belkasoft X اختيار أنواع الأدلة والتطبيقات والصيغ المحددة لاستخراجها أثناء التحليل.

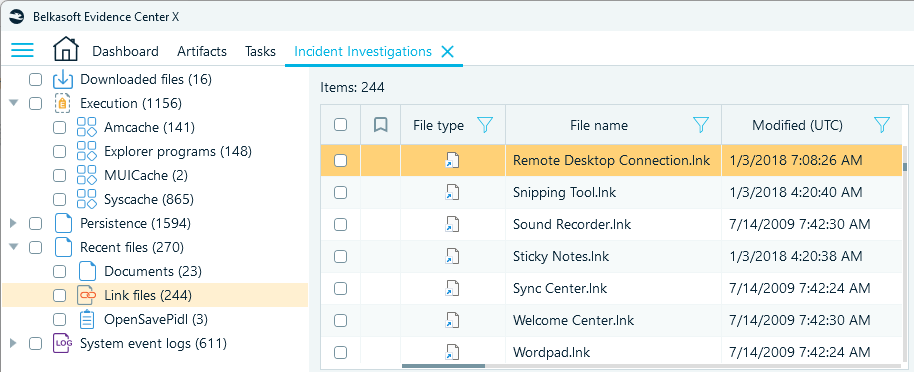

يستخرج Belkasoft X أيضًا مجموعة متنوعة من الأدلة الخاصة بالاستجابة للحوادث السيبرانية. تساعد هذه الأدلة في تتبع الملفات الخبيثة بسرعة أو الكشف عن التحرك الجانبي وآليات الاستمرارية عند التحقيق في التهديدات السيبرانية.

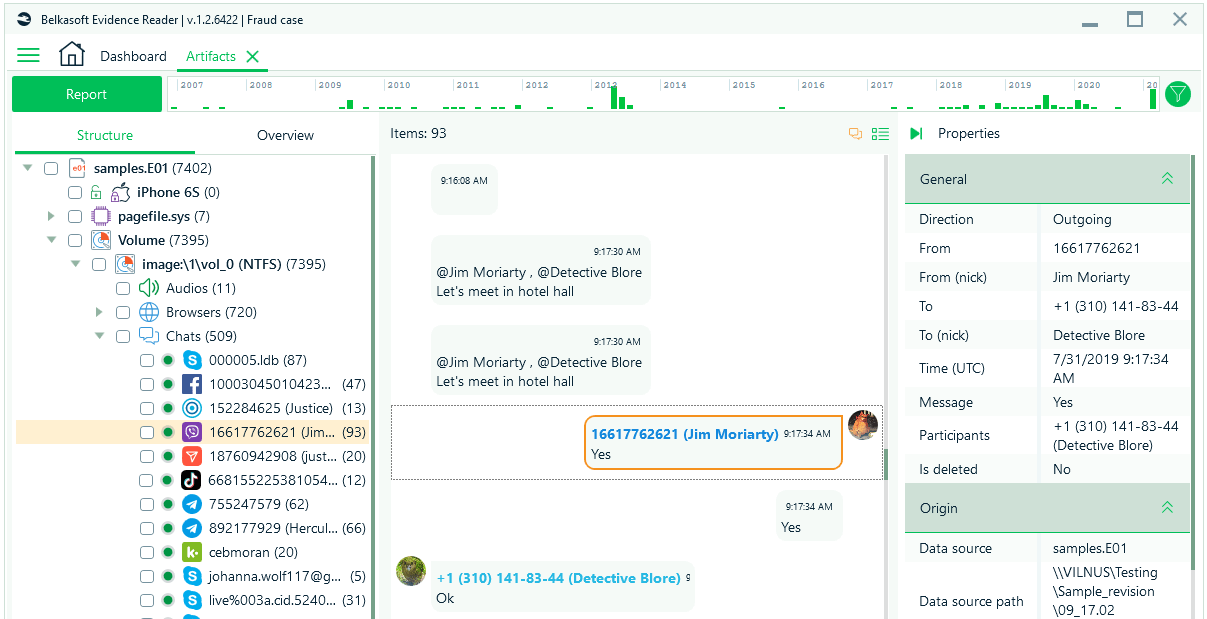

نافذة التحقيقات في الحوادث هي عرض مناسب لفحص أدلة الاستجابة للحوادث.

اشترك في دورة "التحقيقات في الحوادث مع Belkasoft"

دعم شامل لمهام DFIR

يسهل Belkasoft X كل مرحلة من مراحل التحقيق، بدءًا من الاستحواذ والتحليل وصولاً إلى إنشاء التقارير ومشاركة الأدلة.

خلال مرحلة الاستحواذ، يساعدك Belkasoft X في:

- نسخ الأقراص الصلبة

- إنشاء نسخ من أجهزة الهاتف المحمول

- استخراج محتويات بطاقة SIM

- التقاط ذاكرة الوصول العشوائي (RAM)

- تنزيل Google Drive و iCloud

- الحصول على بيانات التطبيقات السحابية مثل Instagram و WhatsApp و Telegram وغيرها

عند تحليل مصادر البيانات، تبحث الأداة عن الأدلة ليس فقط في الملفات المتاحة، بل تستكشف جميع المواقع المحتملة، مثل:

- الذاكرة الحية

- ملف الصفحة و hiberfil.sys

- المصادر المتداخلة (الآلات الافتراضية، النسخ الاحتياطية للهواتف الذكية، وملفات السبات)

- لقطات VCS (نسخ الظل للأحجام)

- المساحة غير المخصصة والمساحات الفارغة

يدعم Belkasoft X اكتشاف الملفات المشفرة وكسر كلمات المرور بالقوة العمياء، لمساعدتك في فك التشفير القائم على الملفات أو الأقراص.

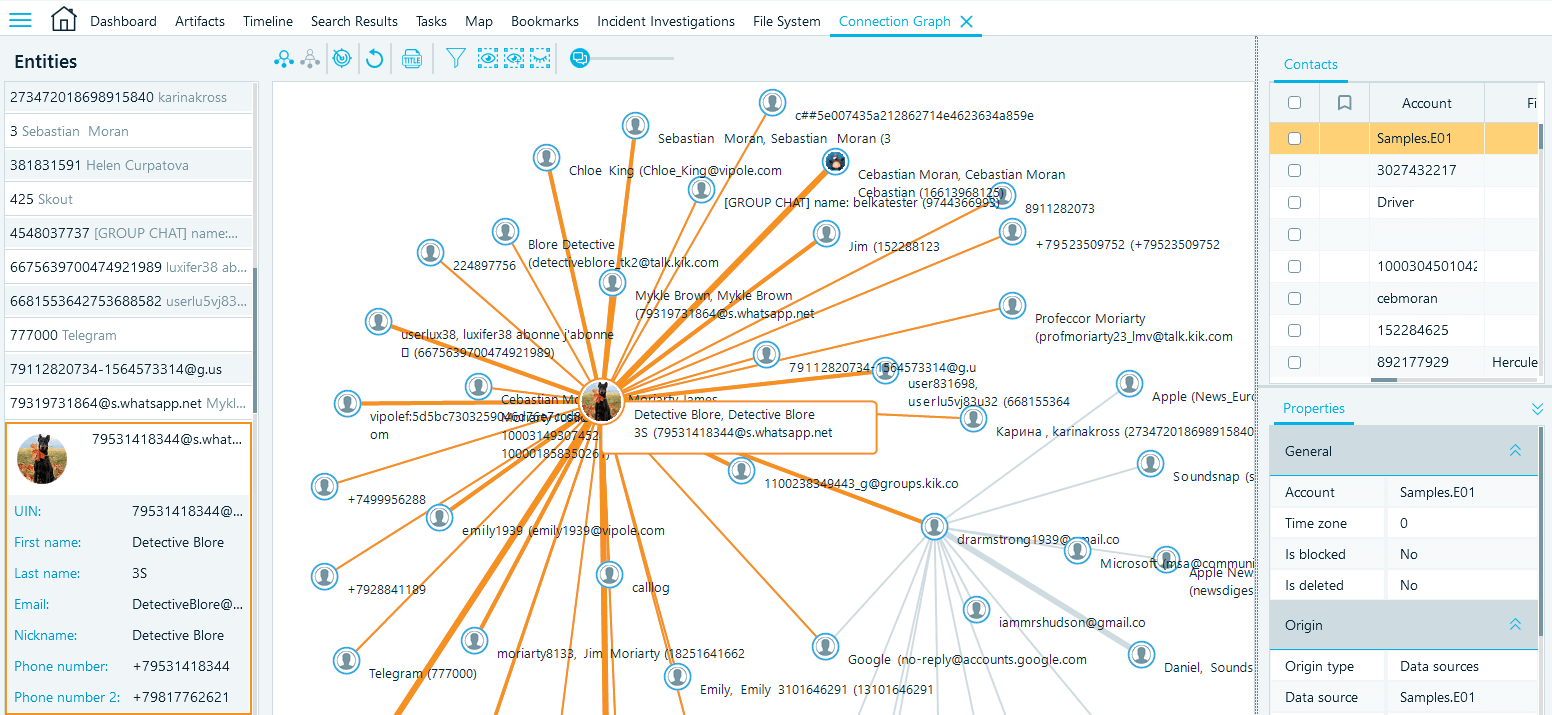

وتُسهّل قدرات البحث والتحليل، مثل رسم الاتصالات، والجدول الزمني، وتحليل مجموعات التجزئة (hashset)، مهام الفحص وتمكن من اكتشاف الحقائق المهمة بسرعة.

يساعدك "رسم الاتصال" في تصور التواصل بين الأفراد المشاركين في القضية.

يسهل الدعم المدمج لقواعد YARA و Sigma البحث عن آثار البرمجيات الخبيثة.

اشترك في دورة "تعظيم نتائج DFIR باستخدام YARA و Sigma و Belkasoft X"

عند توثيق اكتشافاتك، يوفر Belkasoft X أدوات مريحة لإنشاء إشارات مرجعية منظمة للأدلة وتوليد تقارير بصيغ مختلفة، مثل النص وHTML وXML وCSV وPDF وRTF وExcel وWord وEML وKML وProjectVIC JSON وSemantics21 وغيرها.

يتيح قارئ الأدلة المجاني المصاحب للأداة إنشاء نسخة محمولة من اكتشافاتك ومشاركتها مع زملاء التحقيق ضمن واجهة Belkasoft سهلة الاستخدام:

يمكن لقارئ الأدلة عرض جميع محتويات قضيتك المُصدّرة بوضع القراءة فقط—مجانًا!

طرق الاستحواذ المتقدمة والقوة العمياء للأجهزة المحمولة

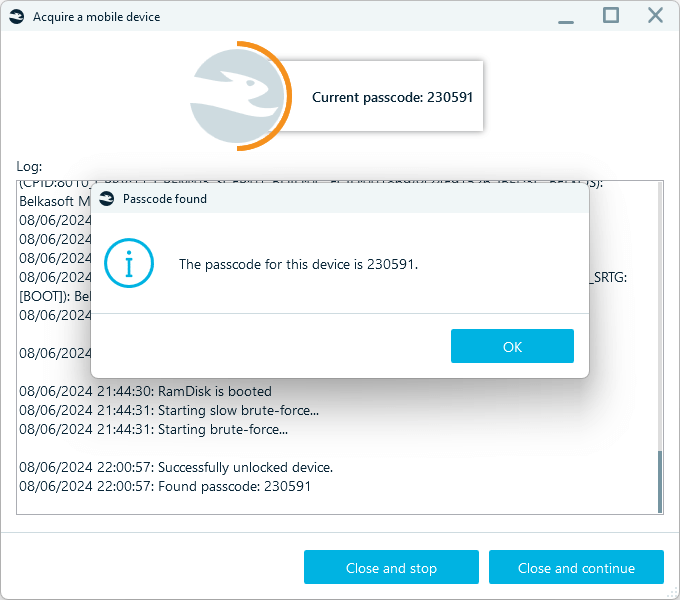

لحالات عدم معرفة رمز مرور الجهاز، يوفر Belkasoft X وحدة "القوة العمياء لرمز المرور" للأجهزة المحمولة، والتي تساعد في فتح بعض نماذج أجهزة iOS وAndroid.

القوة العمياء للأجهزة المحمولة تساعدك على تجاوز القيود الأمنية وتخمين رموز المرور تلقائيًا على أجهزة iOS وAndroid محددة.

تقدم مجموعة أدوات الطب الشرعي للأجهزة المحمولة في Belkasoft X نطاقًا واسعًا من طرق الاستحواذ. ابدأ بالخيارات القياسية والآمنة، ثم انتقل إلى الأساليب المتقدمة للحصول على بيانات أكثر.

تتيح خيارات iOS نسخ الصور المنطقية عبر iTunes وAFC، والحصول على نسخة كاملة من نظام الملفات بطرق مثل الاستحواذ المعتمد على Checkm8، والنسخ الاحتياطي عبر وكيل (Agent)، وصور الأجهزة المكسورة (Jailbroken).

اشترك في دورة "التحليل الجنائي لنظام iOS مع Belkasoft"

توفر طرق Android وسائل متعددة لنسخ ملفات الجهاز، بما فيها نسخ ADB، والأساليب المعتمدة على الوكيل، وبروتوكولات MTP أو PTP. يمكن نسخ أنظمة الملفات للأجهزة المُعَدة (Rooted)، واكتساب موارد التطبيقات بطريقة خفض إصدار APK، واستخدام أساليب متقدمة خاصة بالرقاقات (Kirin, MediaTek, Spreadtrum, Qualcomm). للتطبيقات ذات البيانات المُشفرة، يمكن استخدام أداة التقاط الشاشة الآلية على Android.

اشترك في دورة "التحليل الجنائي لنظام Android مع Belkasoft"

خيارات البحث والتصفية الفعّالة

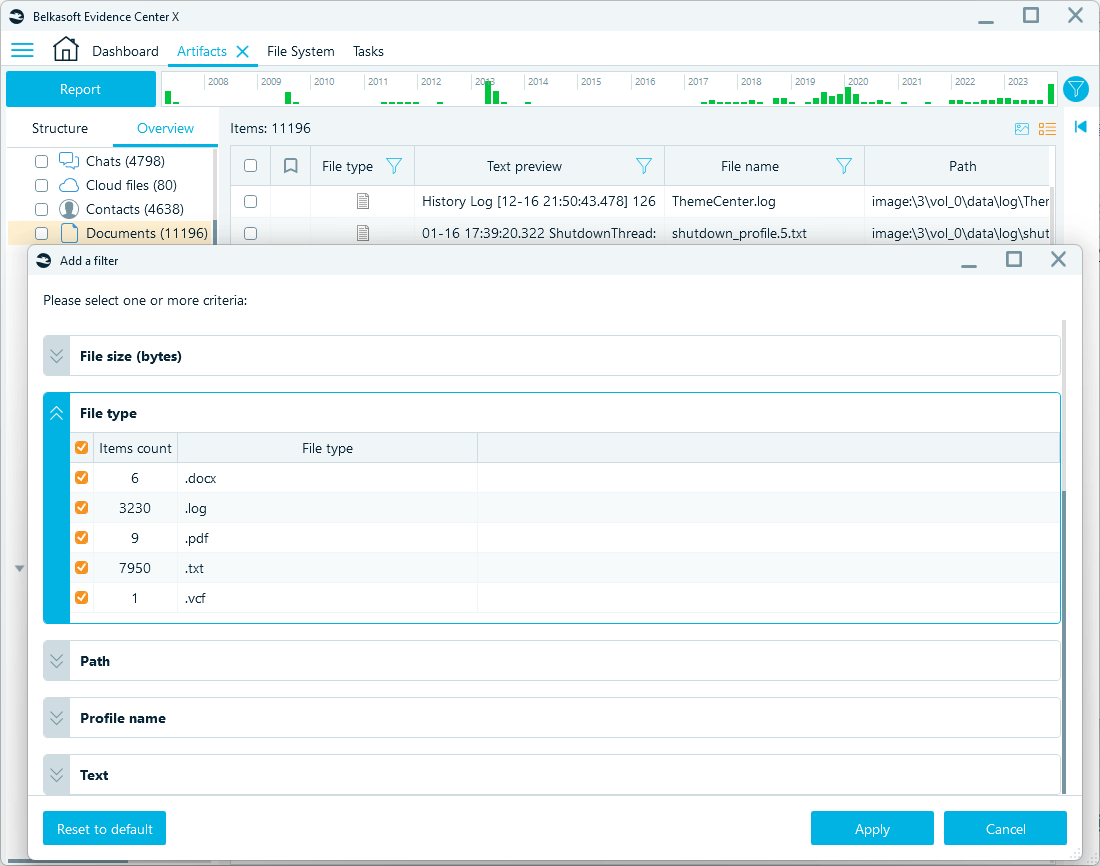

بعد استخراج الأدلة من مصدر البيانات، يمكنك إجراء بحث نصي شامل باستخدام معاملات خاصة وتعابير نمطية (Regex) لتتبع كلمات رئيسية ضمن المحتوى والأسماء والبيانات الوصفية. تساعد خيارات التصفية المتعددة في تحسين النتائج فورًا ضمن الفئات والملفات الشخصية، أو على مستوى بيانات القضية بالكامل.

تُسهم وظيفة التصفية في تقليص كمية البيانات المطلوب فحصها.

تحليل متقدم لملفات الوسائط

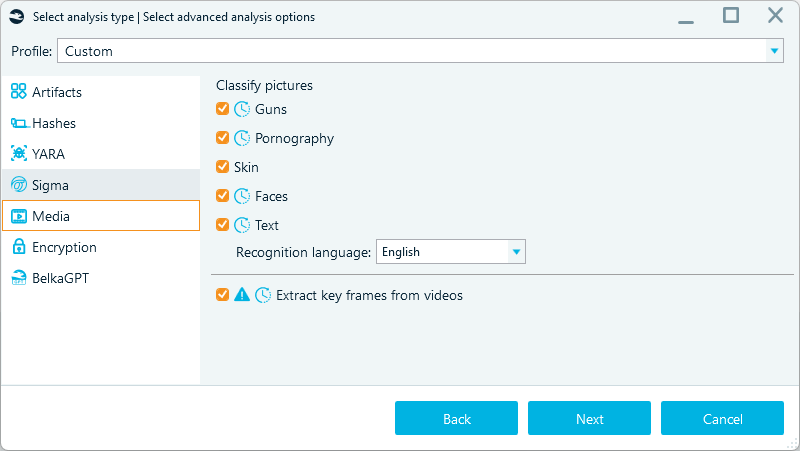

نادرًا ما يكون فرز كميات هائلة من الصوتيات والصور والفيديو يدويًا خيارًا عمليًا. إضافةً إلى استخراج جميع ملفات الوسائط وآثارها من صور الأجهزة، يُبسّط Belkasoft X التحليل عبر التعرف الآلي على محتويات الصور واستخراج الإطارات الرئيسية للفيديو.

يسهل اكتشاف الوسائط وتصنيفها عملية تحليل الصور.

التحقيقات المدعومة بالذكاء الاصطناعي مع BelkaGPT

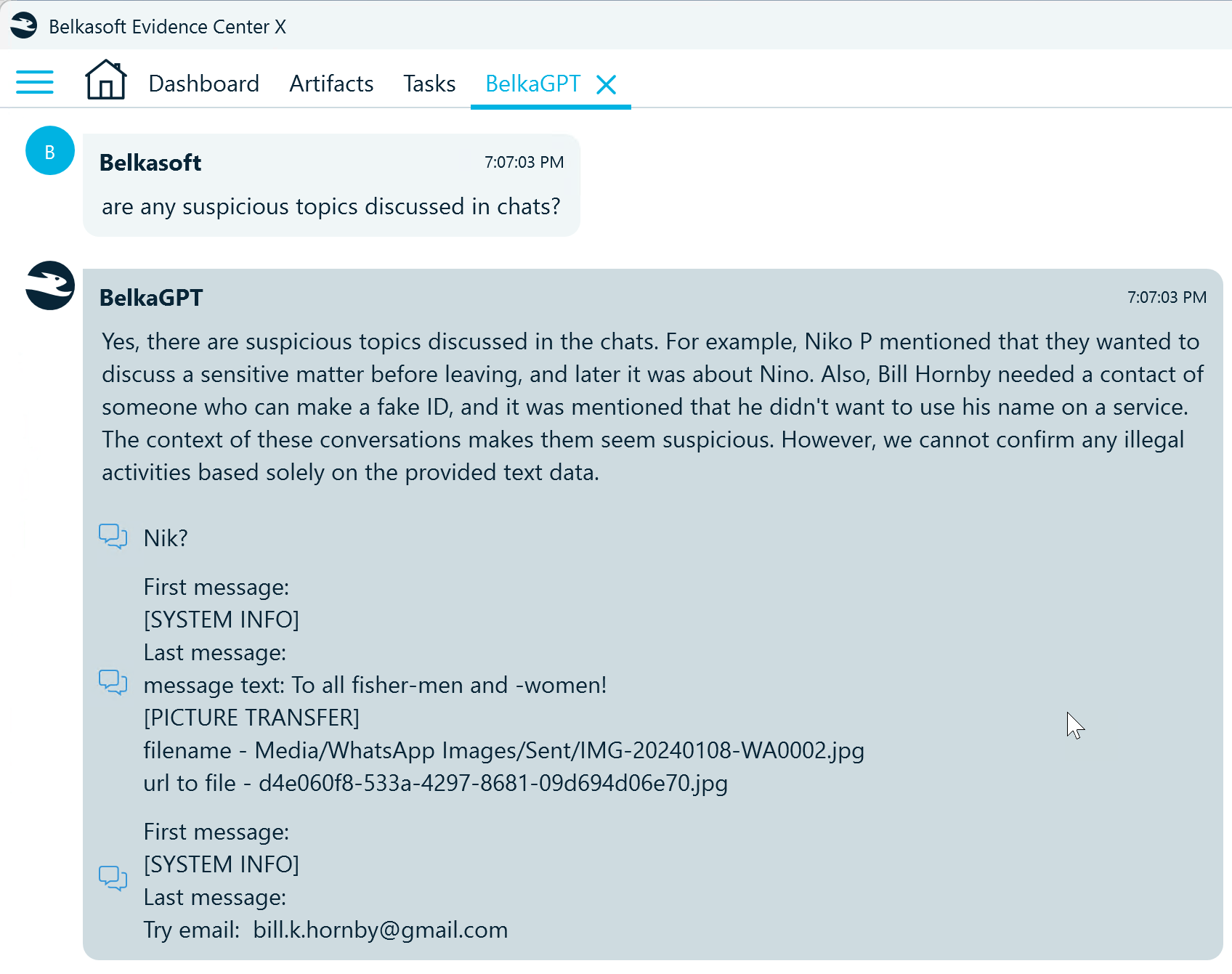

ينقل BelkaGPT تحقيقاتك إلى مستوى جديد، موفرًا ساعات من قراءة بيانات القضية. يستند المساعد إلى نموذج لغوي كبير يعالج نصوص القضية ويجيب على الأسئلة المتعلقة بالمواضيع ذات الصلة. يعمل بلا اتصال، ولا يتطلب عتادًا قويًا، ويمكن تشغيله بأمان وكفاءة على محطة DFIR قياسية.

يستخدم BelkaGPT سير عمل ذكيًا لتقديم معلومات ذات صلة وأدلة مهمة.

استعادة البيانات الجنائية

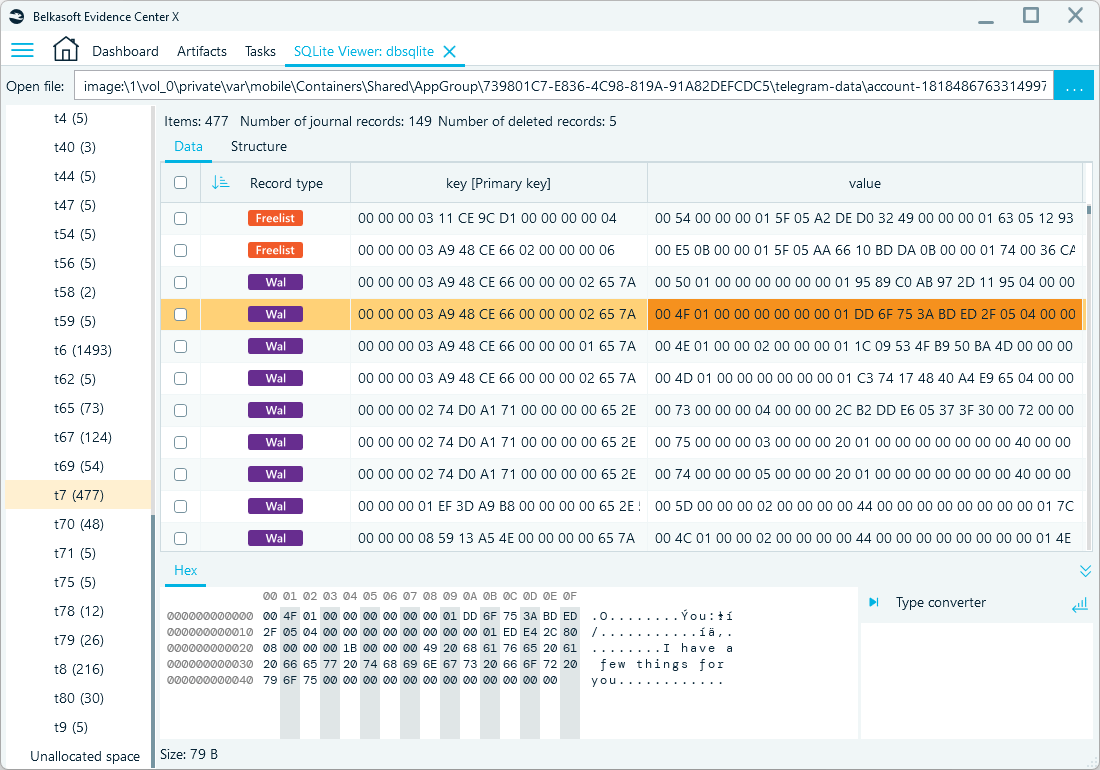

بفضل تقطيع الملفات والأدلة القابل للتخصيص، وتحليل نسخ الظل للأحجام (VSS)، وميزات SQLite المتقدمة، يمكنك استعادة أقصى قدر ممكن من البيانات من الصور الجنائية، سواء كانت البيانات لا تزال في الملفات أو محذوفة أو مخفية في المساحات غير المخصصة.

يكشف تحليل SQLite القوائم الحرة، وسجل الكتابة المسبقة (WAL)، وملفات السجل، والمساحات غير المخصصة، التي قد تحتوي على سجلات محذوفة أو معدلة.

اشترك في دورة "التحليل الجنائي لـ SQLite مع Belkasoft"

أدوات مدمجة للتحليل الجنائي على المستوى المنخفض

عادة ما يكفي الاستخراج الآلي، لكن بعض الأدلة المعقدة قد تتطلب بحثًا وتحليلًا يدويًا. لذلك، يوفر Belkasoft X مستكشف نظام ملفات قويًا لعرض جميع الأحجام والتقسيمات داخل صورة الجهاز، مع المجلدات والملفات الموجودة والمحذوفة، ولقطات VCS.

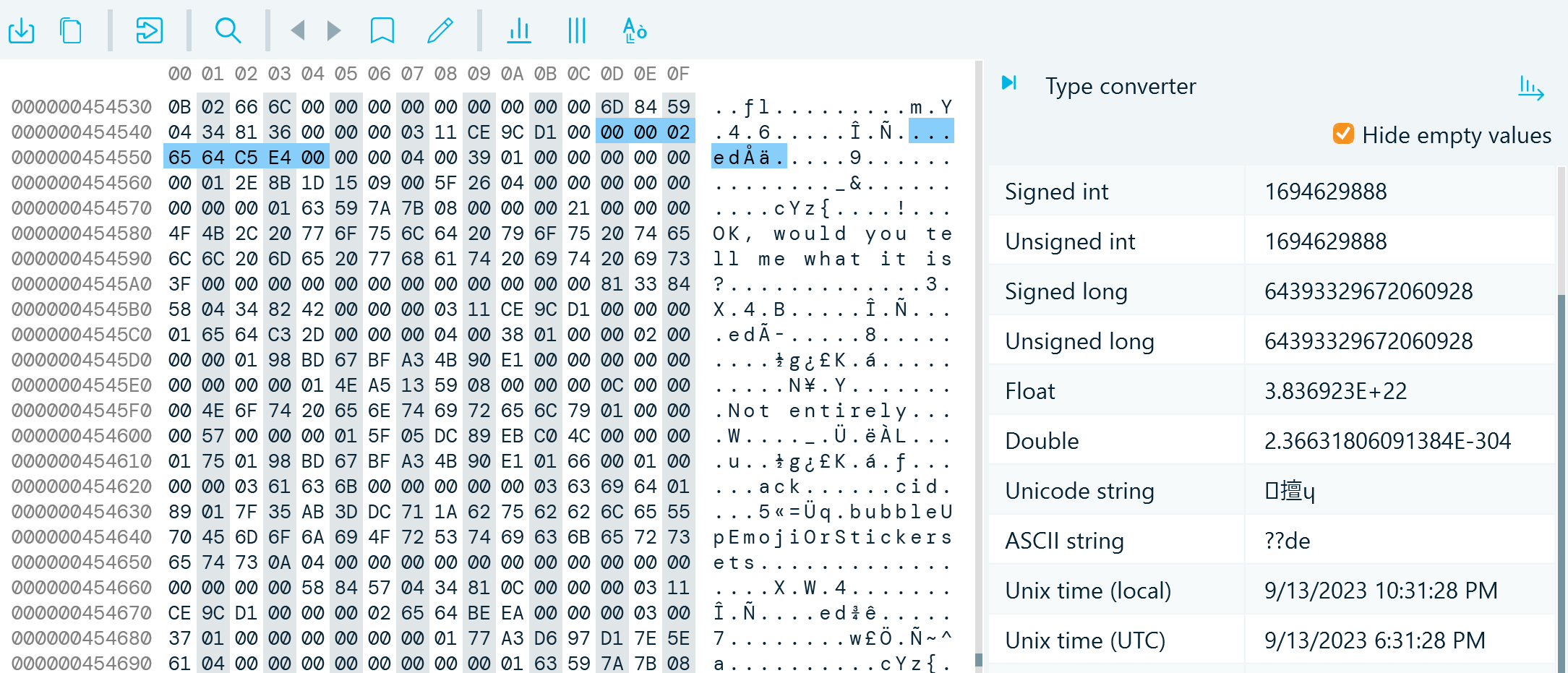

عند الغوص أعمق، يتيح عارض Hex تحليل البايتات، وفحص تقسيمات الملفات، وتحويل القيم الثنائية إلى أنواع بيانات مختلفة، وإنشاء إشارات مرجعية، وتشغيل تقطيع مخصص، وتطبيق ترميزات مختلفة.

يوفر عارض Hex وصولًا مباشرًا لتمثيل البيانات منخفض المستوى.

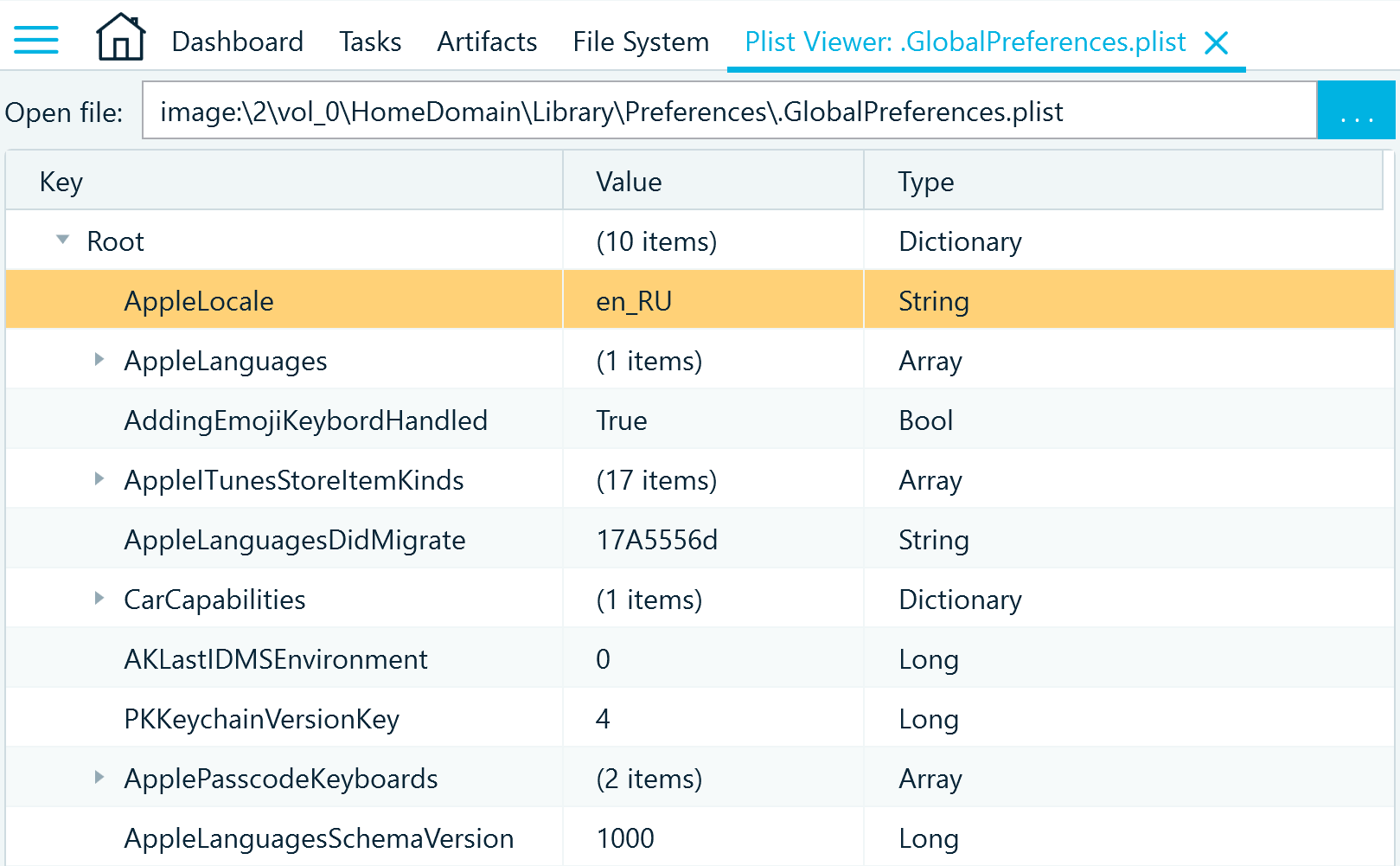

تتيح عوارض PList وRegistry وSQLite العمل بعمق مع أنواع بيانات محددة واستخلاص رؤى إضافية قد لا ترصدها الآلية التلقائية.

يعرض عارض PList المحتوى المُنظّم لملفات "قائمة التفضيلات".

ميزات الأتمتة

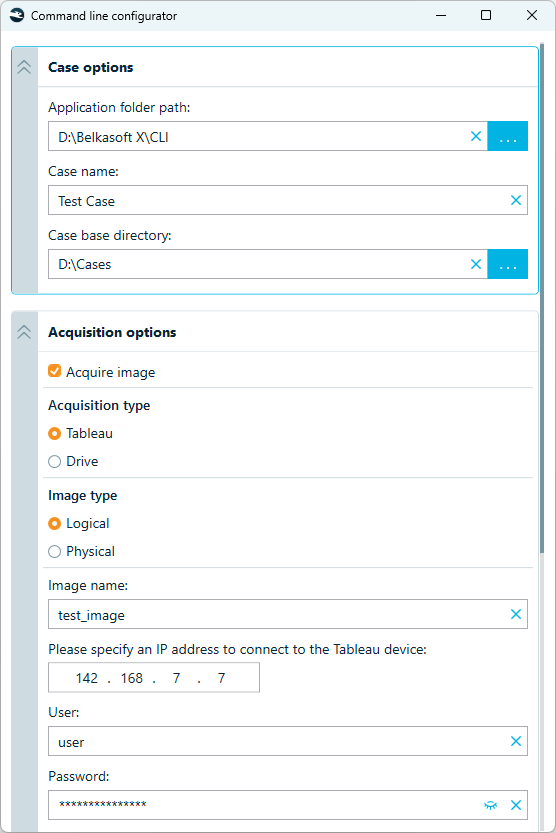

للمهام الروتينية، يمكنك إعداد سير عمل آلي ذكي وتسريع إنجاز العمل باستخدام سطر أوامر Belkasoft X.

يمكّنك مُهيّئ سطر الأوامر من إنشاء سير عمل لتشغيل Belkasoft X بشكل مستقل.

الخاتمة

تتميز Belkasoft X كأداة متعددة الاستخدامات وشاملة للطب الشرعي الرقمي واستجابة الحوادث الإلكترونية. تعمل قدراتها "الكل في واحد" على تبسيط عملية التحقيق بأكملها، من الاستحواذ والتحليل إلى التقرير النهائي. توفر الميزات المتقدمة مثل Mobile Passcode Brute-Force وBelkaGPT مزايا فريدة، مما يجعل Belkasoft X أصلًا لا يقدر بثمن للمتخصصين.

هل تبحث عن حل قوي، سهل الاستخدام، وفعّال من حيث التكلفة؟ اتخذ الخطوة التالية في رحلتك باستكشاف Belkasoft X.

أنظر أيضا:

الأسئلة الشائعة

لمن صُمم Belkasoft X؟

لفرق DFIR في جهات إنفاذ القانون والهيئات الحكومية والشركات التي تحتاج منصة شاملة للاقتناء والتحليل وإعداد التقارير ومشاركة الأدلة.

ما المصادر والأجهزة التي يدعمها؟

أجهزة الحاسوب والهواتف المحمولة والطائرات بدون طيار والسيارات والسحابة، إضافةً إلى الأقراص/صور الأقراص وذاكرة RAM والآلات الافتراضية ونسخ الأجهزة المحمولة وDumpات JTAG/Chip-off.

كم نوعًا من الأدلة يمكن استخراجه؟

أكثر من 1500 نوع، تشمل المراسلات والشبكات الاجتماعية والمتصفحات والبريد والخدمات السحابية/النسخ والآثار النظامية.

هل يدعم القوة العمياء لرموز مرور الأجهزة المحمولة؟

نعم، عبر وحدة Mobile Passcode Brute-Force لبعض طرازات iOS/Android، مع تكامل أساليب الاستحواذ المتقدمة.

هل يمكن تحليل بيانات مُشفّرة؟

نعم، يدعم اكتشاف التشفير وكسر كلمات المرور للتعامل مع التشفير القائم على الملفات والأقراص.

كيف يُسرّع BelkaGPT التحقيقات؟

باستخدام نموذج لغوي يعمل دون اتصال لتلخيص والرد على أسئلة تتعلق ببيانات القضية، موفرًا ساعات من المراجعة اليدوية.

ما خيارات البحث والتصفية المتاحة؟

بحث شامل مع معاملات/Regex، وتصفية حسب الفئات والملفات الشخصية، إلى جانب الجدول الزمني وتحليل Hashset ورسم الاتصالات.

ما الأدوات المتوفرة للتحليل منخفض المستوى؟

مستكشف نظام الملفات، عارض Hex، وعوارض PList/Registry/SQLite لتحليل يدوي عميق واستعادة الأدلة.

هل يمكن أتمتة المهام الروتينية؟

نعم، بإعداد سير عمل آلي واستخدام سطر الأوامر لتشغيل Belkasoft X باستقلالية وثبات.

كيف أشارك النتائج بأمان؟

أنشئ تقارير بمختلف الصيغ وشارك نسخة محمولة من القضية عبر Evidence Reader المجاني بوضع القراءة فقط.