Warum sollten Sie sich für Belkasoft X für digitale Forensik und Cyber-Incident-Response entscheiden?

Inhalt

- Einfache Benutzeroberfläche

- All-in-one-Tool

- Mühelose „Low-Hanging-Fruit“-Forensik

- Rundum-Support für DFIR-Aufgaben

- Mobile Brute-Force und fortgeschrittene Akquise

- Effiziente Suche und Filter

- Erweiterte Medienanalyse

- KI-gestützte Ermittlungen mit BelkaGPT

- Forensische Datenwiederherstellung

- Integrierte Low-Level-Tools

- Automatisierung

- Fazit

- Häufig gestellte Fragen

- Siehe auch

Belkasoft X ist ein vielseitiges Softwarewerkzeug für digitale Forensik und Untersuchungen von Cybervorfällen, das von Strafverfolgungsbehörden, Regierungen und Corporate-Security-Teams weltweit eingesetzt wird. Warum ist es eine umfassende und verlässliche Wahl für DFIR-Aufgaben?

In diesem Artikel beleuchten wir jede dieser Funktionen im Detail und zeigen die leistungsstarken Möglichkeiten des Produkts.

Einfache Benutzeroberfläche

Belkasoft X bietet eine intuitive Benutzeroberfläche. Dank des durchdachten und komfortablen Designs können Sie unmittelbar nach der Installation loslegen—ohne wochenlange, kostenpflichtige Schulungen, die Wettbewerbsprodukte oft erfordern.

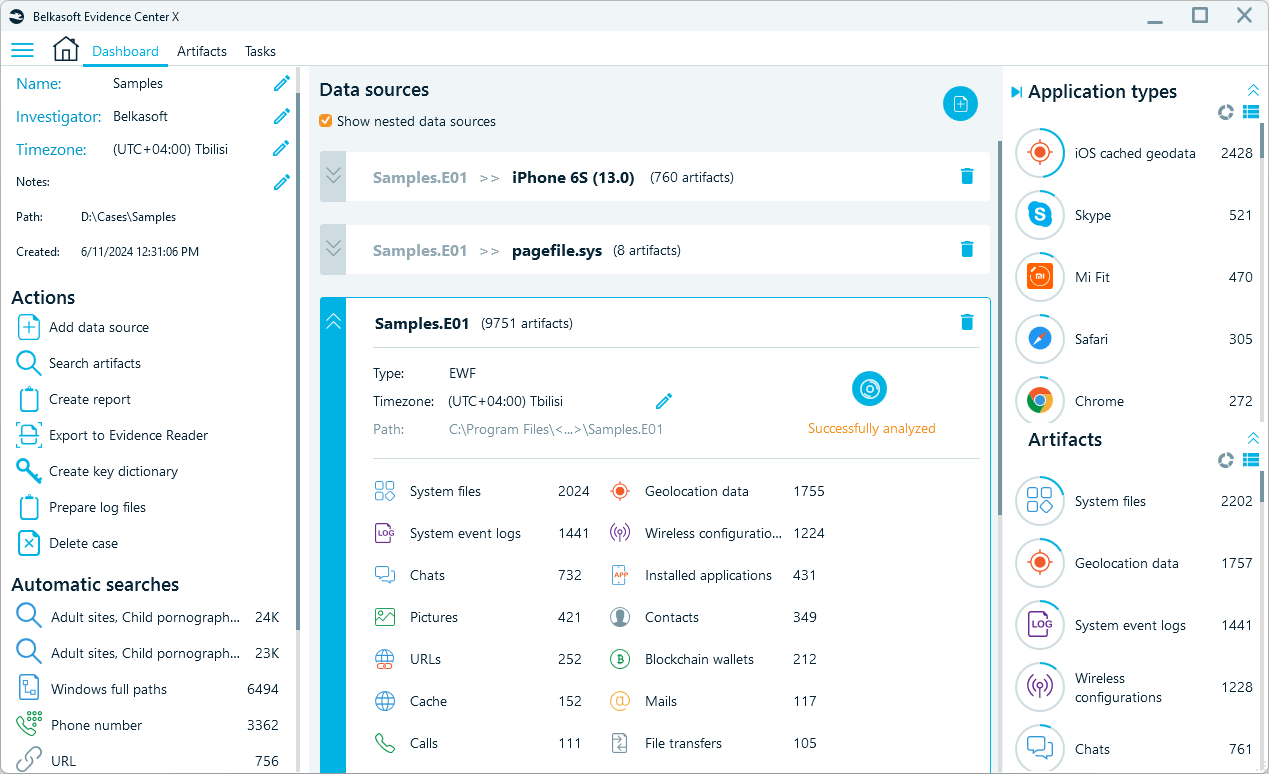

Die Oberfläche von Belkasoft X bringt extrahierte Artefakte und Untersuchungsschritte direkt an Ihre Fingerspitzen

Geführte Produkttouren und Video-Tutorials helfen beim Einstieg und bei der Einarbeitung neuer Teammitglieder. Für ein tieferes Verständnis empfehlen wir jedoch das Belkasoft-Training.

WÄHLEN SIE IHREN OFFLINE- ODER ON-DEMAND-DFIR-KURS VON BELKASOFT

All-in-one-Tool

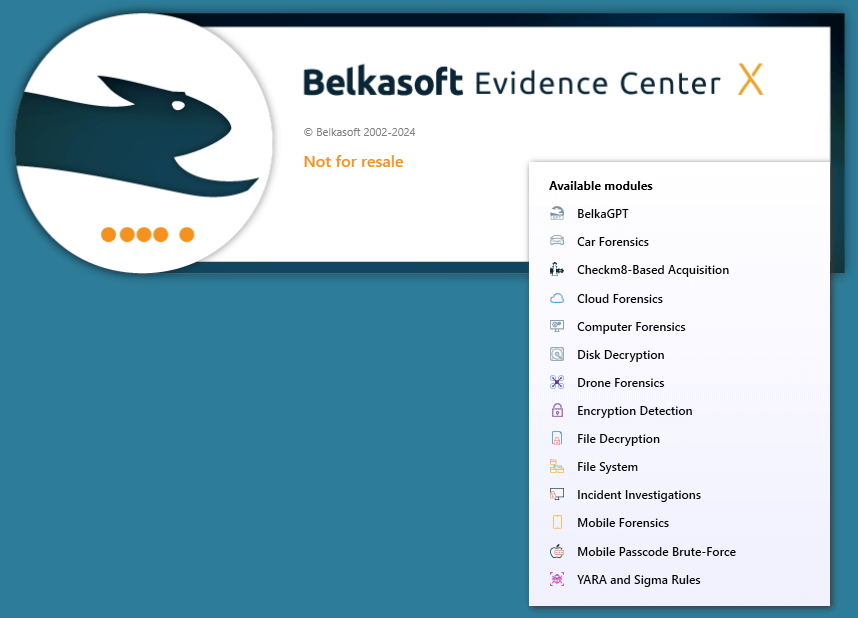

Belkasoft X unterstützt Forensik für Computer, Mobilgeräte, Drohnen, Fahrzeuge und die Cloud—alles in einem Produkt. So können Forensiker alle relevanten Geräte und Datenquellen in einem Fall sammeln, analysieren und ganzheitlich untersuchen.

Belkasoft X bündelt mehrere Module für umfassende DFIR-Untersuchungen

Belkasoft X kann verschiedenste Datenquellen parsen:

- Physische und logische Laufwerke sowie Laufwerksabbilder

- Speicherdumps

- JTAG- und Chip-off-Dumps

- Backups von Mobilgeräten (inkl. iTunes, ADB sowie Xiaomi MIUI und Huawei HiSuite)

- Mobile Vollzugriffs-Dateisystem-Images

- Virtuelle Maschinen (z. B. VMWare, VirtualBox, Microsoft VirtualPC)

- Drohnen-Daten (u. a. DJI, Parrot, Skydio, Yuneec)

Zusätzlich werden Image-Formate anderer Tools unterstützt, etwa Cellebrite UFED, GrayKey, Magnet Forensics, Exterro FTK, OpenText EnCase, X-Ways, Oxygen Forensics, Elcomsoft und Berla.

Mühelose „Low-Hanging-Fruit“-Forensik

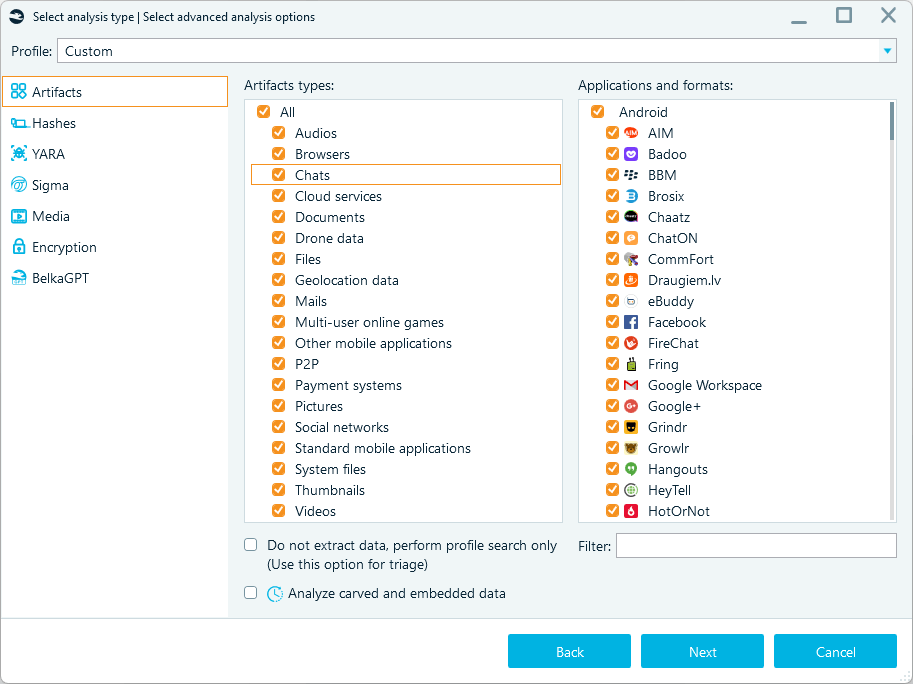

Belkasoft X erkennt und analysiert ab Werk über 1500 Artefakt-Typen. Die automatische Extraktion von App-Daten—die sprichwörtlichen „Low-Hanging Fruits“—reicht häufig aus, um in den meisten Untersuchungen die wichtigsten Beweise zu finden.

Dank des großen Artefakt-Katalogs müssen Sie nicht alle Datenformate, Speicherorte, Verschlüsselungsschemata oder Carving-Signaturen kennen. Das Produkt unterstützt:

- Weit verbreitete (und weniger bekannte) Messenger: WhatsApp, Telegram, WeChat, Signal, KakaoTalk, Kik, Line, Skype, Slack, Snapchat, Viber u. a.

- Soziale Netzwerke: Facebook, Instagram, LinkedIn, Twitter, TikTok, VK usw.

- Dating-Apps: Tinder, Badoo, Grindr u. a.

- Große Browser: Chrome, Edge, Firefox, Opera, Onion, Safari, Tor u. a.

- Mail-Apps: Outlook, Gmail, Yahoo u. a.

- Cloud- und Backup-Dienste: Carbonite, Dropbox, Google Drive u. a.

- Standard-Apps von Android und iOS: Kontakte, Anrufe, SMS, Kalender, Notizen u. a.

- Zahlreiche Android-Systemdateien und iOS-Systemartefakte, inkl. knowledgeC und Biome

- Kryptowallets u. a.

Belkasoft X erlaubt die Auswahl von Artefakt-Typen, Apps und Formaten, die während der Analyse extrahiert werden sollen

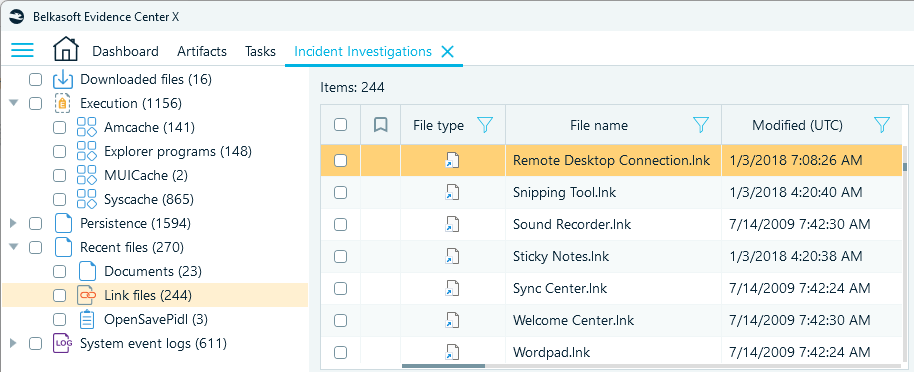

Belkasoft X extrahiert auch IR-spezifische Artefakte. Sie helfen, schädliche Dateien zu verfolgen oder Laterale Bewegung und Persistenzmechanismen bei Cyberbedrohungen aufzudecken.

Das Fenster „Incident Investigations“ bietet eine praktische Ansicht für IR-Artefakte

MELDEN SIE SICH FÜR DEN KURS „INCIDENT INVESTIGATIONS WITH BELKASOFT“ AN

Rundum-Support für DFIR-Aufgaben

Belkasoft X unterstützt alle Phasen Ihrer Untersuchung: Akquise, Analyse, Berichterstellung und Beweisfreigabe.

Während der Akquise hilft Belkasoft X bei:

- Kopieren von Festplatten

- Erstellen von Mobilgerätedumps

- Auslesen von SIM-Karten

- Erfassung von RAM (flüchtiger Speicher)

- Download von Google Drive und iCloud

- Gewinnung von Cloud-App-Daten (Instagram, WhatsApp, Telegram u. a.)

Bei der Analyse durchsucht das Tool nicht nur verfügbare Dateien, sondern auch:

- Live-RAM

- Pagefile und hiberfil.sys

- Verschachtelte Quellen (VMs, Smartphone-Backups, Ruhezustandsdateien)

- VSS-(Volume Shadow Copy-)Snapshots

- Nicht zugewiesenen und Slack-Speicher

Belkasoft X erkennt verschlüsselte Dateien und unterstützt Passcode-Brute-Force, um datei- und datenträgerbasierte Verschlüsselung zu knacken.

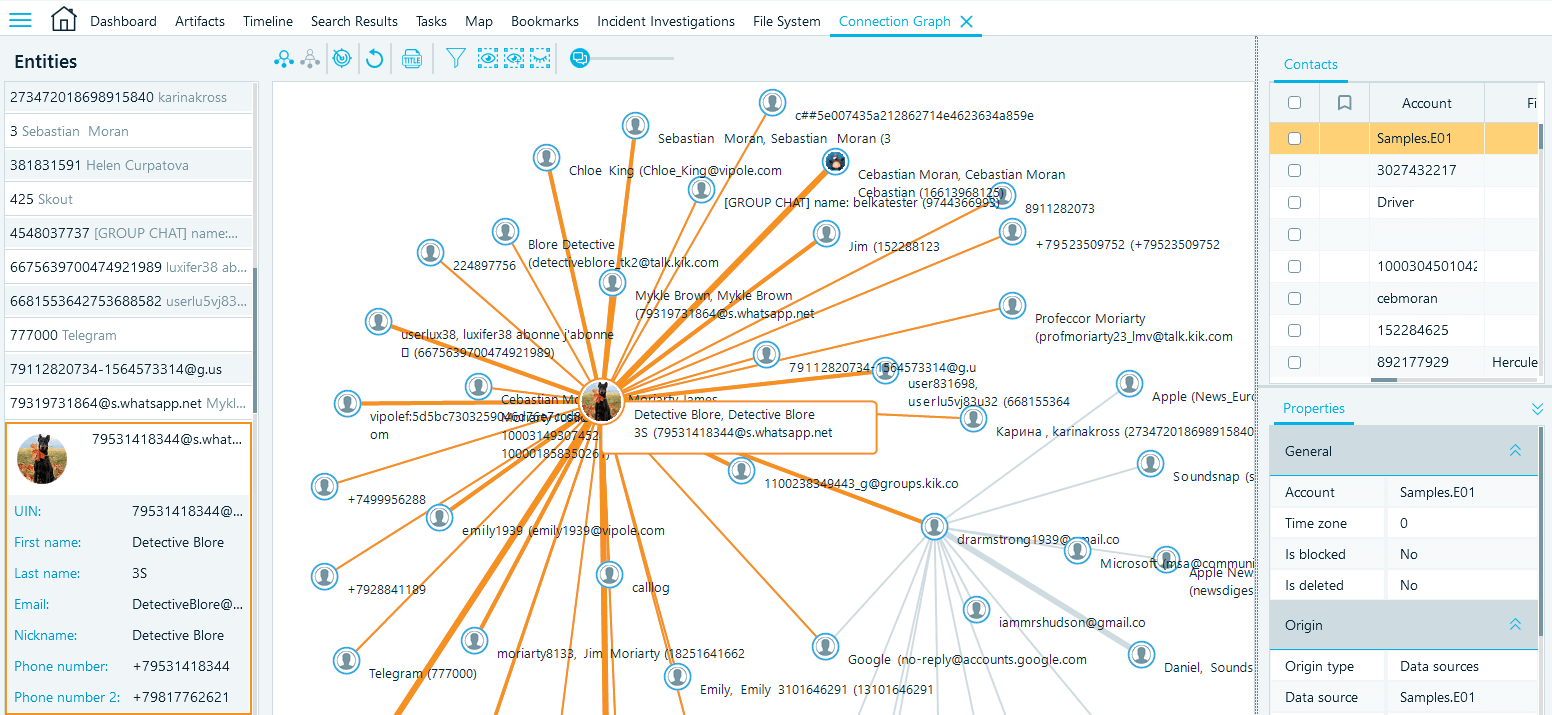

Die leistungsfähige Suche und Analytik—z. B. Connection Graph, Timeline und Hashset-Analyse—vereinfachen Auswertungen und beschleunigen die Entdeckung wichtiger Fakten.

Connection Graph visualisiert die Kommunikation zwischen beteiligten Personen

Die integrierte Unterstützung für YARA- und Sigma-Regeln erleichtert die Suche nach Malware-Spuren.

MELDEN SIE SICH FÜR „MAXIMIZING DFIR RESULTS WITH YARA, SIGMA, AND BELKASOFT X“ AN

Für die Dokumentation Ihrer Ergebnisse bietet Belkasoft X komfortable Lesezeichen für Artefakte und Reporte in zahlreichen Formaten: Text, HTML, XML, CSV, PDF, RTF, Excel, Word, EML, KML, ProjectVIC JSON, Semantics21 u. a.

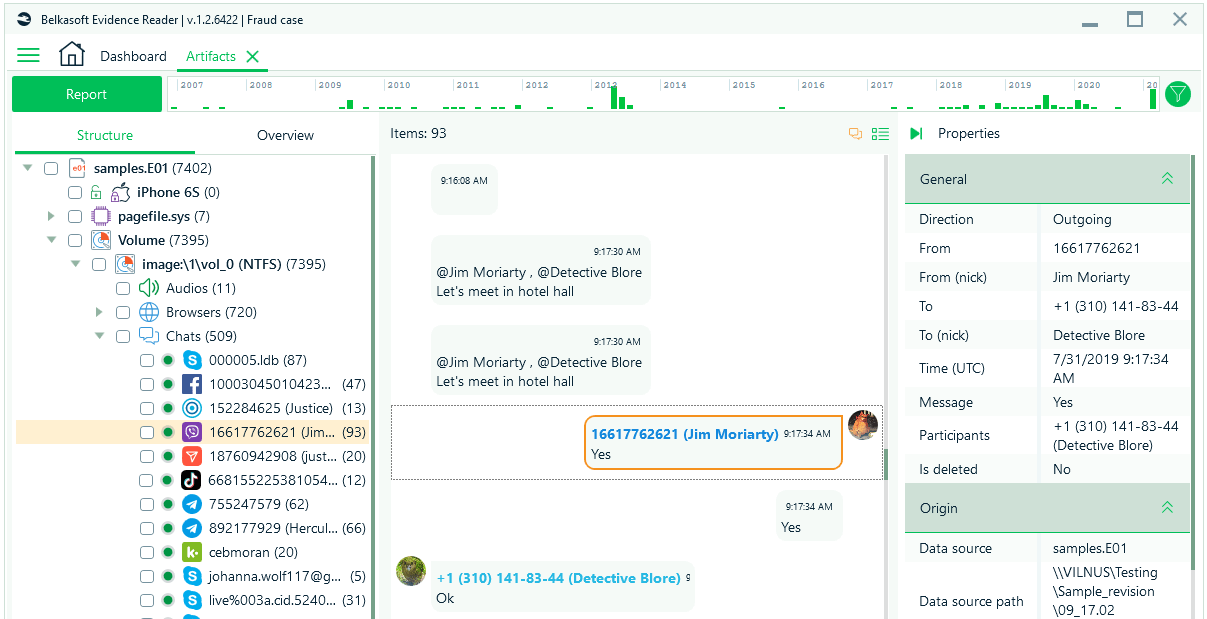

Mit dem kostenlosen Evidence Reader erstellen Sie eine portable Kopie Ihrer Ergebnisse und teilen sie im benutzerfreundlichen Belkasoft-Interface mit Kollegen:

Evidence Reader zeigt exportierte Inhalte Ihres Falls im Nur-Lese-Modus—kostenlos!

Mobile Brute-Force und fortgeschrittene Akquise

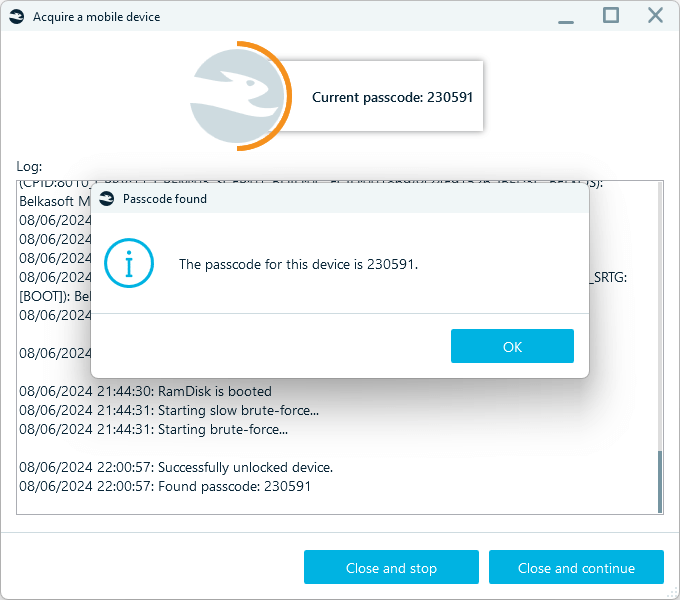

Wenn Gerätecodes unbekannt sind, hilft das Modul Mobile Passcode Brute-Force beim Entsperren bestimmter iOS- und Android-Modelle.

Mobile Brute-Force umgeht Sicherheitsbeschränkungen und errät automatisch Passcodes auf ausgewählten iOS- und Android-Geräten

Das Toolkit von Belkasoft X bietet zahlreiche Akquisemethoden für Smartphones und Tablets. Beginnen Sie mit den standardisierten und sichersten Optionen und wechseln Sie bei Bedarf zu fortgeschrittenen Methoden, die mehr Daten liefern.

iOS-Optionen erlauben logische Kopien via iTunes-Backup und AFC sowie Vollzugriff-Dateisystemkopien per checkm8-basierter Akquise, Agent-Backup und Jailbreak-Geräteimage.

MELDEN SIE SICH FÜR „IOS FORENSICS WITH BELKASOFT“ AN

Android-Akquisemethoden umfassen ADB-Backup, agentenbasierte Verfahren und MTP/PTP. Zudem können Sie Dateisysteme gerooteter Geräte kopieren, App-Ressourcen per APK-Downgrade erwerben und chipsetbasierte Methoden nutzen, um physische und logische Images von Kirin-, MediaTek-, Spreadtrum- und Qualcomm-Geräten zu erhalten. Für verschlüsselte App-Daten steht der automatisierte Android Screen Capturer bereit.

MELDEN SIE SICH FÜR „ANDROID FORENSICS WITH BELKASOFT“ AN

Effiziente Suche und Filter

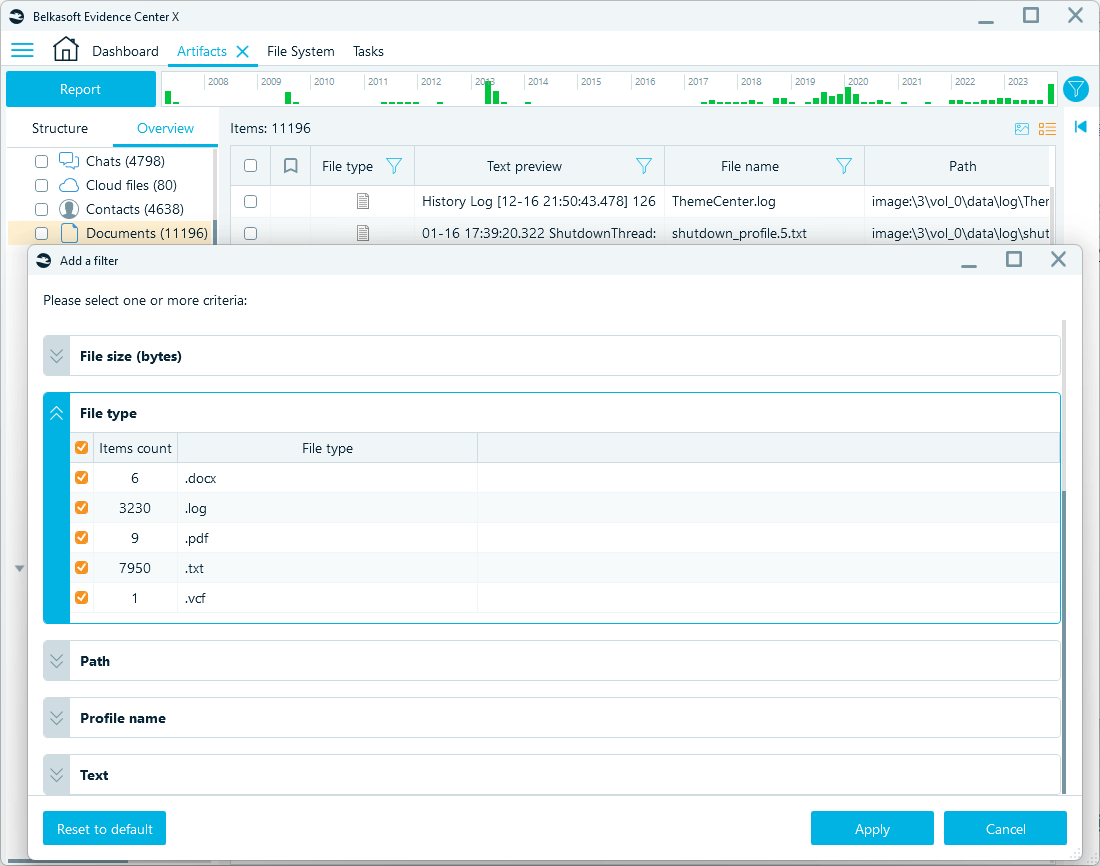

Nachdem Belkasoft X Artefakte extrahiert hat, können Sie fallweite Textsuchen mit Operatoren und Regex durchführen, um Schlagwörter in Inhalten, Namen und Metadaten zu finden. Zahlreiche Filter verfeinern Ergebnisse, Kategorien, Profile oder sogar alle Falldaten im Handumdrehen.

Die Filterfunktion reduziert die Datenmenge für die Auswertung

Erweiterte Medienanalyse

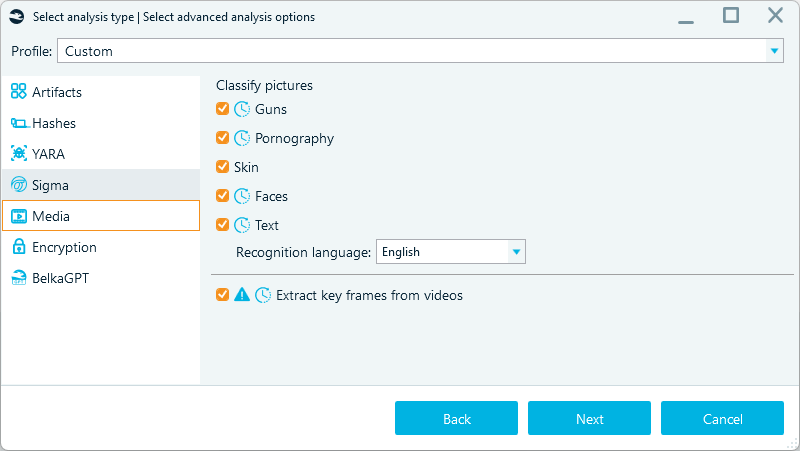

Das manuelle Sortieren großer Mengen an Audio, Fotos und Videos ist selten praktikabel. Neben der Extraktion aller Mediendateien und Spuren aus Images optimiert Belkasoft X die Medienforensik mit automatischer Bilderkennung und Keyframe-Extraktion bei Videos.

Medien-Erkennung und -Kategorisierung beschleunigen die Bildanalyse

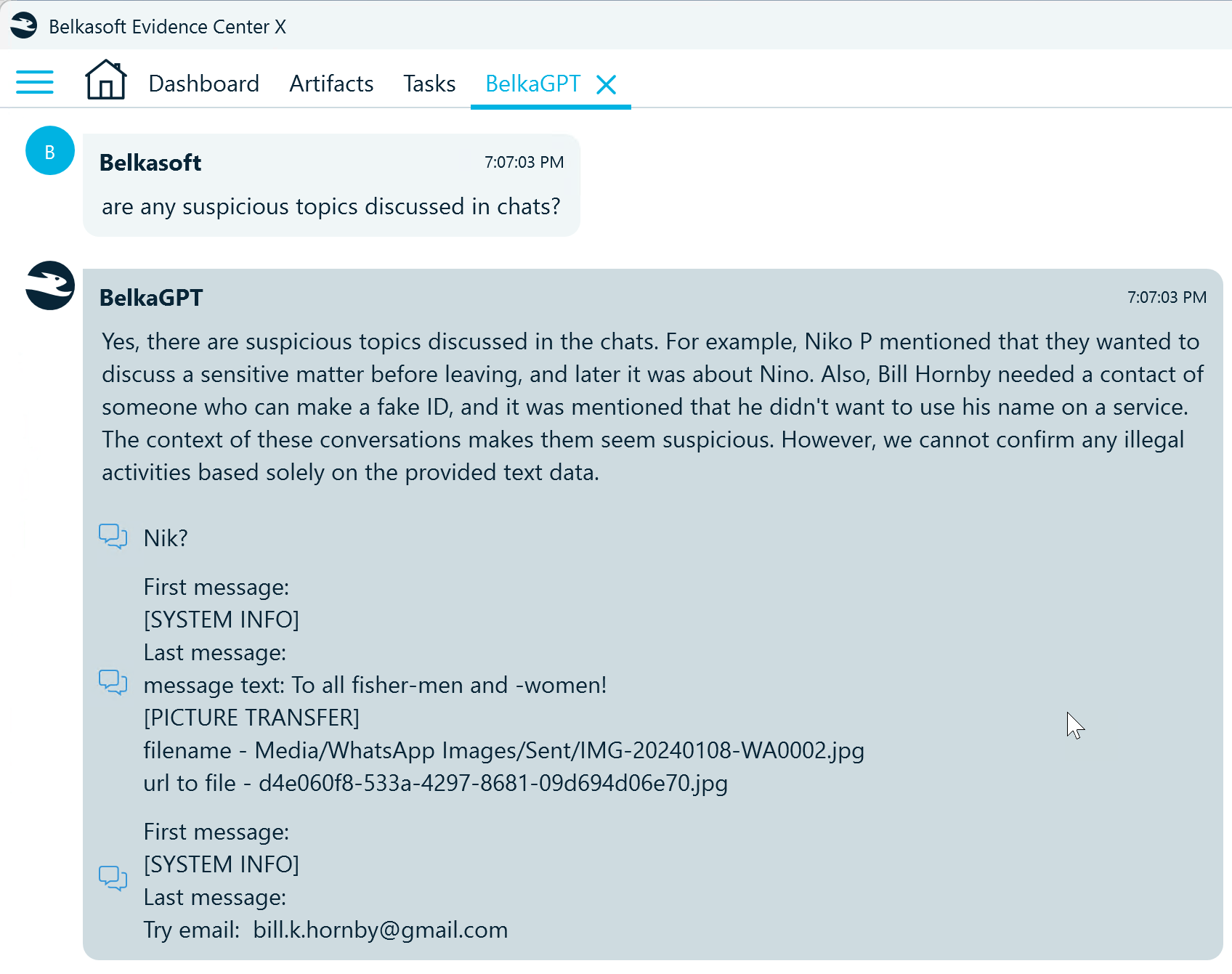

KI-gestützte Ermittlungen mit BelkaGPT

BelkaGPT hebt Ihre Ermittlungen auf ein neues KI-gestütztes Niveau und spart Stunden beim Lesen von Falldaten. Der Belkasoft-AI-Assistent basiert auf einem großen Sprachmodell, verarbeitet Falldaten und beantwortet Fragen zu Interessensgebieten. Er arbeitet vollständig offline und benötigt keine aufwendige Hardware—ideal für übliche DFIR-Workstations.

BelkaGPT liefert mittels smarter KI-Workflows relevante Informationen und Artefakte

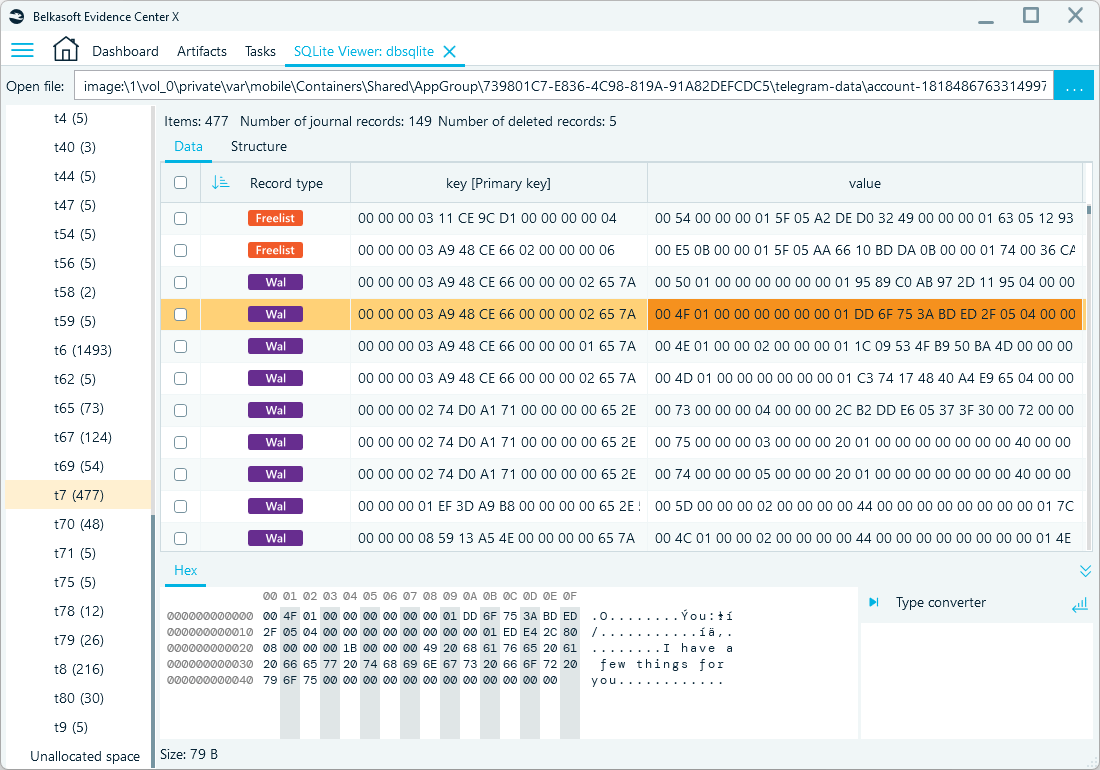

Forensische Datenwiederherstellung

Mit anpassbarem Datei-/Artefakt-Carving, Volume-Shadow-Copy-Analyse und erweiterter SQLite-Forensik gewinnen Sie das Maximum an Daten aus Images zurück—egal ob die Daten noch in Dateien liegen, gelöscht wurden oder im unzugewiesenen/Slack-Bereich verborgen sind.

SQLite-Analyse zeigt Freelists, Write-Ahead-Log, Journaldateien und unzugewiesenen Bereich—mögliche Quellen gelöschter/veränderter Datensätze

MELDEN SIE SICH FÜR „SQLITE FORENSICS WITH BELKASOFT“ AN

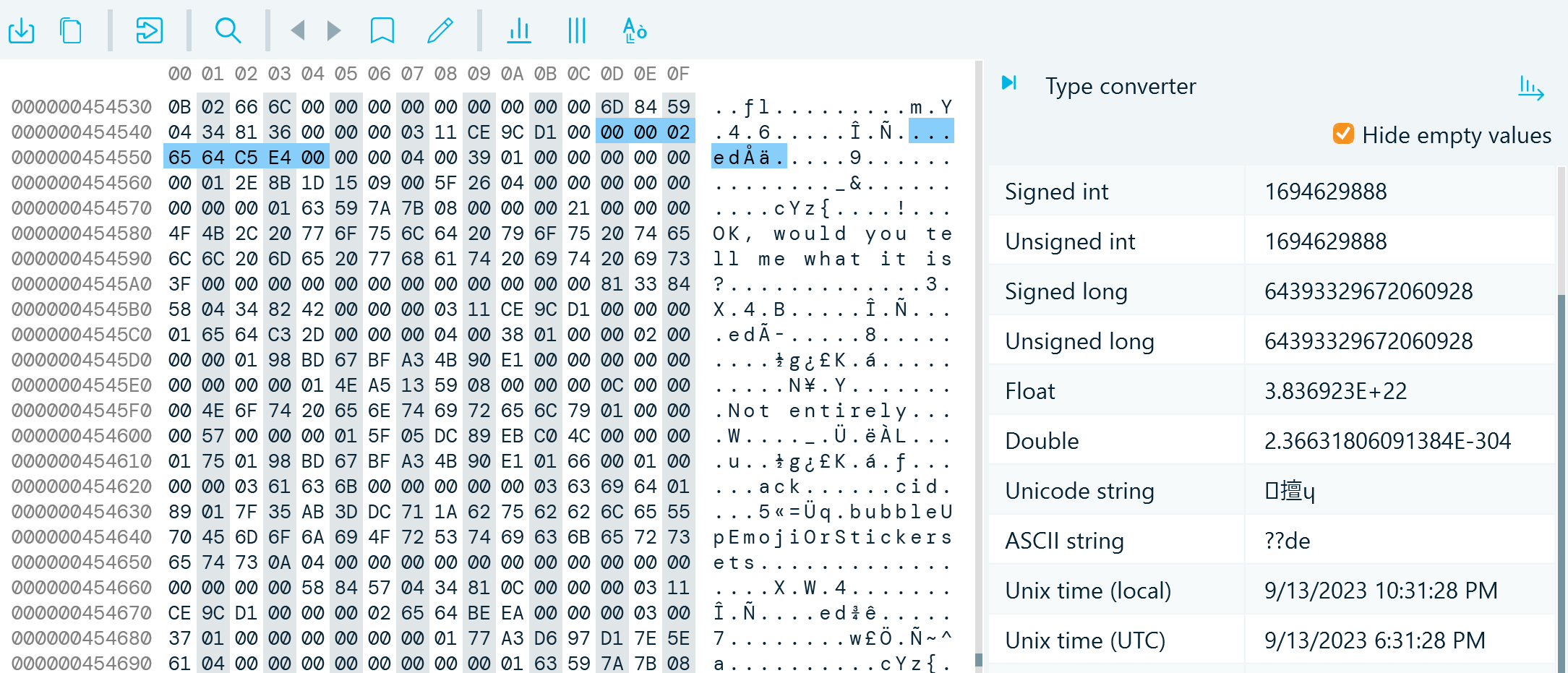

Integrierte Low-Level-Tools

Oft genügt die automatische Extraktion, doch manche Artefakte erfordern manuelle Suche und Analyse. Hierfür bietet Belkasoft X einen leistungsfähigen File System Explorer zum Einblick in Volumes/Partitionen, vorhandene und gelöschte Ordner/Dateien sowie VSS-Snapshots.

Wenn Sie tiefer eintauchen müssen, erlaubt der Hex-Viewer das Untersuchen einzelner Bytes, das Prüfen von Partitionen, das Umwandeln binärer Werte, das Anlegen von Lesezeichen, benutzerdefiniertes Carving und verschiedene Zeichencodierungen.

Der Hex-Viewer gewährt Zugriff auf die Low-Level-Darstellung der Daten

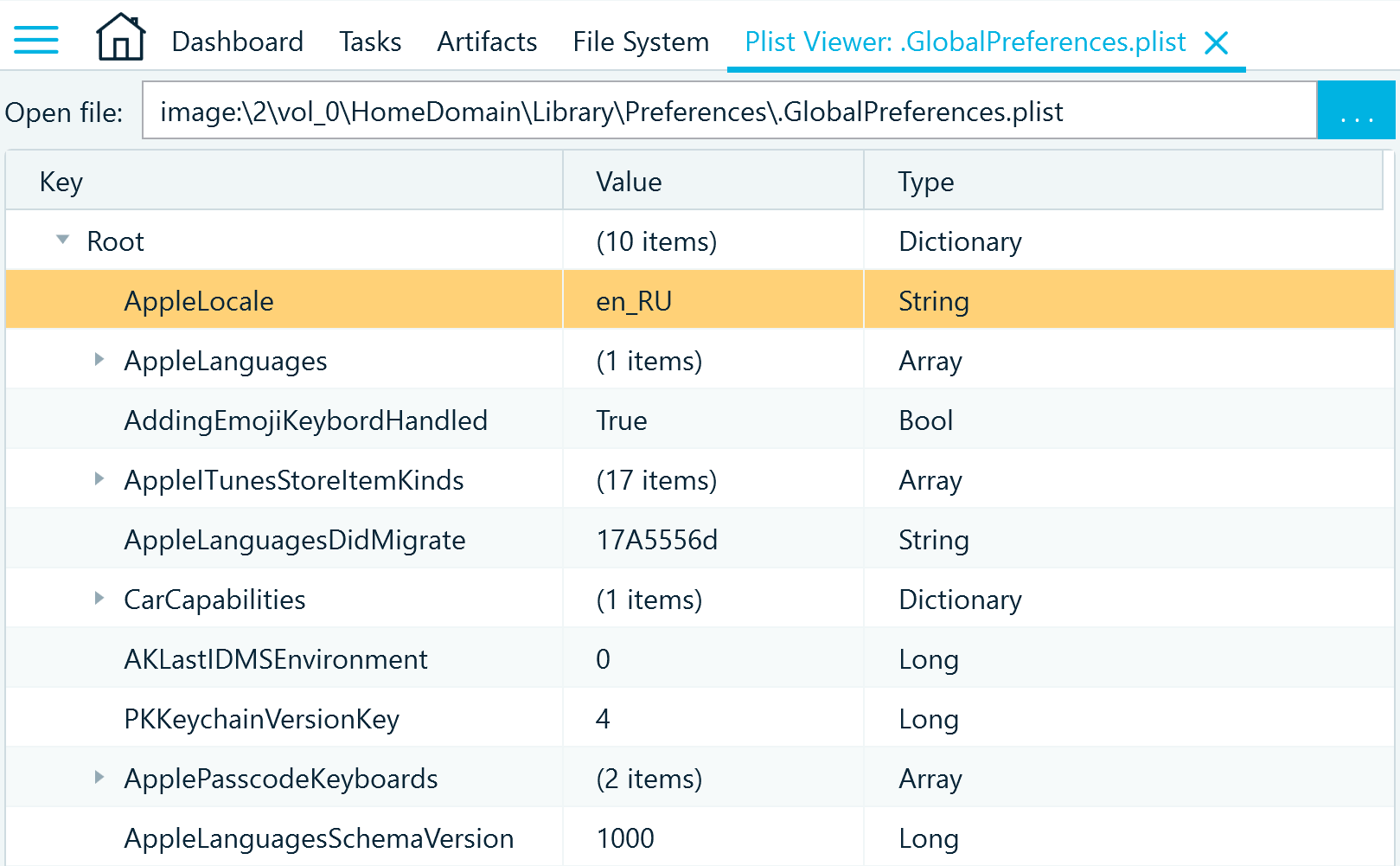

PList-, Registry- und SQLite-Viewer ermöglichen eine noch gründlichere Arbeit mit speziellen Datentypen und fördern Erkenntnisse, die die automatische Suche nicht entdecken konnte.

Der PList-Viewer zeigt die strukturierte Darstellung von „Preference List“-Dateien

Automatisierung

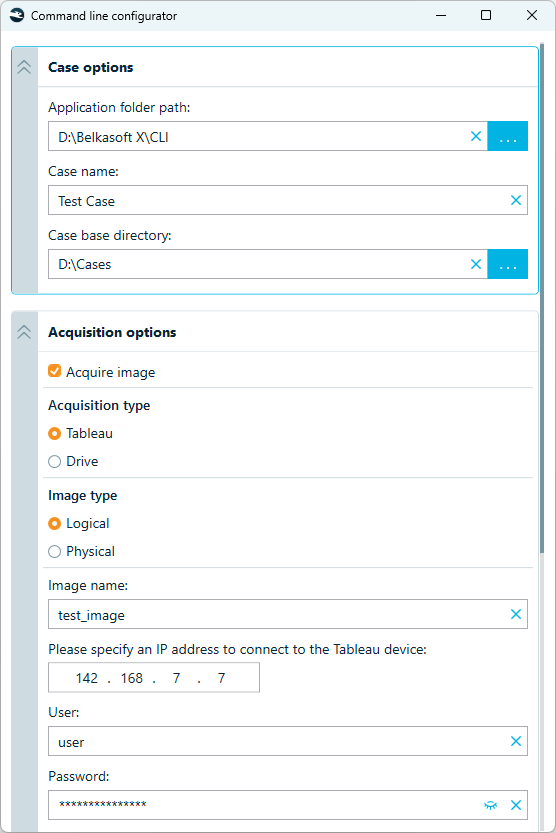

Für Routineaufgaben lassen sich smarte automatisierte Workflows konfigurieren und per Belkasoft X Command Line noch schneller ausführen.

Der Befehlszeilen-Konfigurator ermöglicht Workflows für den autonomen Betrieb von Belkasoft X

Fazit

Belkasoft X sticht als vielseitiges und umfassendes Tool für digitale Forensik und Incident Response hervor. Seine All-in-one-Fähigkeiten straffen den gesamten Untersuchungsprozess von der Akquise bis zum Abschlussbericht. Fortgeschrittene Funktionen wie Mobile Passcode Brute-Force und BelkaGPT bieten einzigartige Vorteile und machen Belkasoft X zu einem unschätzbaren Asset für Forensik-Spezialisten.

Sie suchen eine leistungsstarke, benutzerfreundliche und kosteneffiziente Lösung? Gehen Sie den nächsten Schritt und entdecken Sie Belkasoft X.

Siehe auch

- Warum Belkasoft das Tool der Wahl für Mobile Forensics ist

- Entsperren von iOS-Geräten per Brute-Force

Häufig gestellte Fragen

Für wen ist Belkasoft X gedacht?

Für DFIR-Teams in Strafverfolgung, Behörden und Unternehmen, die Akquise, Analyse, Reporting und Beweisfreigabe in einer Plattform abbilden möchten.

Welche Datenquellen und Geräte werden unterstützt?

Computer, Mobilgeräte, Drohnen, Fahrzeuge, Cloud sowie Disks/Images, RAM, virtuelle Maschinen, Mobile-Backups und JTAG/Chip‑off-Dumps.

Wie viele Artefakt-Typen können extrahiert werden?

Über 1500 Typen, darunter Messenger, soziale Netzwerke, Browser, E‑Mail, Cloud/Backups und Systemartefakte.

Unterstützt das Tool mobile Passcode-Brute-Force?

Ja. Das Modul Mobile Passcode Brute‑Force hilft beim Entsperren ausgewählter iOS/Android-Modelle und integriert sich in fortgeschrittene Akquise-Methoden.

Können verschlüsselte Daten analysiert werden?

Ja. Erkennung verschlüsselter Dateien und Passwort‑Brute‑Force unterstützen bei datei- und datenträgerbasierter Verschlüsselung.

Wie beschleunigt BelkaGPT die Ermittlungen?

Ein offline arbeitendes Sprachmodell fasst Falldaten zusammen und beantwortet Fragen—ohne Cloud-Abhängigkeit und mit deutlicher Zeitersparnis.

Welche Such- und Filteroptionen gibt es?

Fallweite Suche mit Operatoren/Regex, Filter nach Kategorien/Profilen sowie Timeline, Hashset-Analyse und Connection Graph.

Welche Low-Level-Tools sind enthalten?

File System Explorer, Hex-Viewer sowie PList-/Registry-/SQLite-Viewer für tiefgehende manuelle Analysen.

Lassen sich Routineaufgaben automatisieren?

Ja. Mit automatisierten Workflows und der CLI sind autonome, reproduzierbare Abläufe möglich.

Wie teile ich Ergebnisse sicher?

Berichte in vielen Formaten erzeugen und eine portable Fallkopie per kostenlosem Evidence Reader im Nur‑Lese‑Modus bereitstellen.