เหตุใดจึงควรเลือก Belkasoft X สำหรับการตรวจสอบทางดิจิทัลและการตอบสนองต่อเหตุการณ์ทางไซเบอร์?

สารบัญ

- อินเทอร์เฟซใช้งานง่าย

- เครื่องมือครบในตัวเดียว

- โฟเรนสิก “ผลไม้ห้อยต่ำ”

- รองรับงาน DFIR ครบวงจร

- การเดารหัส brute‑force และการดึงข้อมูลขั้นสูงบนมือถือ

- การค้นหาและการกรองที่มีประสิทธิภาพ

- การวิเคราะห์ไฟล์สื่อขั้นสูง

- การสืบสวนด้วย AI ผ่าน BelkaGPT

- การกู้คืนข้อมูลเพื่อโฟเรนสิก

- เครื่องมือสำหรับการวิเคราะห์ระดับล่าง

- ฟีเจอร์อัตโนมัติ

- บทสรุป

- คำถามที่พบบ่อย

- ดูเพิ่มเติม

Belkasoft X เป็นเครื่องมืออเนกประสงค์สำหรับงานนิติวิทยาศาสตร์ดิจิทัลและการสืบสวนเหตุการณ์ไซเบอร์ ซึ่งหน่วยงานบังคับใช้กฎหมาย หน่วยงานรัฐ และผู้เชี่ยวชาญด้านความปลอดภัยในองค์กรทั่วโลกใช้งาน อะไรทำให้เครื่องมือนี้เป็นตัวเลือกที่ครอบคลุมและเชื่อถือได้สำหรับงาน DFIR?

บทความนี้จะเจาะลึกแต่ละฟีเจอร์เพื่อเผยศักยภาพอันทรงพลังของผลิตภัณฑ์

อินเทอร์เฟซใช้งานง่าย

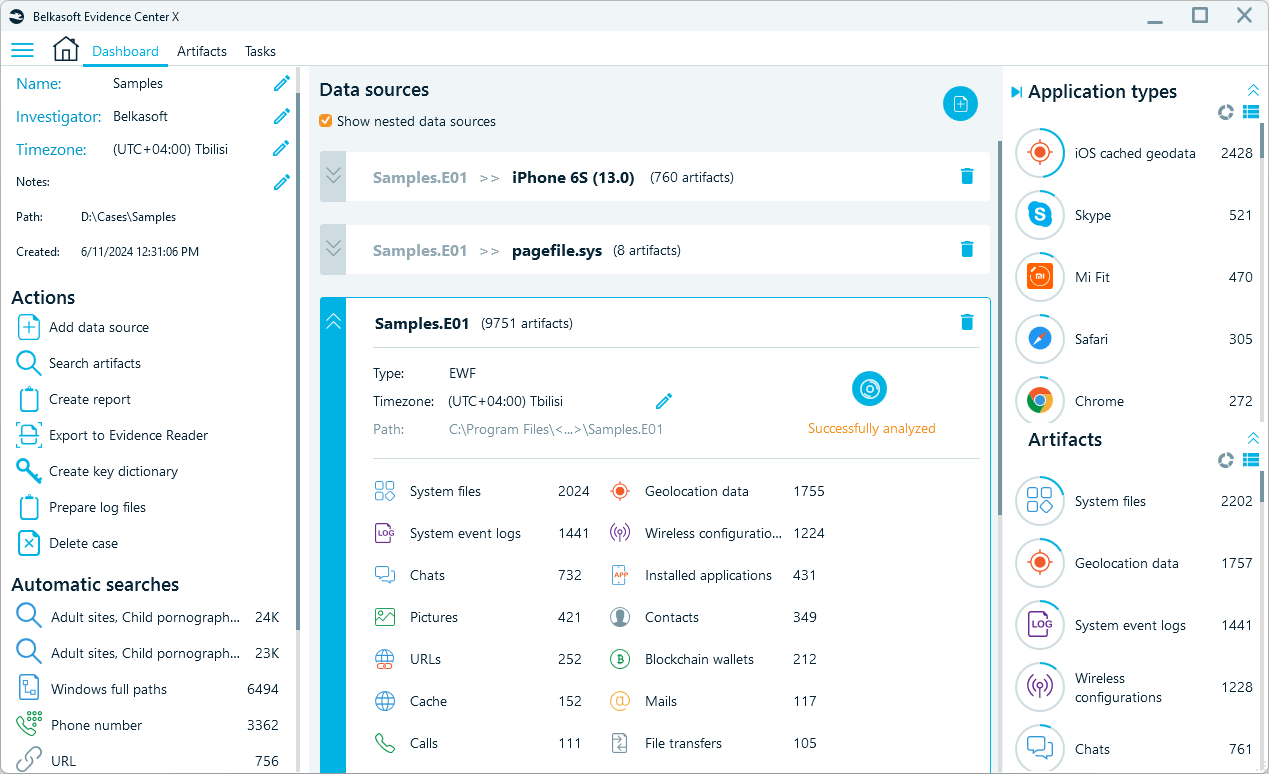

Belkasoft X มีอินเทอร์เฟซที่เข้าใจง่าย ด้วยการออกแบบที่พิถีพิถันและสะดวกต่อการใช้งาน เริ่มทำงานได้ทันทีหลังติดตั้ง โดยไม่ต้องผ่านการอบรมเสียค่าใช้จ่ายยาวนานแบบที่ผลิตภัณฑ์บางรายต้องการ

อินเทอร์เฟซของ Belkasoft X รวมอาร์ติแฟกต์ที่ดึงมาและงานสืบสวนไว้ให้เข้าถึงได้สะดวก

มีทัวร์แนะนำและวิดีโอสอนสำหรับเริ่มต้นหรืออัปสกิลสมาชิกใหม่ ทั้งยังแนะนำให้เข้าร่วมการอบรมของ Belkasoft เพื่อความเข้าใจเชิงลึก

เลือกหลักสูตร DFIR แบบออฟไลน์หรือออนดีมานด์ของ Belkasoft

เครื่องมือครบในตัวเดียว

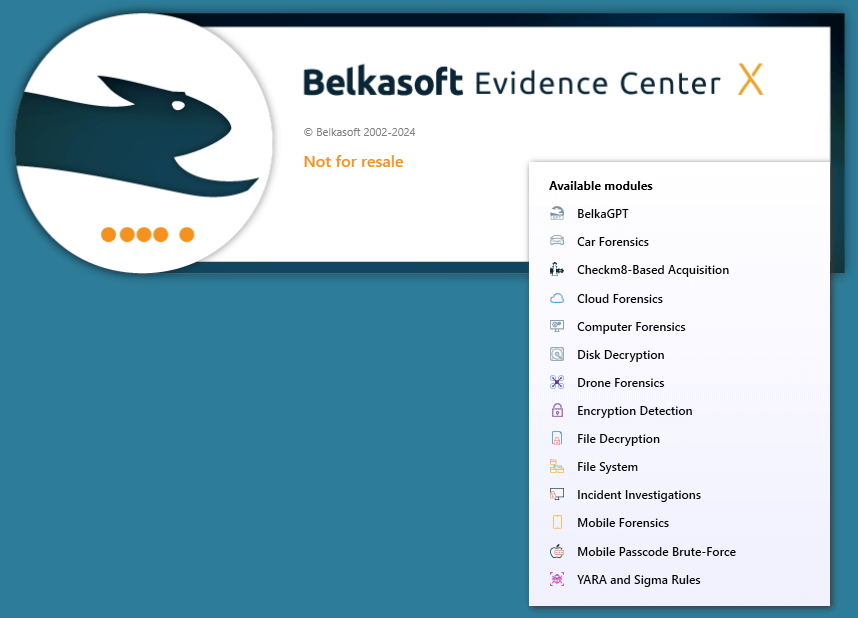

รองรับนิติวิทยาศาสตร์สำหรับคอมพิวเตอร์ มือถือ โดรน รถยนต์ และ คลาวด์—ทั้งหมดในผลิตภัณฑ์เดียว ช่วยรวบรวมและวิเคราะห์ทุกอุปกรณ์/แหล่งข้อมูลในเคสเดียวเพื่อการตรวจสอบอย่างครอบคลุม ดูแนวทาง

Belkasoft X ผสานหลายโมดูลเพื่อการสืบสวน DFIR รอบด้าน

รองรับแหล่งข้อมูลหลากหลาย เช่น

- ดิสก์ฟิสิคัล/ลอจิคัล และอิมเมจของดิสก์

- เมมโมรีดัมพ์

- JTAG และชิปออฟดัมพ์

- แบ็กอัปมือถือ (iTunes, ADB, Xiaomi MIUI, Huawei HiSuite)

- อิมเมจระบบไฟล์เต็มของมือถือ

- เครื่องเสมือน (VMware, VirtualBox, Microsoft VirtualPC)

- ข้อมูลโดรน (DJI, Parrot, Skydio, Yuneec เป็นต้น)

รวมถึงฟอร์แมตอิมเมจจากเครื่องมืออื่น เช่น Cellebrite UFED, GrayKey, Magnet Forensics, Exterro FTK, OpenText EnCase, X-Ways, Oxygen Forensics, Elcomsoft, Berla

โฟเรนสิก “ผลไม้ห้อยต่ำ”

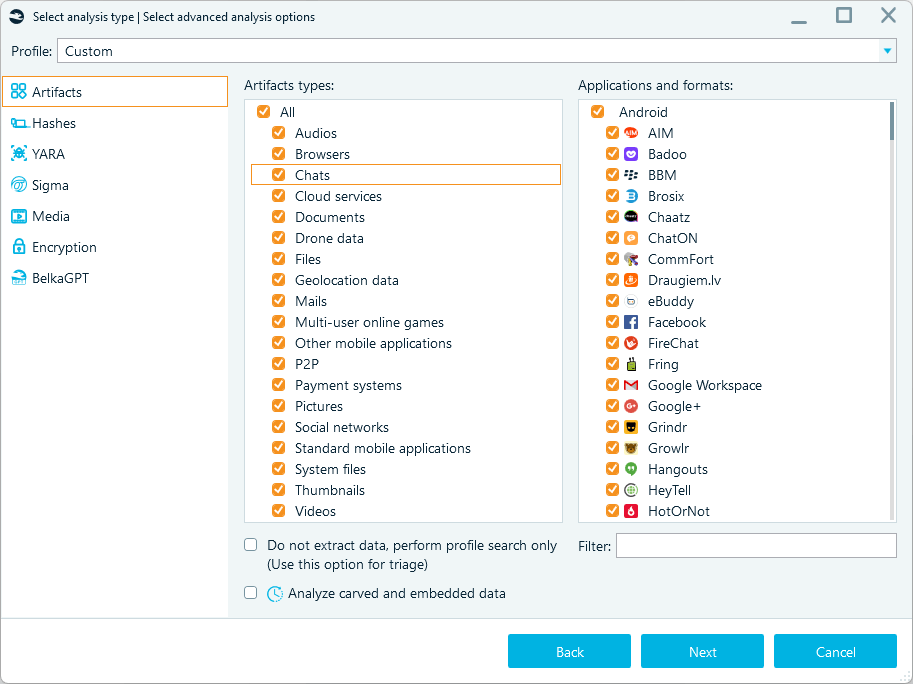

ตรวจจับและวิเคราะห์อาร์ติแฟกต์มากกว่า 1,500 ชนิดได้ตั้งแต่แรก การดึงข้อมูลแอปอัตโนมัติ (“ผลไม้ห้อยต่ำ”) มักเพียงพอสำหรับค้นหาหลักฐานสำคัญในหลายคดี

ไม่จำเป็นต้องรู้ทุกฟอร์แมต ตำแหน่งไฟล์ สคีมการเข้ารหัส หรือซิกเนเจอร์สำหรับคาร์ฟข้อมูล โดยผลิตภัณฑ์รองรับ:

- แอปแชทยอดนิยม/เฉพาะกลุ่ม: WhatsApp, Telegram, WeChat, Signal, KakaoTalk, Kik, Line, Skype, Slack, Snapchat, Viber ฯลฯ

- โซเชียล: Facebook, Instagram, LinkedIn, Twitter, TikTok, VK

- แอปหาคู่: Tinder, Badoo, Grindr

- เบราว์เซอร์หลัก: Chrome, Edge, Firefox, Opera, Onion, Safari, Tor

- อีเมล: Outlook, Gmail, Yahoo

- คลาวด์/แบ็กอัป: Carbonite, Dropbox, Google Drive

- แอปมาตรฐาน Android/iOS: รายชื่อ, การโทร, SMS, ปฏิทิน, โน้ต

- ไฟล์ระบบ Android, อาร์ติแฟกต์ iOS (รวม knowledgeC, Biome)

- กระเป๋าเงินคริปโต เป็นต้น

เลือกชนิดอาร์ติแฟกต์ แอป และฟอร์แมตที่จะดึงได้ตามต้องการ

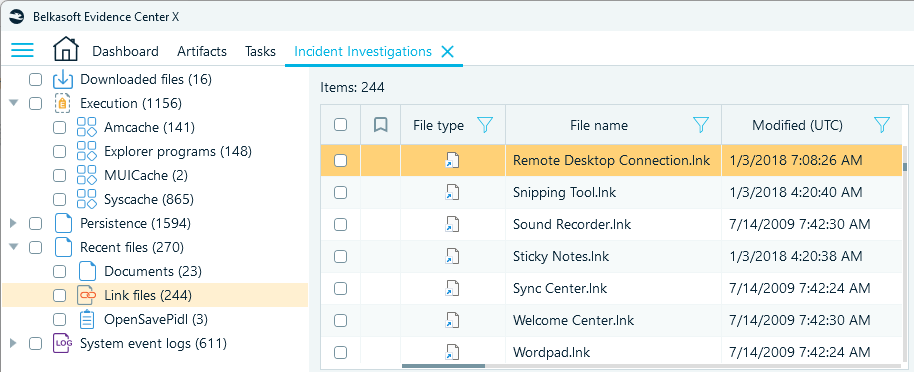

ยังดึงอาร์ติแฟกต์เฉพาะด้าน IR เพื่อ ตามรอยไฟล์อันตราย เผย การเคลื่อนที่แนวนอน และ กลไกการคงอยู่

หน้าต่าง Incident Investigations ช่วยตรวจสอบอาร์ติแฟกต์ IR ได้อย่างสะดวก

สมัครคอร์ส “INCIDENT INVESTIGATIONS WITH BELKASOFT”

รองรับงาน DFIR ครบวงจร

สนับสนุนทุกขั้นตอน ตั้งแต่ดึงข้อมูลและวิเคราะห์ ไปจนถึงจัดทำรายงานและแบ่งปันพยานหลักฐาน

ระหว่างการดึงข้อมูล สามารถ:

- คัดลอกฮาร์ดดิสก์

- สร้าง ดัมพ์อุปกรณ์มือถือ

- ดึงข้อมูลซิมการ์ด

- จับภาพ RAM (หน่วยความจำไม่ถาวร)

- ดาวน์โหลด Google Drive และ iCloud

- ดึงข้อมูลจาก แอปแบบคลาวด์ เช่น Instagram, WhatsApp, Telegram

ระหว่างการวิเคราะห์ จะค้นหาไม่เฉพาะไฟล์ที่เข้าถึงได้ แต่ยังรวมถึง:

- RAM แบบสด

- pagefile และ hiberfil.sys

- แหล่งข้อมูลซ้อนกัน (VM, แบ็กอัปสมาร์ตโฟน, ไฟล์ไฮเบอร์เนต)

- สแน็ปช็อต VSS (Volume Shadow Copy)

- พื้นที่ไม่ได้จัดสรรและสแล็กสเปซ

รองรับการตรวจพบไฟล์เข้ารหัสและ brute‑force รหัสผ่าน เพื่อช่วย ถอดรหัสทั้งแบบไฟล์และแบบดิสก์

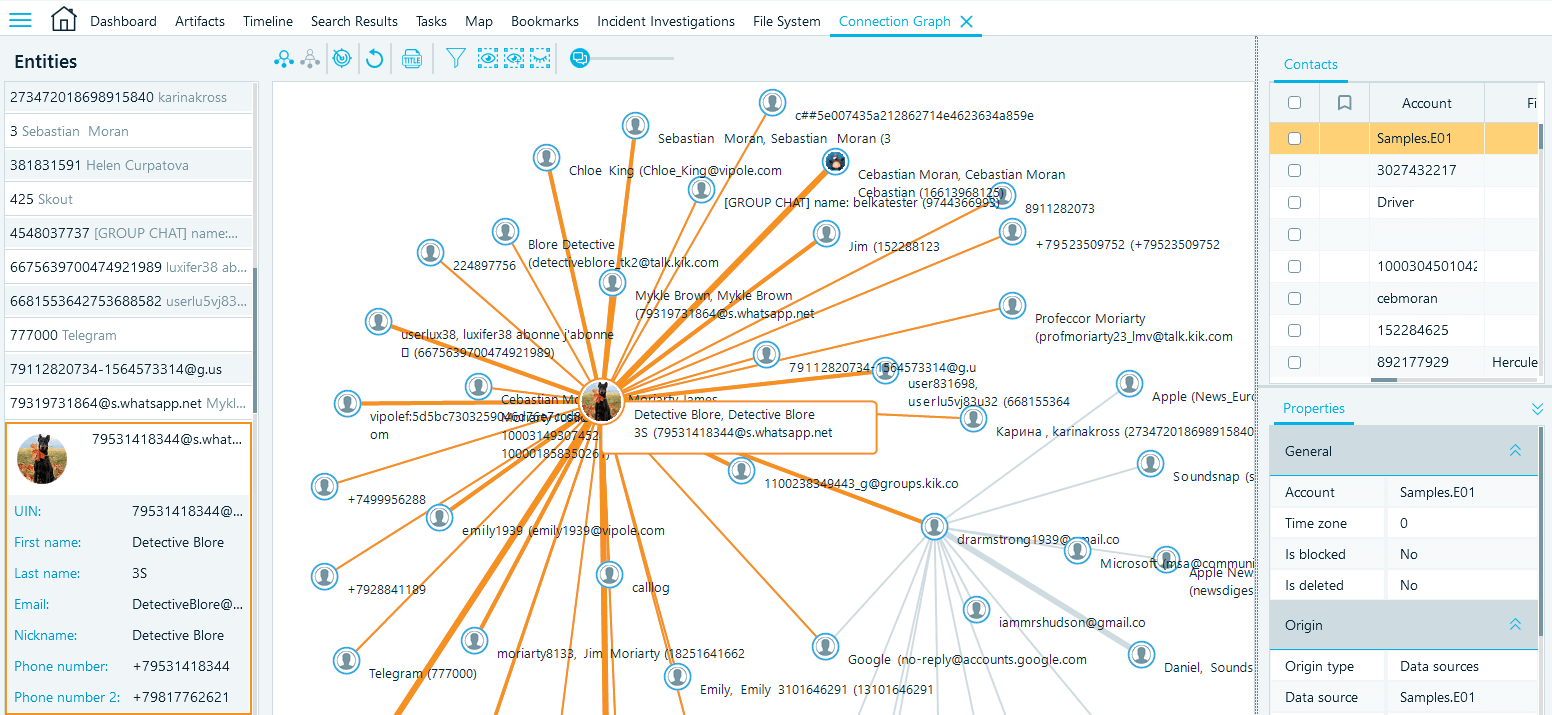

มีเครื่องมือค้นหา/วิเคราะห์ทรงพลัง เช่น Connection Graph ไทม์ไลน์ และ การวิเคราะห์แฮชเซ็ต ช่วยเร่งการค้นพบข้อเท็จจริง

Connection Graph แสดงภาพการสื่อสารระหว่างบุคคลที่เกี่ยวข้อง

รองรับกฎ YARA และ Sigma เพื่อการค้นหาร่องรอยมัลแวร์

สมัครคอร์ส “MAXIMIZING DFIR RESULTS WITH YARA, SIGMA, AND BELKASOFT X”

สำหรับการจัดทำเอกสาร มีเครื่องมือทำบุ๊กมาร์กอาร์ติแฟกต์และสร้างรายงานได้หลายฟอร์แมต เช่น ข้อความ, HTML, XML, CSV, PDF, RTF, Excel, Word, EML, KML, ProjectVIC JSON, Semantics21 ฯลฯ

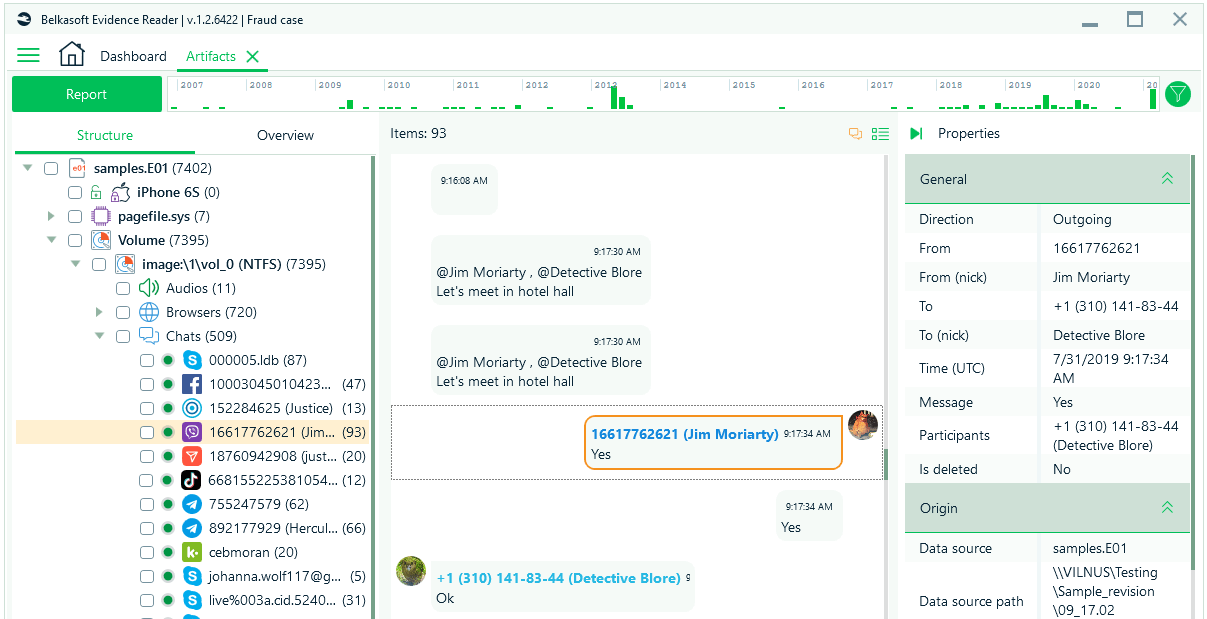

Evidence Reader ฟรี ช่วยสร้างชุดข้อมูลแบบพกพาและแบ่งปันกับผู้สืบสวนคนอื่นได้ในอินเทอร์เฟซของ Belkasoft

Evidence Reader แสดงเนื้อหาที่ส่งออกจากคดีในโหมดอ่านอย่างเดียว—ฟรี!

การเดารหัส brute‑force และการดึงข้อมูลขั้นสูงบนมือถือ

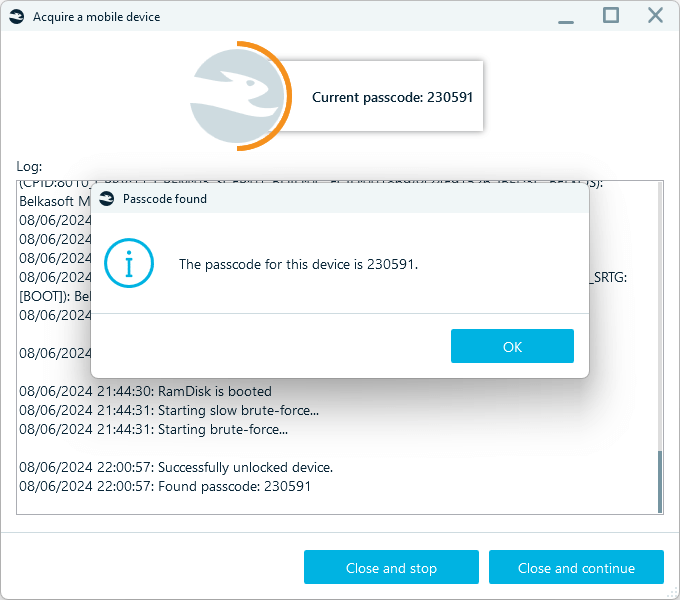

หากไม่ทราบรหัสล็อกอุปกรณ์ มีโมดูล Mobile Passcode Brute‑Force เพื่อช่วยปลดล็อกอุปกรณ์ iOS/Android บางรุ่น

ช่วยข้ามข้อจำกัดความปลอดภัยและเดารหัสโดยอัตโนมัติบนอุปกรณ์ที่รองรับ

มีวิธีดึงข้อมูลหลากหลายสำหรับสมาร์ตโฟน/แท็บเล็ต เริ่มจากวิธีมาตรฐานที่ปลอดภัย แล้วค่อยยกระดับสู่เทคนิคขั้นสูงเพื่อข้อมูลที่มากขึ้น

สำหรับ iOS รองรับการคัดลอกอิมเมจเชิงตรรกะด้วย iTunes backup และบริการ AFC รวมถึงการคัดลอกระบบไฟล์เต็มด้วยวิธี checkm8, การสำรองแบบเอเจนต์ และอิมเมจอุปกรณ์แบบเจลเบรก

สมัครคอร์ส “IOS FORENSICS WITH BELKASOFT”

วิธีดึงข้อมูล Android รองรับ ADB backup, วิธีแบบเอเจนต์, โปรโตคอล MTP/PTP, คัดลอกระบบไฟล์เต็มของเครื่องที่รูท, การดึงรีซอร์สด้วย APK downgrade และวิธีขั้นสูงตามชิปเซ็ต (Kirin, MediaTek, Spreadtrum, Qualcomm) สำหรับข้อมูลแอปที่เข้ารหัส ใช้ ตัวจับภาพหน้าจอ Android อัตโนมัติ

สมัครคอร์ส “ANDROID FORENSICS WITH BELKASOFT”

การค้นหาและการกรองที่มีประสิทธิภาพ

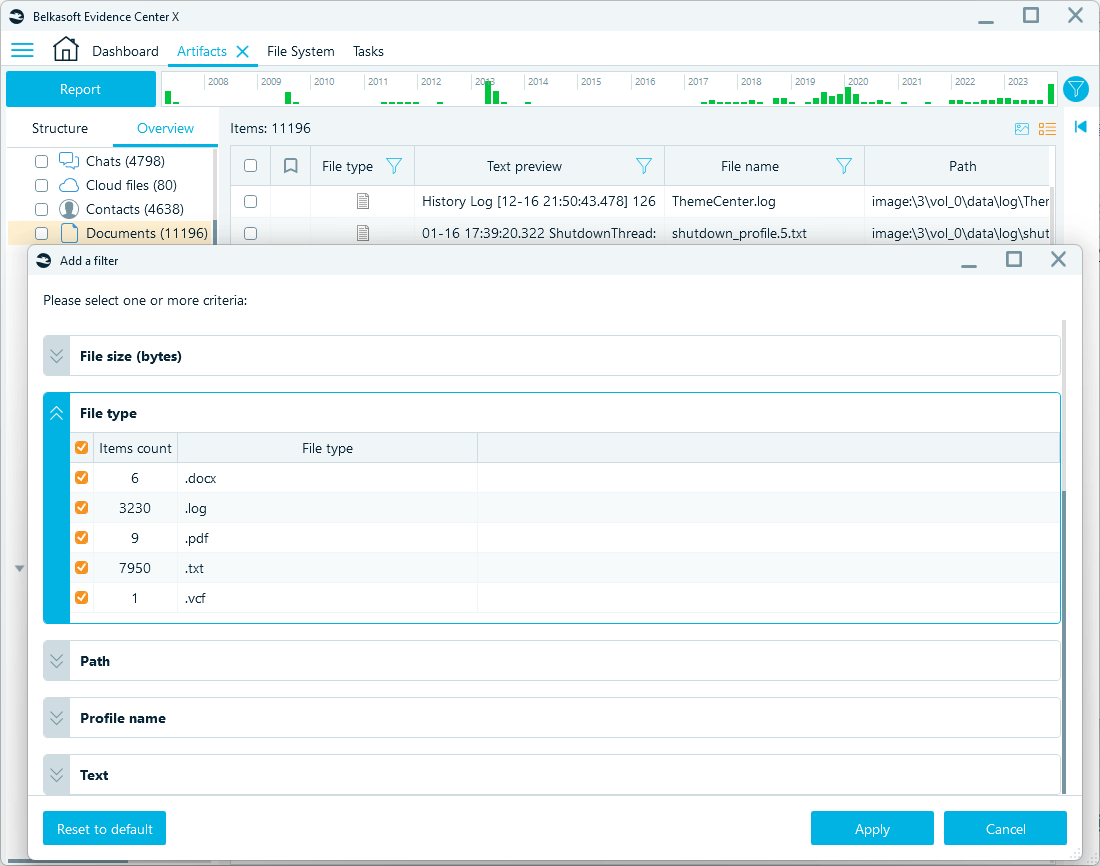

หลังดึงอาร์ติแฟกต์แล้ว สามารถทำ การค้นหาข้อความทั่วทั้งคดี ด้วยโอเปอเรเตอร์และเรกูลาร์เอ็กซ์เพรสชัน เพื่อตามหาคีย์เวิร์ดในเนื้อหา ชื่อไฟล์ และเมทาดาตา พร้อม ตัวกรอง มากมายให้จำกัดผลตามหมวด โปรไฟล์ หรือทั้งคดีได้ทันที

การกรองช่วยลดปริมาณข้อมูลที่ต้องตรวจสอบ

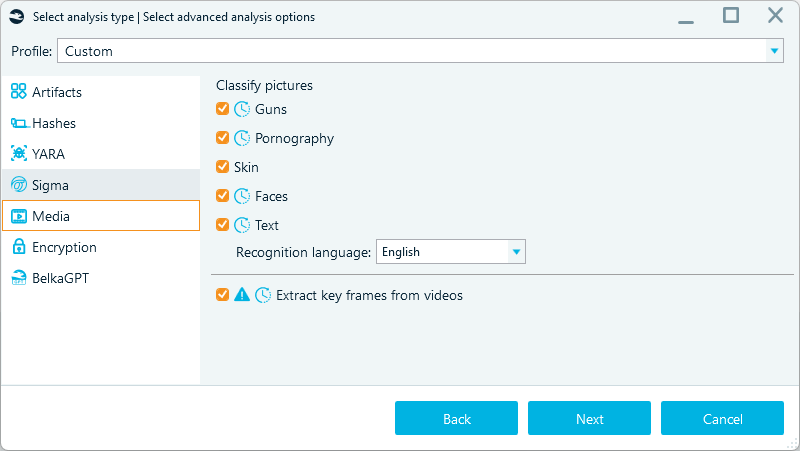

การวิเคราะห์ไฟล์สื่อขั้นสูง

การคัดแยกเสียง รูป และวิดีโอจำนวนมากด้วยมือแทบเป็นไปไม่ได้ Belkasoft X นอกจากดึงไฟล์สื่อทั้งหมดและร่องรอยจากอิมเมจแล้ว ยังเร่งงาน โฟเรนสิกสื่อ ด้วยการรู้จำภาพอัตโนมัติและดึงคีย์เฟรมวิดีโอ

การตรวจจับและจัดหมวดสื่อช่วยให้การวิเคราะห์ภาพรวดเร็วขึ้น

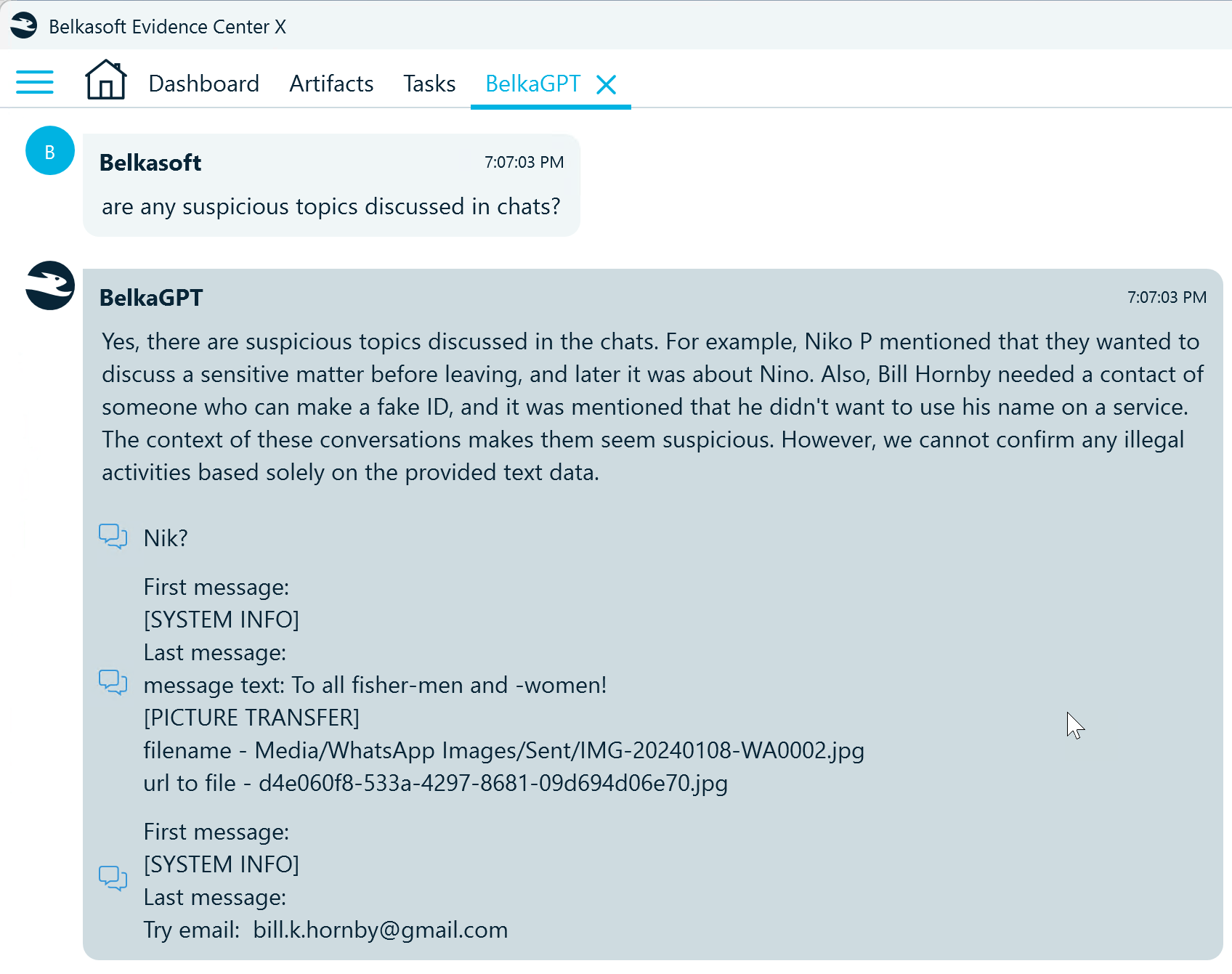

การสืบสวนด้วย AI ผ่าน BelkaGPT

BelkaGPT ช่วยยกระดับการสืบสวนด้วย AI ประหยัดเวลาการอ่านข้อมูลคดี ผู้ช่วย AI ของ Belkasoft ใช้โมเดลภาษาขนาดใหญ่ ประมวลผลข้อมูลตัวอักษรและตอบคำถามตามประเด็นที่สนใจ ทำงานออฟไลน์ทั้งหมดและไม่ต้องการฮาร์ดแวร์สูง ใช้งานได้อย่างปลอดภัยบนเวิร์กสเตชัน DFIR ทั่วไป

เวิร์กโฟลว์ AI อัจฉริยะช่วยชี้ข้อมูลและอาร์ติแฟกต์ที่เกี่ยวข้อง

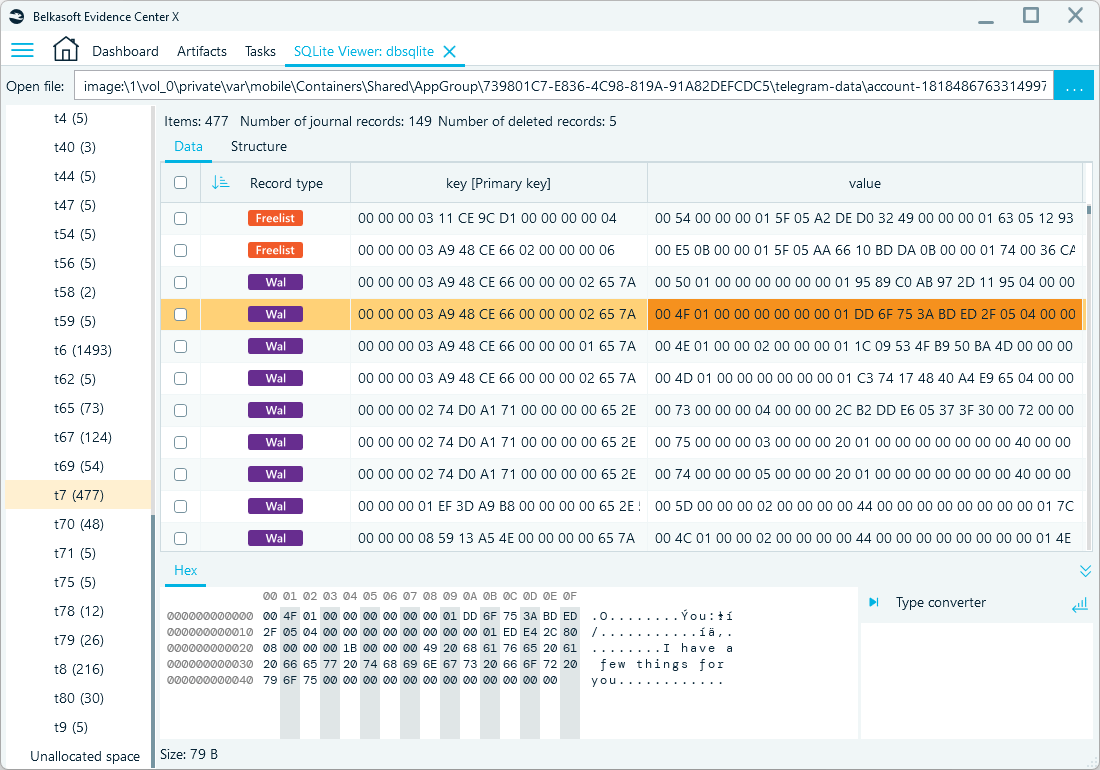

การกู้คืนข้อมูลเพื่อโฟเรนสิก

ด้วยการคาร์ฟไฟล์/อาร์ติแฟกต์ที่ตั้งค่าเองได้ การวิเคราะห์ Volume Shadow Copy และ ความสามารถโฟเรนสิก SQLite ขั้นสูง สามารถกู้ข้อมูลจากอิมเมจได้สูงสุด ไม่ว่าจะยังอยู่ในไฟล์ ถูกลบ หรือซ่อนในพื้นที่ไม่ได้จัดสรร/สแล็ก

การวิเคราะห์ SQLite เผย freelist, WAL, ไฟล์จอร์นัล และพื้นที่ไม่ได้จัดสรรที่อาจมีระเบียนถูกลบหรือแก้ไข

สมัครคอร์ส “SQLITE FORENSICS WITH BELKASOFT”

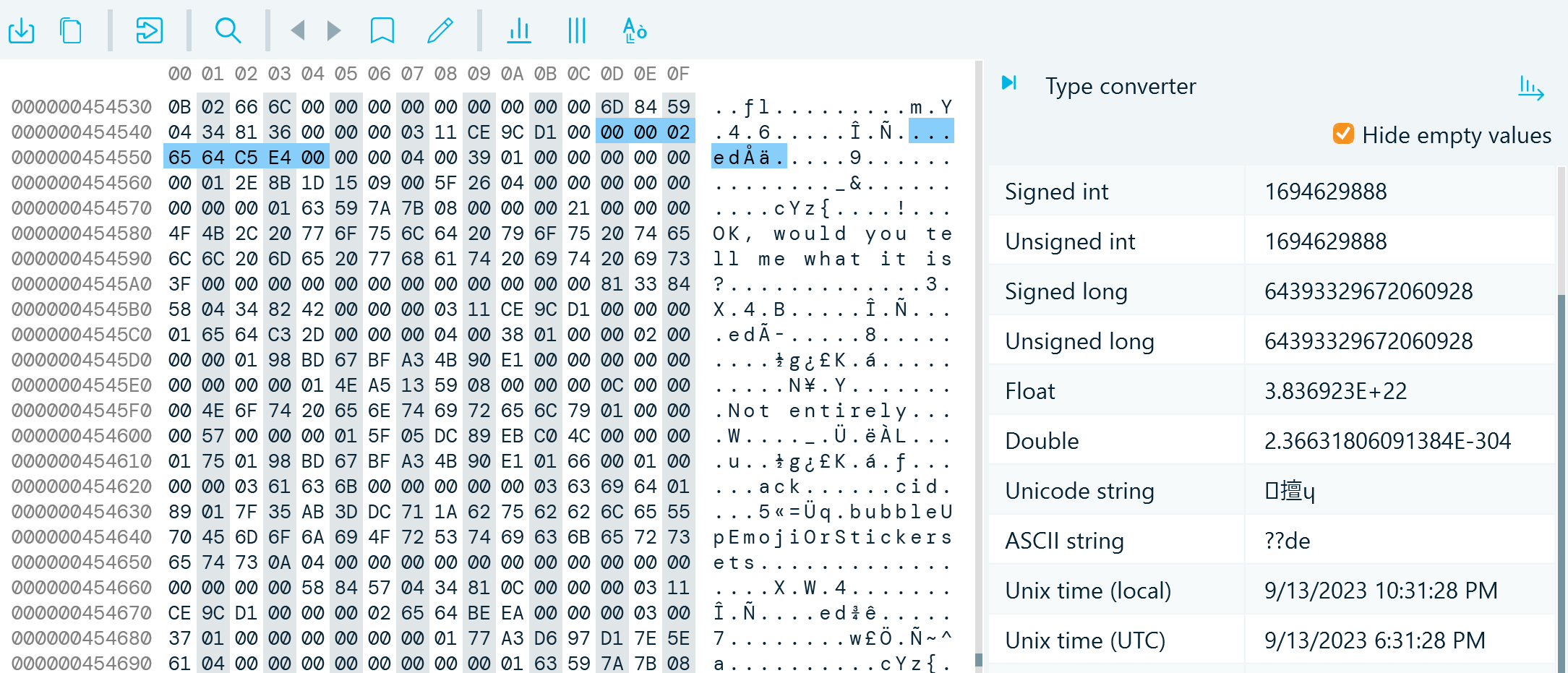

เครื่องมือสำหรับการวิเคราะห์ระดับล่าง

แม้การดึงอัตโนมัติมักเพียงพอ แต่อาร์ติแฟกต์ซับซ้อนบางส่วนอาจต้องวิเคราะห์ด้วยมือ มี File System Explorer ให้ดูโวลุ่ม/พาร์ทิชัน โฟลเดอร์/ไฟล์ที่มีอยู่และถูกลบ รวมถึงสแน็ปช็อต VSS ภายในอิมเมจอุปกรณ์

หากต้องเจาะลึก ใช้ Hex viewer ตรวจสอบระดับไบต์ วิเคราะห์พาร์ทิชัน แปลงค่าบิตเป็นชนิดข้อมูลต่างๆ ทำบุ๊กมาร์ก คาร์ฟแบบกำหนดเอง และใช้เอนโค้ดดิงหลายแบบ

Hex viewer เปิดให้เข้าถึงตัวแทนข้อมูลระดับล่าง

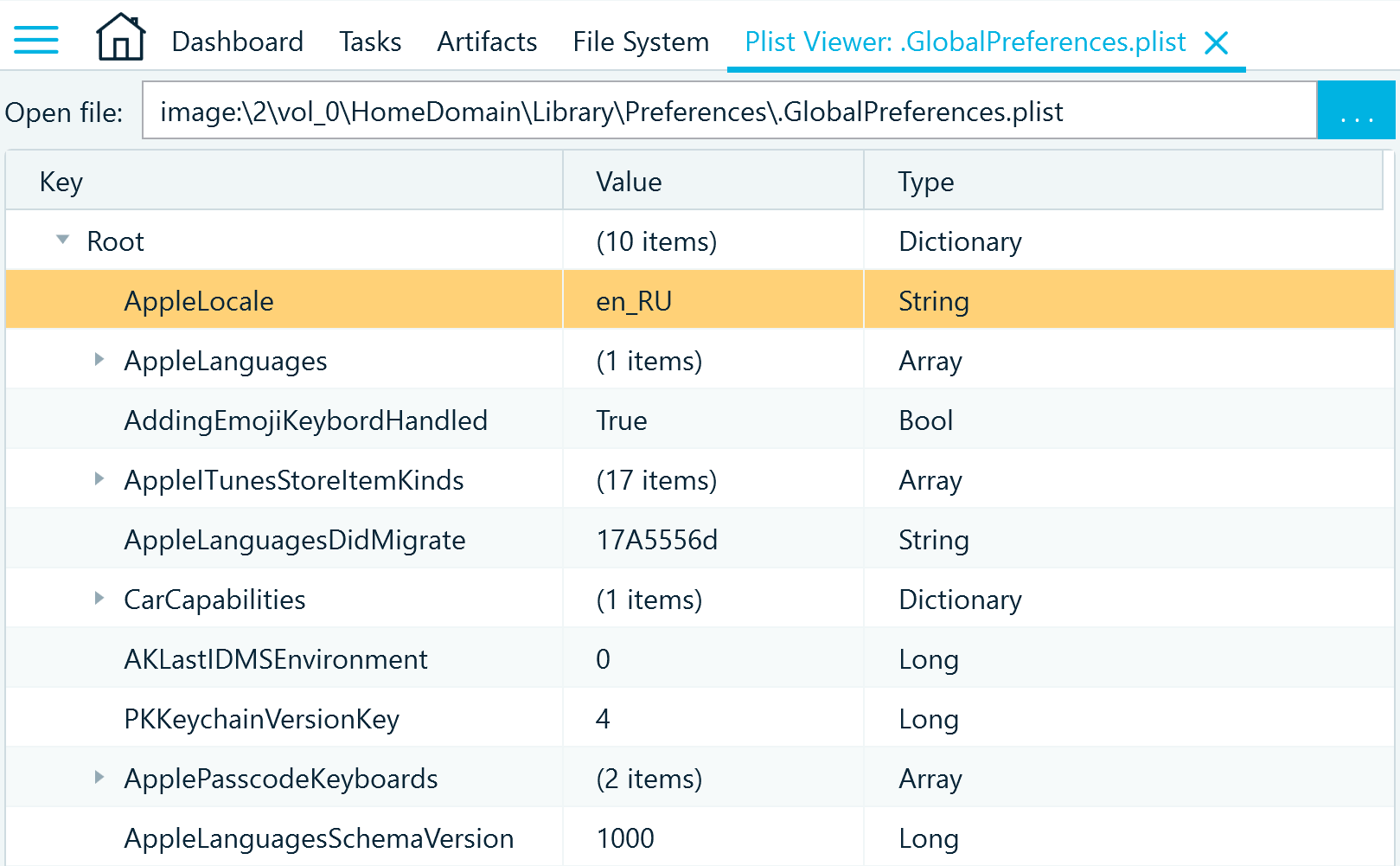

มีตัวดู PList, รีจิสทรี และ SQLite สำหรับทำงานเชิงลึกกับชนิดข้อมูลเฉพาะทางและค้นพบสิ่งที่การค้นหาอัตโนมัติอาจพลาด

PList viewer แสดงเนื้อหาเชิงโครงสร้างของไฟล์ “preference list”

ฟีเจอร์อัตโนมัติ

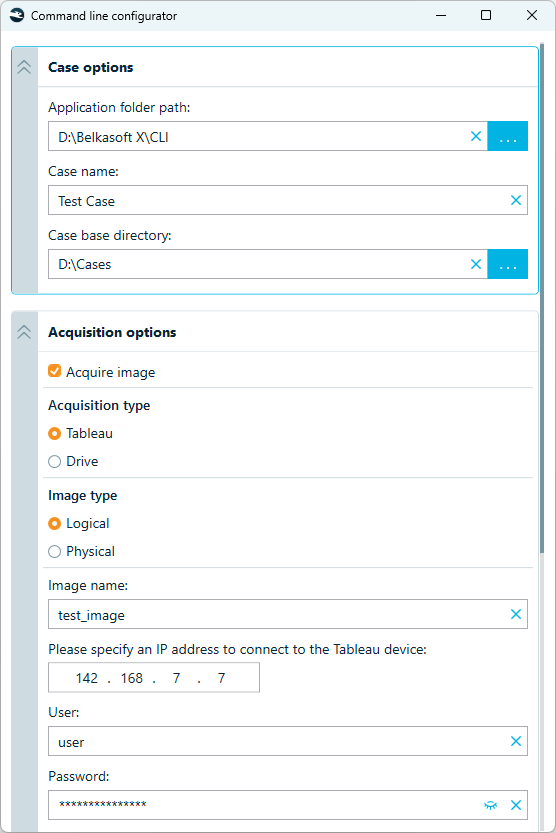

สำหรับงานประจำ ตั้งค่า เวิร์กโฟลว์อัตโนมัติ อัจฉริยะ และทำงานได้เร็วขึ้นด้วย คำสั่งบรรทัดคำสั่งของ Belkasoft X

ตัวกำหนดค่าบรรทัดคำสั่งช่วยสร้างเวิร์กโฟลว์ให้ Belkasoft X ทำงานแบบอัตโนมัติ

บทสรุป

Belkasoft X คือเครื่องมือที่ยืดหยุ่นและครบวงจรสำหรับนิติวิทยาศาสตร์ดิจิทัลและการตอบสนองเหตุการณ์ ครอบคลุมทั้งกระบวนการตั้งแต่ดึงข้อมูล วิเคราะห์ จนถึงรายงาน ฟีเจอร์ขั้นสูงอย่าง Mobile Passcode Brute-Force และ BelkaGPT มอบความได้เปรียบเฉพาะ ทำให้เป็นทรัพยากรทรงคุณค่าสำหรับผู้เชี่ยวชาญ DFIR

กำลังมองหาโซลูชันที่ทรงพลัง ใช้งานง่าย และคุ้มค่าอยู่หรือไม่? ก้าวต่อไปด้วยการ สำรวจ Belkasoft X

ดูเพิ่มเติม

คำถามที่พบบ่อย

Belkasoft X เหมาะกับใคร?

ทีม DFIR ในหน่วยงานรัฐ บังคับใช้กฎหมาย และองค์กร ที่ต้องการแพลตฟอร์มเดียวสำหรับดึงข้อมูล วิเคราะห์ รายงาน และแบ่งปันพยานหลักฐาน

รองรับแหล่งข้อมูล/อุปกรณ์ใดบ้าง?

คอมพิวเตอร์ มือถือ โดรน รถยนต์ คลาวด์ รวมถึงดิสก์/อิมเมจ RAM เครื่องเสมือน แบ็กอัปมือถือ และ JTAG/chip‑off ดัมพ์

ดึงอาร์ติแฟกต์ได้กี่ชนิด?

มากกว่า 1,500 ชนิด ครอบคลุมแชท โซเชียล เบราว์เซอร์ อีเมล คลาวด์/แบ็กอัป และอาร์ติแฟกต์ระบบ

รองรับ brute‑force รหัสผ่านมือถือหรือไม่?

รองรับ โมดูล Mobile Passcode Brute‑Force ช่วยปลดล็อกอุปกรณ์ iOS/Android บางรุ่นและทำงานร่วมวิธีดึงข้อมูลขั้นสูง

วิเคราะห์ข้อมูลเข้ารหัสได้ไหม?

ได้ รองรับการตรวจพบไฟล์เข้ารหัสและ brute‑force รหัสผ่าน เพื่อจัดการการเข้ารหัสแบบไฟล์และแบบดิสก์

BelkaGPT ช่วยให้ทำงานเร็วขึ้นอย่างไร?

ใช้โมเดลภาษาทำงานออฟไลน์เพื่อสรุป/ตอบคำถามบนข้อมูลคดี ลดเวลาการอ่าน โดยไม่พึ่งพาคลาวด์

มีตัวเลือกค้นหา/กรองอะไรบ้าง?

ค้นหาทั่วคดีด้วยโอเปอเรเตอร์/Regex ตัวกรองตามหมวด/โปรไฟล์ รวมถึงไทม์ไลน์ แฮชเซ็ต และ Connection Graph

มีเครื่องมือเจาะลึกระดับล่างอะไรบ้าง?

File System Explorer, Hex viewer และตัวดู PList/รีจิสทรี/SQLite สำหรับการวิเคราะห์ด้วยมือเชิงลึก

งานประจำอัตโนมัติได้หรือไม่?

ได้ ตั้งค่าเวิร์กโฟลว์อัตโนมัติและใช้ CLI เพื่อการทำงานที่อัตโนมัติและทำซ้ำได้

แชร์ผลการสืบสวนอย่างปลอดภัยได้อย่างไร?

ผลิตรายงานหลายฟอร์แมต และแชร์สำเนาแบบพกพาผ่าน Evidence Reader โหมดอ่านอย่างเดียว