Pourquoi choisir Belkasoft X pour la criminalistique numérique et la réponse aux cyberincidents ?

Sommaire

- Interface facile

- Outil tout-en-un

- Forensique des “fruits faciles”

- Prise en charge complète des tâches DFIR

- Brute-force mobile et acquisition avancée

- Recherche et filtrage efficaces

- Analyse avancée des fichiers multimédias

- Enquêtes boostées par l’IA avec BelkaGPT

- Récupération de données forensiques

- Outils intégrés pour l’analyse bas niveau

- Fonctions d’automatisation

- Conclusion

- FAQ

- Voir aussi

Belkasoft X est un outil polyvalent pour la criminalistique numérique et les enquêtes sur les incidents cyber, utilisé par les forces de l’ordre, les gouvernements et les équipes de sécurité d’entreprise à travers le monde. Qu’est-ce qui en fait un choix complet et fiable pour les tâches DFIR ?

Dans cet article, nous examinons chacune de ces fonctionnalités en détail afin de mettre en lumière les puissantes capacités du produit.

Interface facile

Belkasoft X propose une interface utilisateur intuitive. Grâce à un design réfléchi et pratique, vous pouvez commencer à travailler dès l’installation, sans passer par des semaines de formation payante qu’exigent souvent les produits concurrents.

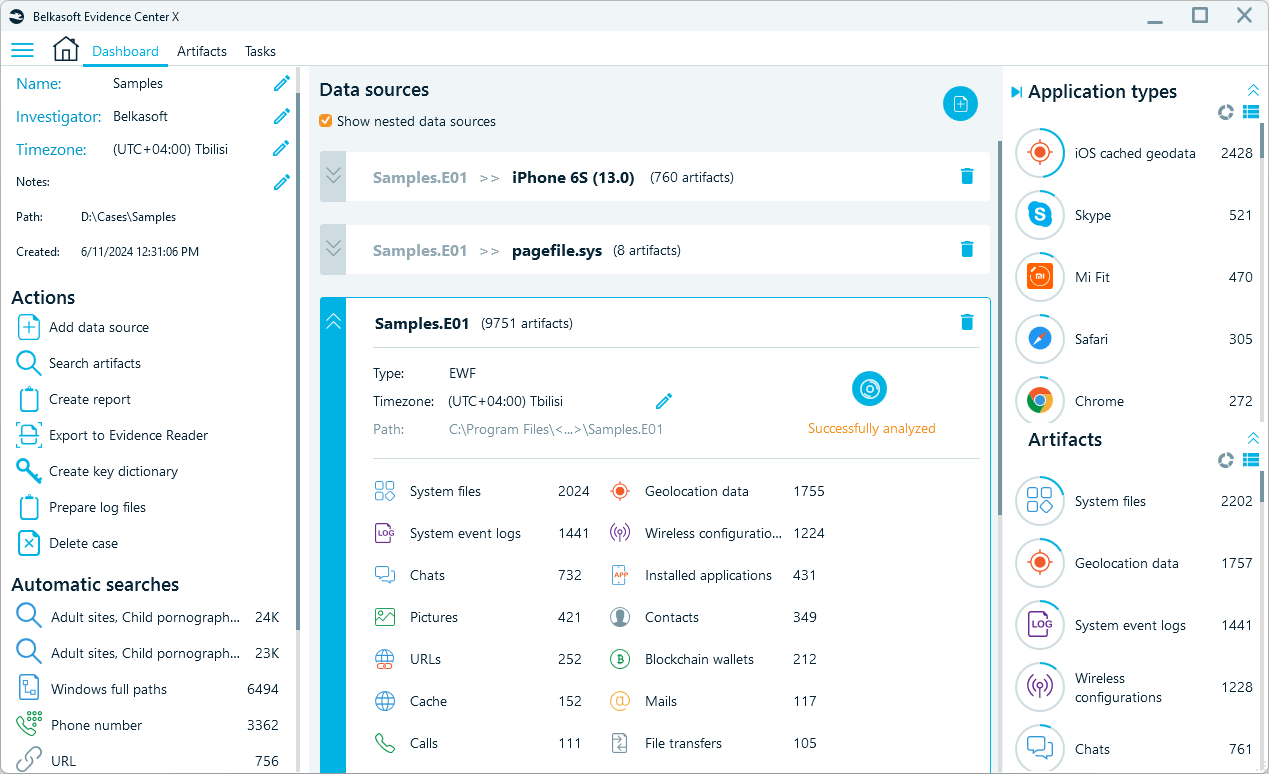

L’interface de Belkasoft X met à portée de main les artefacts extraits et les tâches d’enquête

Le produit comprend également des visites guidées et des tutoriels vidéo pour démarrer rapidement ou intégrer de nouveaux membres de l’équipe. Pour une compréhension plus approfondie, nous recommandons la formation Belkasoft.

CHOISISSEZ VOTRE FORMATION DFIR HORS LIGNE OU À LA DEMANDE AVEC BELKASOFT

Outil tout-en-un

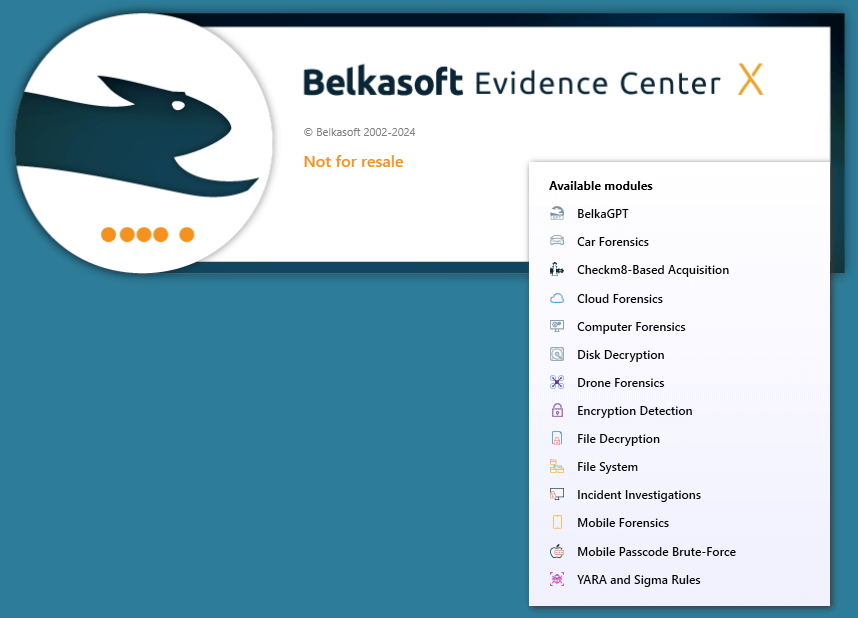

Belkasoft X prend en charge la criminalistique des ordinateurs, des mobiles, des drones, des véhicules et du cloud—dans un seul produit. Cette approche permet de rassembler et d’analyser, dans un même dossier, toutes les sources pertinentes et de les examiner de manière exhaustive.

Belkasoft X combine plusieurs modules pour des enquêtes DFIR complètes

Belkasoft X peut analyser de nombreuses sources de données :

- Lecteurs physiques et logiques, et images de lecteurs

- Dump mémoire

- Dump JTAG et chip-off

- Sauvegardes mobiles (iTunes, ADB, Xiaomi MIUI, Huawei HiSuite)

- Images de système de fichiers complet sur mobiles

- Machines virtuelles (VMWare, VirtualBox, Microsoft VirtualPC)

- Données de drones (DJI, Parrot, Skydio, Yuneec, etc.)

Il prend également en charge des formats générés par d’autres outils : Cellebrite UFED, GrayKey, Magnet Forensics, Exterro FTK, OpenText EnCase, X-Ways, Oxygen Forensics, Elcomsoft et Berla.

Forensique des “fruits faciles” sans effort

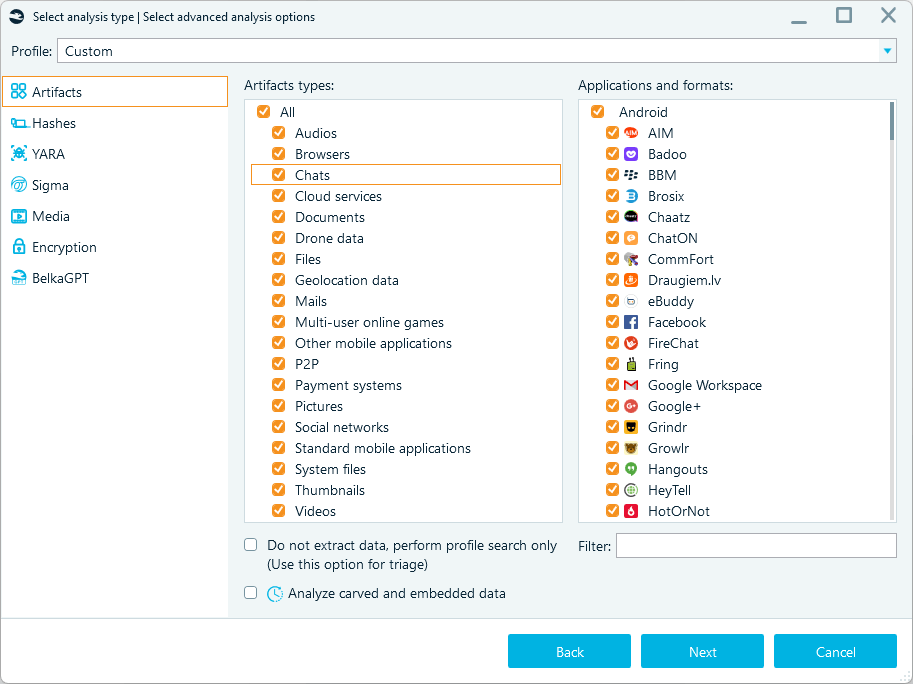

Belkasoft X détecte et analyse plus de 1500 types d’artefacts en standard. L’extraction automatique des données d’applications—les “fruits faciles” de la forensique numérique—suffit souvent à révéler des preuves clés.

Avec le vaste inventaire d’artefacts de Belkasoft X, vous n’avez pas à connaître tous les formats, emplacements, schémas de chiffrement ou signatures de carving. Le produit prend en charge :

- Messageries populaires (et de niche) : WhatsApp, Telegram, WeChat, Signal, KakaoTalk, Kik, Line, Skype, Slack, Snapchat, Viber, etc.

- Réseaux sociaux : Facebook, Instagram, LinkedIn, Twitter, TikTok, VK, etc.

- Applications de rencontre : Tinder, Badoo, Grindr, etc.

- Navigateurs majeurs : Chrome, Edge, Firefox, Opera, Onion, Safari, Tor, etc.

- Applications mail : Outlook, Gmail, Yahoo, etc.

- Services cloud/backup : Carbonite, Dropbox, Google Drive, etc.

- Apps Android/iOS standard : Contacts, Appels, SMS, Calendrier, Notes, etc.

- De multiples fichiers système Android et artefacts iOS (dont knowledgeC et Biome)

- Portefeuilles de cryptomonnaies, etc.

Belkasoft X vous permet de sélectionner les types d’artefacts, applications et formats à extraire pendant l’analyse

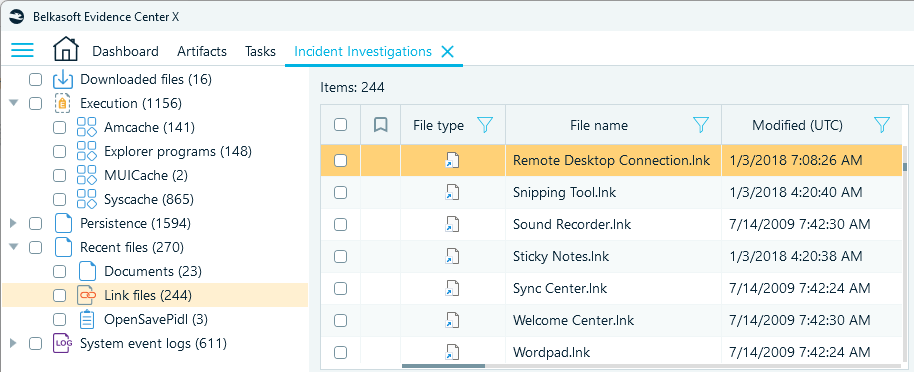

Belkasoft X extrait aussi des artefacts spécifiques à la réponse aux incidents, ce qui aide à suivre des fichiers malveillants, à dévoiler la mouvement latéral et des mécanismes de persistance lors d’enquêtes cyber.

La fenêtre Incident Investigations offre une vue pratique pour examiner les artefacts IR

INSCRIVEZ-VOUS AU COURS « INCIDENT INVESTIGATIONS WITH BELKASOFT »

Prise en charge complète des tâches DFIR

Belkasoft X facilite toutes les étapes de l’enquête, de l’acquisition et l’analyse jusqu’à la création de rapports et le partage des preuves.

Pendant l’acquisition, Belkasoft X aide à :

- Copier des disques durs

- Créer des dumps d’appareils mobiles

- Acquérir le contenu des cartes SIM

- Capturer la RAM (mémoire volatile)

- Télécharger Google Drive et iCloud

- Récupérer des données d’applications cloud (Instagram, WhatsApp, Telegram, etc.)

Lors de l’analyse, l’outil cherche des artefacts non seulement dans les fichiers disponibles, mais aussi dans :

- La RAM active

- pagefile et hiberfil.sys

- Sources imbriquées (VM, sauvegardes de smartphones, fichiers d’hibernation)

- Snapshots VSS (Volume Shadow Copy)

- Espaces non alloués et slack

Belkasoft X prend en charge la détection de fichiers chiffrés et le brute-force de mots de passe, aidant à déverrouiller des chiffrages de fichiers et de disques.

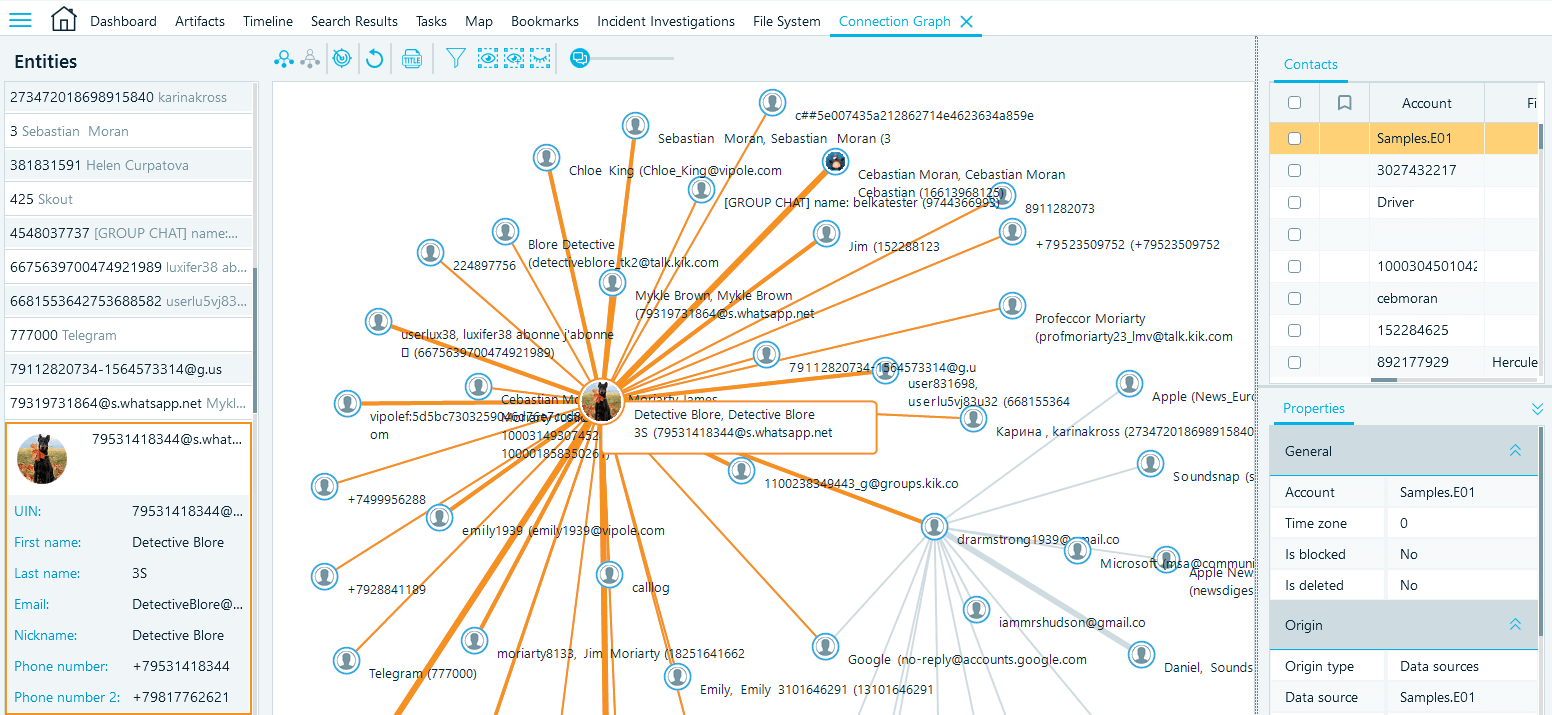

Des fonctions puissantes de recherche et d’analyse—telles que Connection Graph, Timeline et analyse de hashset—rationalisent l’examen et accélèrent la découverte de faits essentiels.

Connection Graph permet de visualiser la communication entre les personnes impliquées

La prise en charge intégrée des règles YARA et Sigma facilite la recherche d’indices de malwares.

INSCRIVEZ-VOUS AU COURS « MAXIMIZING DFIR RESULTS WITH YARA, SIGMA, AND BELKASOFT X »

Pour documenter vos conclusions, Belkasoft X fournit des outils pratiques pour organiser des signets d’artefacts et générer des rapports dans divers formats (texte, HTML, XML, CSV, PDF, RTF, Excel, Word, EML, KML, ProjectVIC JSON, Semantics21, etc.).

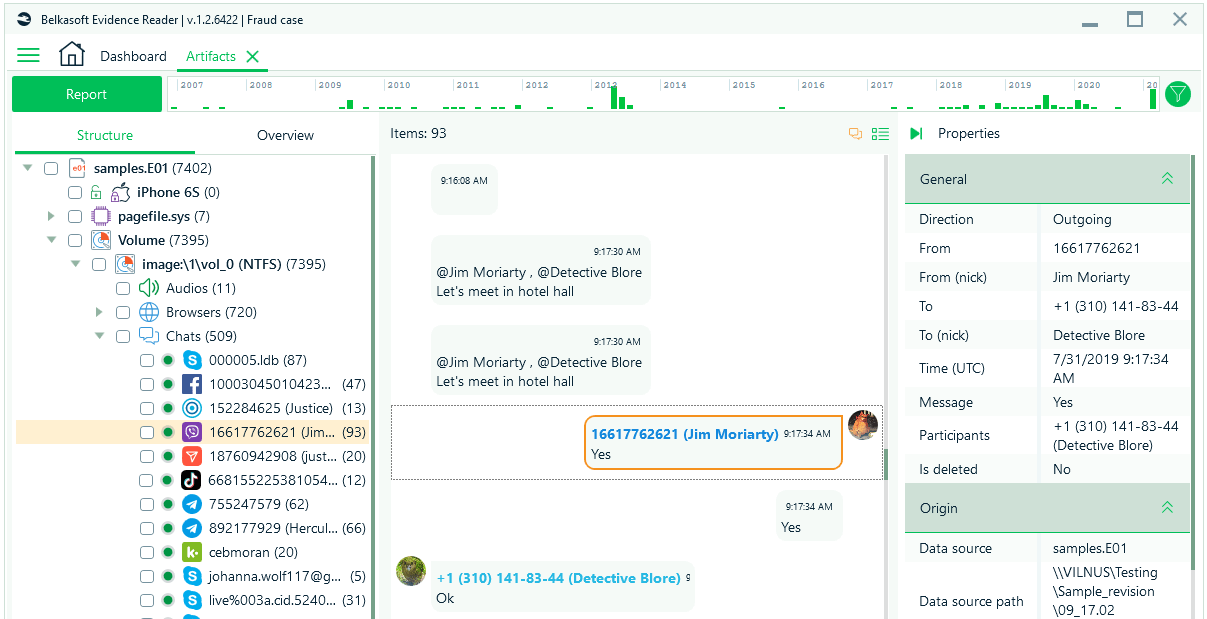

Le Evidence Reader gratuit permet de créer une copie portable de vos résultats et de les partager avec vos collègues via l’interface Belkasoft :

Evidence Reader affiche tout le contenu exporté de votre dossier en mode lecture seule—gratuitement !

Brute-force mobile et acquisition avancée

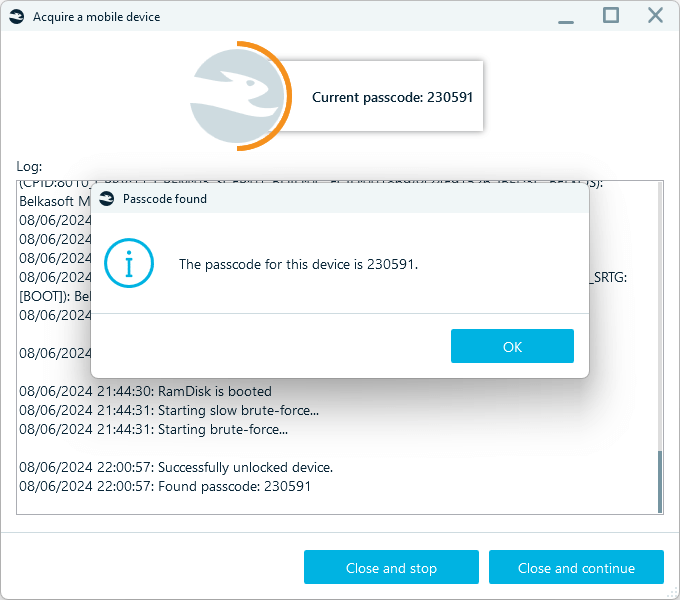

Lorsque les codes d’appareil sont inconnus, le module Mobile Passcode Brute-Force aide à déverrouiller certains modèles iOS et Android.

Le brute-force mobile contourne les restrictions et devine automatiquement les codes sur certains appareils iOS/Android

La boîte à outils mobile de Belkasoft X propose diverses méthodes d’acquisition pour smartphones et tablettes. Commencez par les options standard et sûres, puis progressez vers des méthodes avancées permettant de récupérer davantage de données.

En iOS, vous pouvez copier des images logiques via les sauvegardes iTunes et le service AFC, et acquérir une copie du système de fichiers complet grâce à l’acquisition basée sur checkm8, à la sauvegarde par agent et à l’image d’appareil jailbreaké.

INSCRIVEZ-VOUS AU COURS « IOS FORENSICS WITH BELKASOFT »

Les méthodes d’acquisition Android incluent la sauvegarde ADB, des méthodes basées sur agent et les protocoles MTP/PTP. Vous pouvez également copier des systèmes de fichiers complets sur appareils rootés, récupérer des ressources d’applications via la méthode APK downgrade et utiliser des méthodes avancées selon le chipset (Kirin, MediaTek, Spreadtrum, Qualcomm). Pour les applications dont les données sont chiffrées, utilisez le capturateur d’écran Android automatisé.

INSCRIVEZ-VOUS AU COURS « ANDROID FORENSICS WITH BELKASOFT »

Recherche et filtrage efficaces

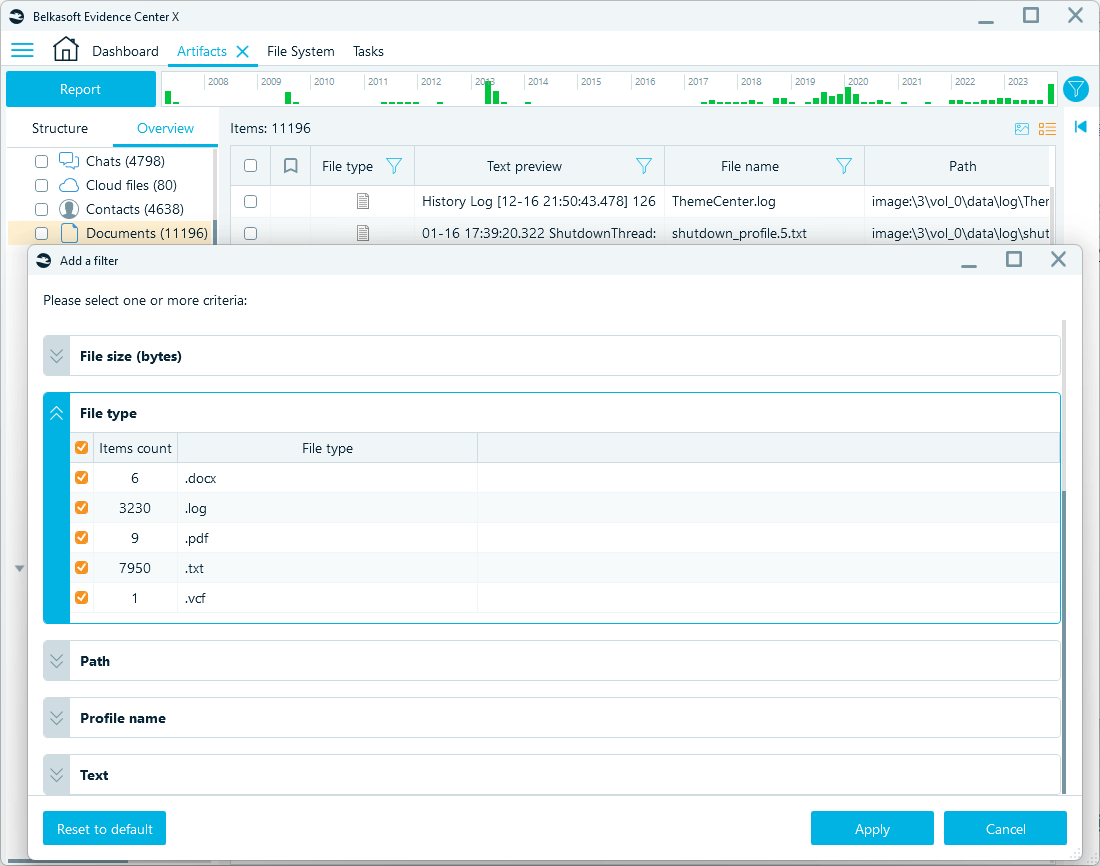

Après l’extraction des artefacts, vous pouvez lancer des recherches textuelles à l’échelle du dossier avec opérateurs et expressions régulières pour suivre des mots-clés dans le contenu, les noms de fichiers et les métadonnées. De nombreuses options de filtrage permettent d’affiner instantanément les résultats, les artefacts par catégories/profils, voire toutes les données du dossier.

La fonction de filtrage réduit le volume de données à examiner

Analyse avancée des fichiers multimédias

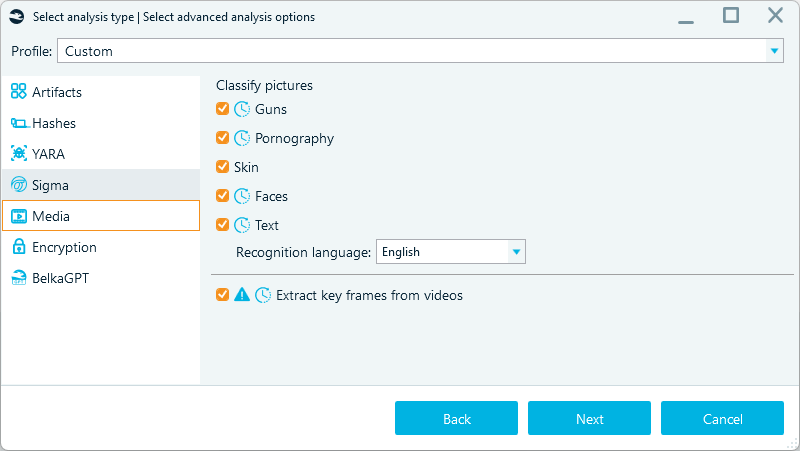

Examiner manuellement d’énormes volumes d’audio, de photos et de vidéos est rarement réaliste. Outre l’extraction de tous les fichiers médias et de leurs traces, Belkasoft X accélère la criminalistique des médias grâce à la reconnaissance automatique du contenu des images et à l’extraction de keyframes vidéo.

La détection et la catégorisation des médias rationalisent l’analyse d’images

Enquêtes boostées par l’IA avec BelkaGPT

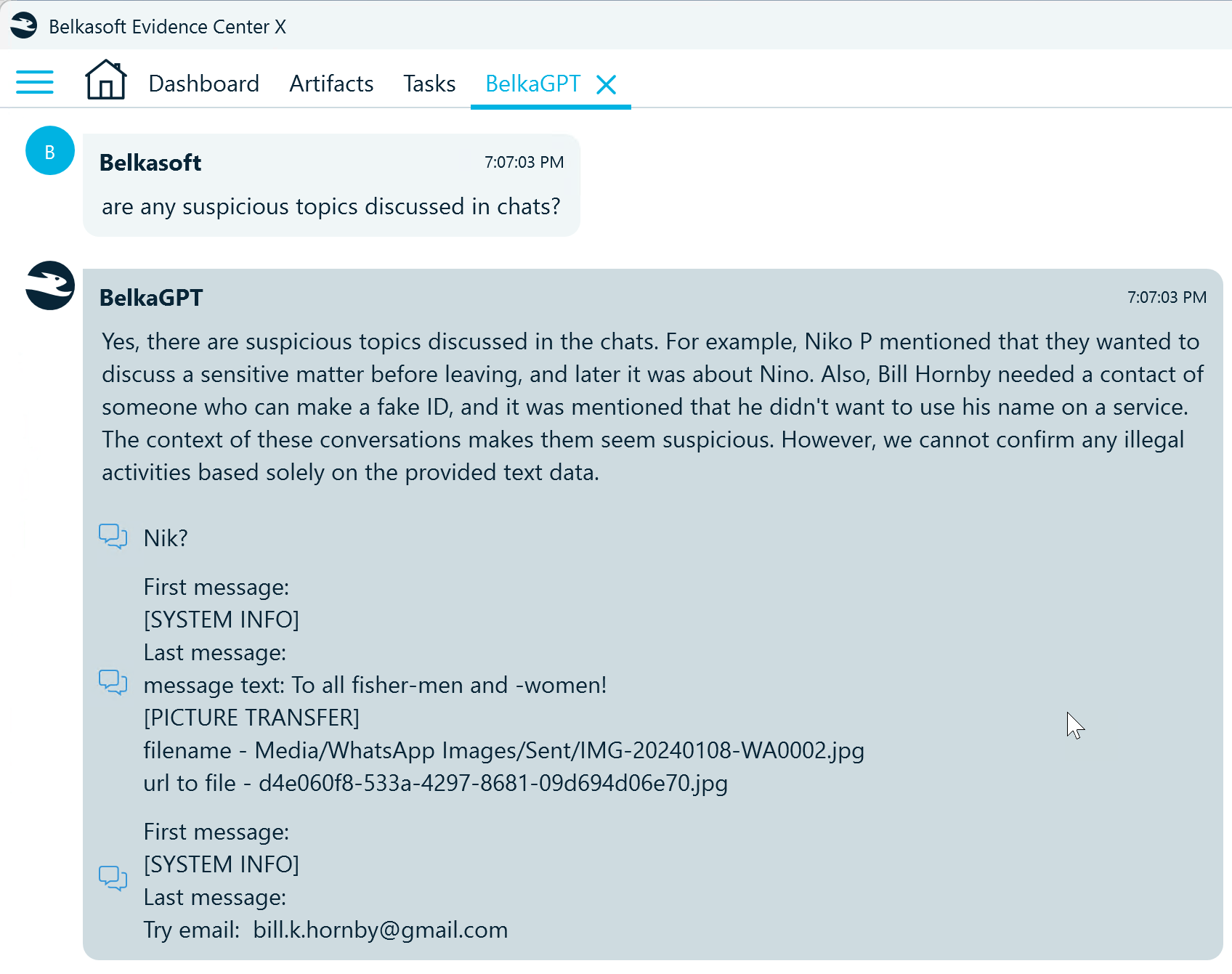

BelkaGPT fait passer vos enquêtes à un niveau supérieur, propulsé par l’IA, et vous fait gagner des heures de lecture de données. L’assistant IA de Belkasoft s’appuie sur un grand modèle de langage, traite les données textuelles du dossier et répond aux questions sur les sujets d’intérêt. Il fonctionne entièrement hors ligne et ne requiert pas de matériel exigeant, ce qui permet une utilisation sûre et efficace sur un poste DFIR standard.

BelkaGPT utilise un workflow IA intelligent pour fournir des informations pertinentes et des artefacts associés

Récupération de données forensiques

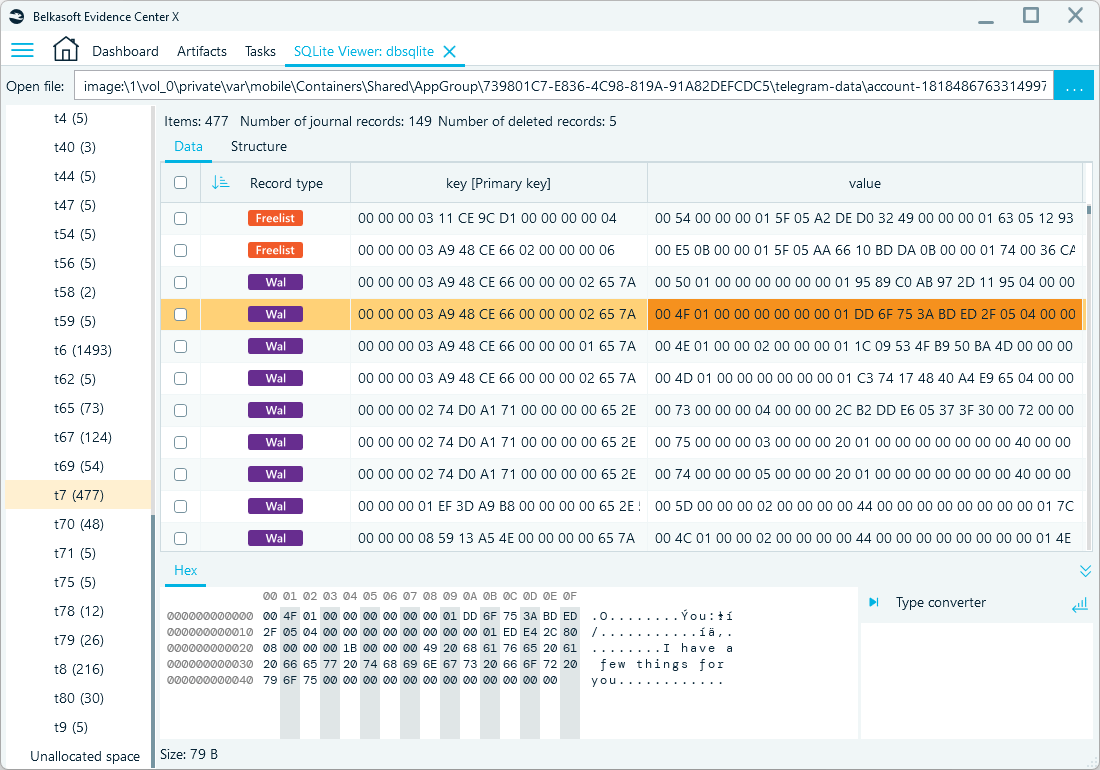

Grâce au carving personnalisable de fichiers/artefacts, à l’analyse des copies instantanées (Volume Shadow Copy) et aux fonctionnalités avancées de forensique SQLite, Belkasoft X récupère un maximum de données à partir des images forensiques—que les données soient encore présentes dans les fichiers, supprimées, ou dissimulées dans l’espace non alloué/slack.

L’analyse SQLite révèle freelists, write-ahead log, fichiers journaux et espace non alloué—qui peuvent contenir des enregistrements supprimés/modifiés

INSCRIVEZ-VOUS AU COURS « SQLITE FORENSICS WITH BELKASOFT »

Outils intégrés pour l’analyse bas niveau

Si l’extraction automatique suffit généralement, certains artefacts complexes nécessitent une recherche et une analyse manuelles. Pour cela, Belkasoft X propose un explorateur de système de fichiers puissant permettant de voir volumes/partitions, dossiers/fichiers existants et supprimés, et snapshots VSS.

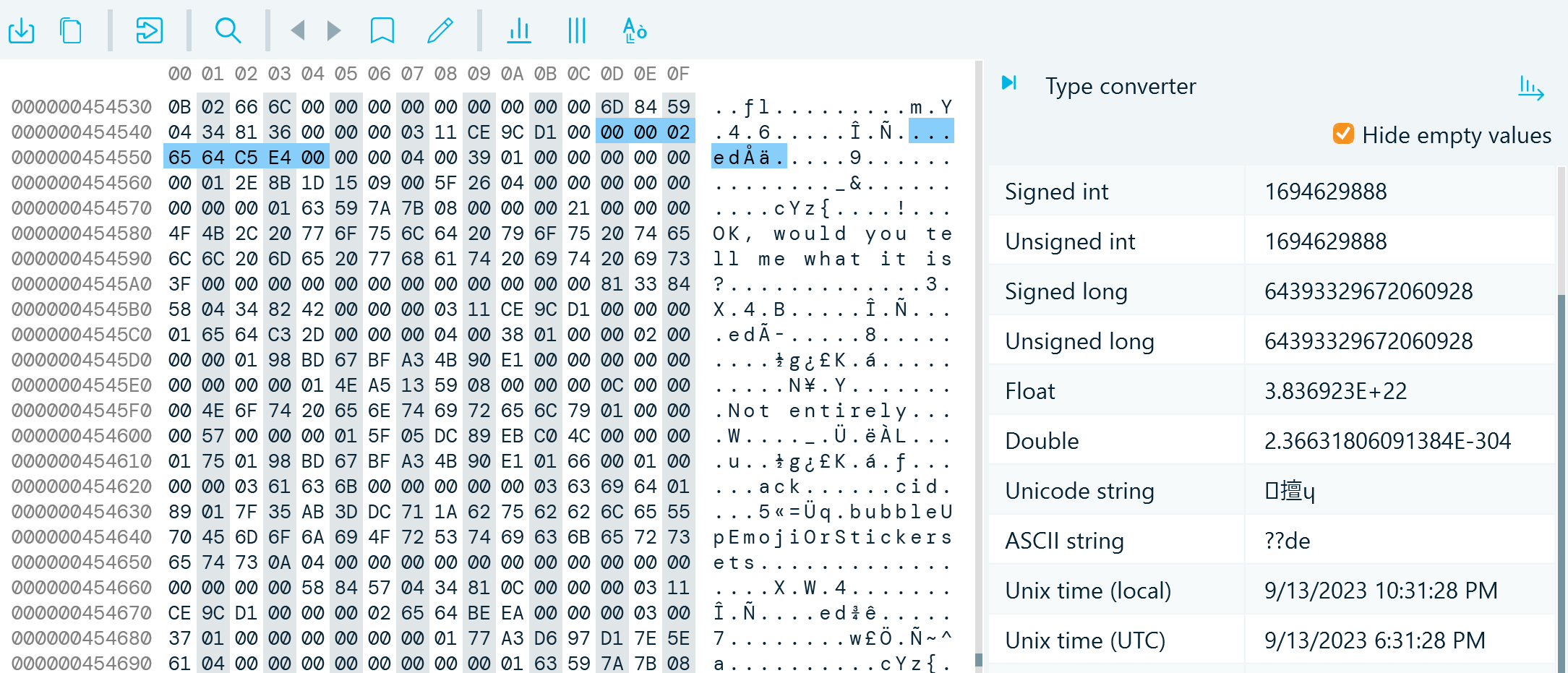

Pour aller plus loin, le visualiseur Hex vous permet d’examiner les octets, d’analyser des partitions, de convertir des valeurs binaires, de créer des signets, d’effectuer du carving personnalisé et d’appliquer différentes encodages.

Le visualiseur Hex donne accès à la représentation bas niveau des données

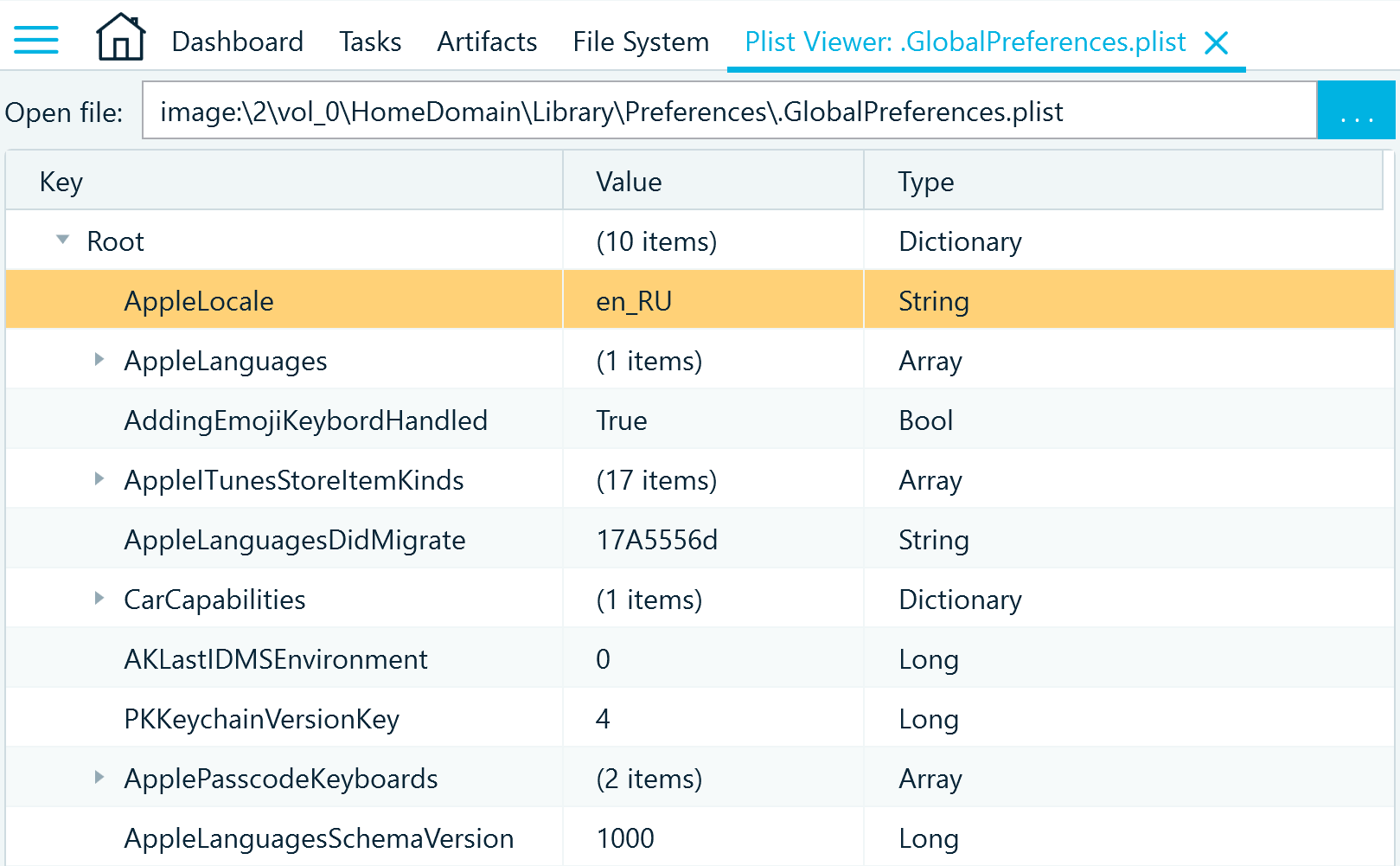

Les visualiseurs PList, Registre et SQLite permettent d’approfondir certains types de données et de découvrir des informations que la recherche automatique n’avait pas identifiées.

Le visualiseur PList affiche le contenu structuré des fichiers « preference list »

Fonctions d’automatisation

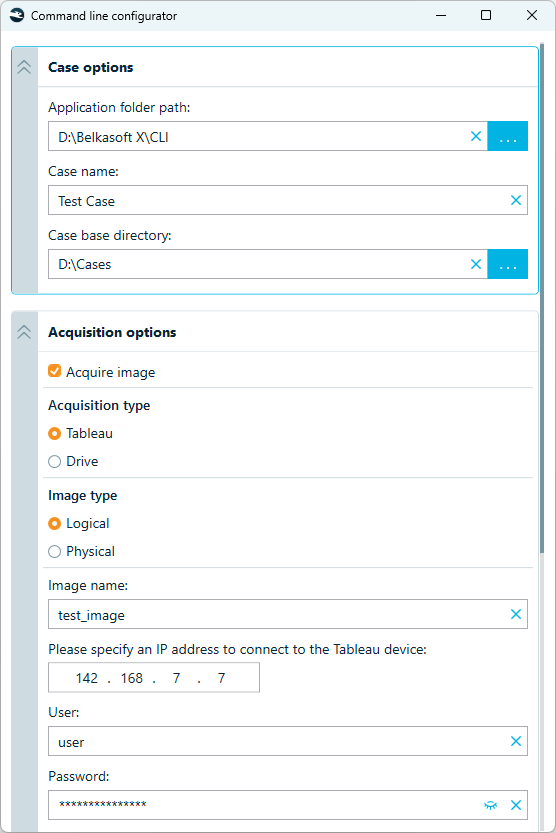

Pour les tâches courantes, vous pouvez configurer des workflows automatisés intelligents et aller plus vite avec la ligne de commande de Belkasoft X.

Le configurateur en ligne de commande permet de créer un workflow pour exécuter Belkasoft X en autonomie

Conclusion

Belkasoft X se distingue comme un outil polyvalent et complet pour la criminalistique numérique et la réponse aux incidents. Ses capacités tout-en-un fluidifient l’ensemble du processus, de l’acquisition à l’analyse jusqu’au rapport final. Des fonctions avancées comme Mobile Passcode Brute-Force et BelkaGPT offrent des avantages uniques, faisant de Belkasoft X un atout précieux pour les spécialistes en forensique numérique.

Vous recherchez une solution puissante, conviviale et économique ? Passez à l’étape suivante en explorant Belkasoft X.

Voir aussi

- Pourquoi choisir Belkasoft pour la forensique mobile

- Déverrouiller des appareils iOS par brute-force

FAQ

À qui s’adresse Belkasoft X ?

Aux équipes DFIR des forces de l’ordre, des administrations et des entreprises souhaitant gérer acquisition, analyse, reporting et partage des preuves sur une même plateforme.

Quelles sources et quels appareils sont pris en charge ?

Ordinateurs, mobiles, drones, véhicules, cloud, ainsi que disques/images, RAM, machines virtuelles, sauvegardes mobiles et dumps JTAG/chip‑off.

Combien de types d’artefacts peuvent être extraits ?

Plus de 1500 types, couvrant messageries, réseaux sociaux, navigateurs, e‑mail, services cloud/backup et artefacts système.

Le brute-force de codes mobiles est-il pris en charge ?

Oui. Le module Mobile Passcode Brute‑Force aide à déverrouiller certains modèles iOS/Android et s’intègre aux méthodes d’acquisition avancées.

Peut-on analyser des données chiffrées ?

Oui. Détection de fichiers chiffrés et brute‑force des mots de passe pour traiter les chiffrages de fichiers et de disques.

Comment BelkaGPT accélère-t-il les enquêtes ?

Un modèle linguistique hors ligne résume et répond aux questions sur les données du dossier—sans dépendance cloud et avec un gain de temps significatif.

Quelles options de recherche et de filtrage existent ?

Recherche globale avec opérateurs/Regex, filtres par catégories/profils, Timeline, analyse de hashset et Connection Graph.

Quels outils d’analyse bas niveau sont fournis ?

Explorateur de système de fichiers, visualiseur Hex, et visualiseurs PList/Registre/SQLite pour l’analyse manuelle approfondie.

Peut-on automatiser les tâches récurrentes ?

Oui. Des workflows automatisés et l’interface en ligne de commande permettent des exécutions autonomes et reproductibles.

Comment partager les résultats en toute sécurité ?

Générez des rapports multi‑formats et partagez une copie portable du dossier via l’Evidence Reader gratuit en lecture seule.